Se você se deparou com uma detecção chamada Trojan.HTML/Phish em seu sistema, Leia este artigo para descobrir qual é essa ameaça., como isso pode ter infectado seu computador, que tipo de dano isso pode causar, e por que a remoção imediata é crucial. Ameaças desse tipo são particularmente perigosas porque combinam técnicas de phishing com comportamento de cavalo de Troia., permitindo que invasores roubem dados confidenciais e comprometam seu sistema..

O que é Trojan.HTML/Phish??

Trojan.HTML/Phish é um nome de detecção comumente usado para arquivos HTML maliciosos projetados para funcionar como páginas de phishing, além de fazerem parte de um ataque baseado em Trojan.. Ao contrário dos malwares executáveis tradicionais., Essa ameaça geralmente se apresenta como uma página da web ou um documento aparentemente inofensivo.. Contudo, uma vez aberto, Isso pode ativar scripts que tentam roubar informações confidenciais ou redirecionar usuários para sites fraudulentos..

Esse tipo de malware normalmente imita portais de login legítimos., páginas de pagamento, ou formulários de verificação de serviço. As vítimas podem ser enganadas e induzidas a inserir nomes de usuário., senhas, detalhes do cartão de crédito, ou outras informações pessoais. Os dados coletados são então enviados diretamente aos atacantes., Quem pode usá-lo para roubo de identidade?, fraude financeira, ou comprometimento adicional do sistema.

*.Detalhes do malware.com

| Tipo | Trojan para Mac, Malware, Porta dos fundos |

| Tempo de remoção | Por aí 5 Minutos |

| Ferramenta de remoção |

Veja se o seu sistema foi afetado por malware

Baixar

Remoção de Malware Ferramenta

|

Embora nem sempre instale uma carga útil completa imediatamente., Trojan.HTML/Phish pode servir como porta de entrada para infecções mais graves.. Pode redirecionar os usuários para kits de exploração., iniciar downloads de malware adicional, ou conectar-se a servidores remotos que distribuem ameaças secundárias, como spyware., ransomware, ou ladrões de credenciais.

Outra característica fundamental dessa ameaça é sua dependência da engenharia social.. Em vez de explorar vulnerabilidades diretamente, manipula os usuários para que tomem ações que comprometam sua própria segurança.. Isso o torna altamente eficaz mesmo em sistemas com software e proteções atualizados..

Principais características do Trojan.HTML/Phish

Esse tipo de ameaça costuma exibir diversos comportamentos reconhecíveis que podem ajudar a identificar sua presença..

- Disfarça-se como uma página legítima de login ou verificação.

- Solicita informações confidenciais, como senhas ou dados financeiros.

- Redireciona os usuários para sites fraudulentos ou maliciosos.

- Pode fazer o download de malware adicional para o sistema.

- Utiliza scripts incorporados em arquivos HTML para executar ações maliciosas.

- Baseia-se fortemente em técnicas de phishing e engano.

Como eu consegui instalar isso no meu computador??

As infecções por Trojan.HTML/Phish geralmente ocorrem por meio de métodos enganosos que induzem os usuários a abrir arquivos HTML maliciosos ou visitar páginas da web comprometidas.. Um dos métodos de entrega mais comuns são os e-mails de phishing.. Esses e-mails são elaborados para parecerem comunicações oficiais de bancos., serviços online, empresas de entrega, ou instituições governamentais.

A mensagem pode conter um anexo ou um link que leva a uma página falsa.. O anexo em si geralmente é um arquivo HTML que se abre no navegador padrão ao ser clicado.. Uma vez aberto, Ele exibe uma imitação convincente de um site real., solicitando ao usuário que insira informações confidenciais.

Outro vetor de infecção распространен envolve links maliciosos compartilhados através de plataformas de mensagens, meios de comunicação social, ou sites comprometidos. Clicar nesse link pode redirecionar o usuário para uma página de phishing ou iniciar o download de um arquivo HTML malicioso..

Em alguns casos, O Trojan.HTML/Phish também pode ser distribuído por meio de software agrupado ou downloads falsos.. Usuários que baixam arquivos de fontes não confiáveis podem, sem saber, receber ameaças baseadas em HTML agrupadas com outros conteúdos..

Ataques de carro também são possíveis.. Visitar um site comprometido pode carregar automaticamente scripts maliciosos que exibem conteúdo de phishing ou redirecionam o navegador sem o consentimento do usuário..

Métodos de distribuição comuns

Aqui estão as maneiras mais comuns pelas quais esse Trojan pode infectar seu sistema.:

- E-mails de phishing com anexos HTML ou links maliciosos

- Páginas de login falsas hospedadas em domínios comprometidos ou falsificados.

- Anúncios maliciosos e pop-ups

- Links compartilhados por meio de mídias sociais ou aplicativos de mensagens.

- Downloads agrupados de fontes não confiáveis

- Sites comprometidos distribuindo conteúdo de phishing

O que isso faz?

O objetivo principal do Trojan.HTML/Phish é roubar informações confidenciais de usuários desavisados.. Assim que o arquivo HTML malicioso for aberto ou a página de phishing for acessada, Apresenta uma interface convincente, concebida para imitar um serviço confiável.. Em seguida, os usuários são solicitados a inserir suas credenciais., que são imediatamente transmitidas aos atacantes.

As informações roubadas podem incluir nomes de usuário., senhas, contas de e-mail, detalhes bancários, números de cartão de crédito, e outros dados pessoais. Essas informações podem ser usadas para roubo de identidade., transações não autorizadas, ou vendidas em mercados clandestinos.

Além do roubo de dados, A ameaça também pode servir como porta de entrada para outras infecções por malware.. Pode redirecionar usuários para kits de exploração ou iniciar downloads de cavalos de Troia., spyware, ou ransomware. Isso significa que mesmo uma única interação com uma página de phishing pode levar a uma violação completa do sistema..

Outra capacidade perigosa é o sequestro de sessão.. Se o usuário já estiver conectado a determinados serviços, A página de phishing ou os scripts associados podem tentar capturar tokens de sessão ou cookies.. Isso permite que invasores acessem contas sem precisar da senha real..

Trojan.HTML/Phish também pode manipular o comportamento do navegador, acionando redirecionamentos., exibindo pop-ups persistentes, ou alterando o conteúdo da página. Essas ações visam aumentar a probabilidade de tentativas de phishing bem-sucedidas e manter o usuário engajado com conteúdo malicioso..

além disso, Os atacantes podem usar os dados coletados para lançar ataques direcionados contra a vítima ou seus contatos.. Por exemplo, Contas de e-mail comprometidas podem ser usadas para enviar mais mensagens de phishing., propagando a ameaça para os outros.

Riscos associados ao Trojan.HTML/Phish

Essa ameaça pode acarretar uma ampla gama de consequências graves.:

- Roubo de credenciais de login e informações pessoais

- Fraude financeira e transações não autorizadas

- Roubo de identidade e apropriação indevida de contas

- Instalação de malware adicional

- Perda de arquivos e dados confidenciais

- Disseminação de ataques de phishing para contatos

Como removê-lo

A remoção do Trojan.HTML/Phish envolve a identificação e eliminação de quaisquer arquivos maliciosos., dados do browser, ou componentes relacionados que possam ter sido introduzidos durante o ataque.. Como essa ameaça geralmente opera por meio de arquivos HTML e scripts baseados na web, O processo de limpeza concentra-se na segurança tanto do sistema quanto do navegador..

Comece por localizar e eliminar quaisquer ficheiros HTML ou anexos suspeitos que tenham sido abertos ou descarregados recentemente.. Esses arquivos podem estar localizados na pasta Downloads., Área de Trabalho, ou pastas temporárias. É importante removê-los completamente para evitar a reexecução acidental..

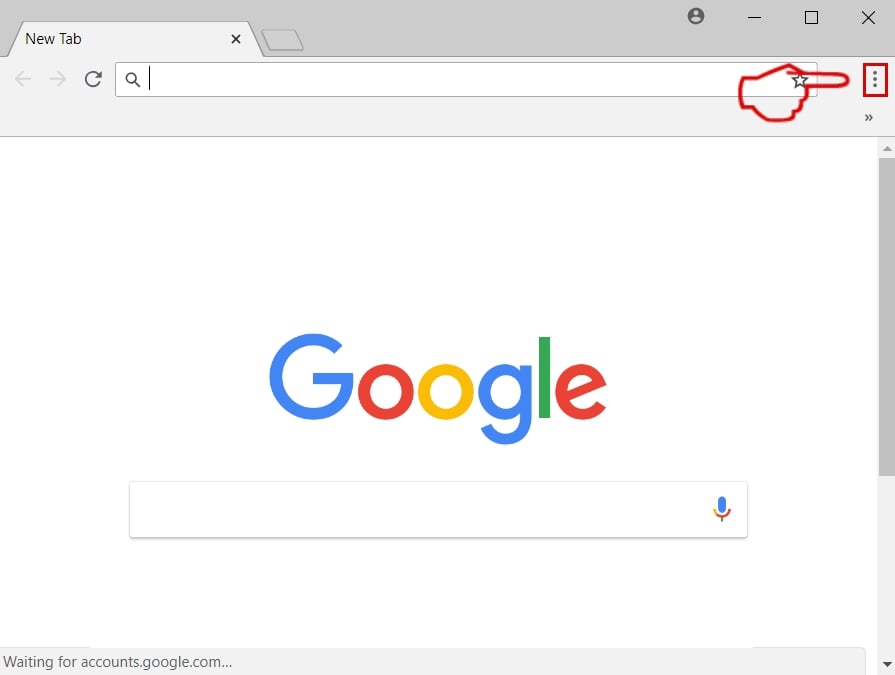

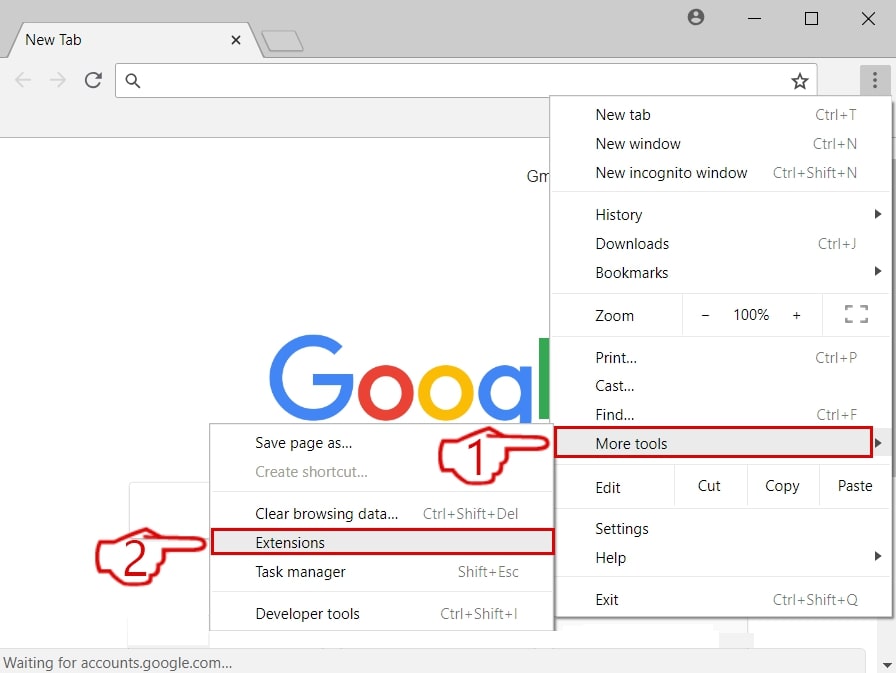

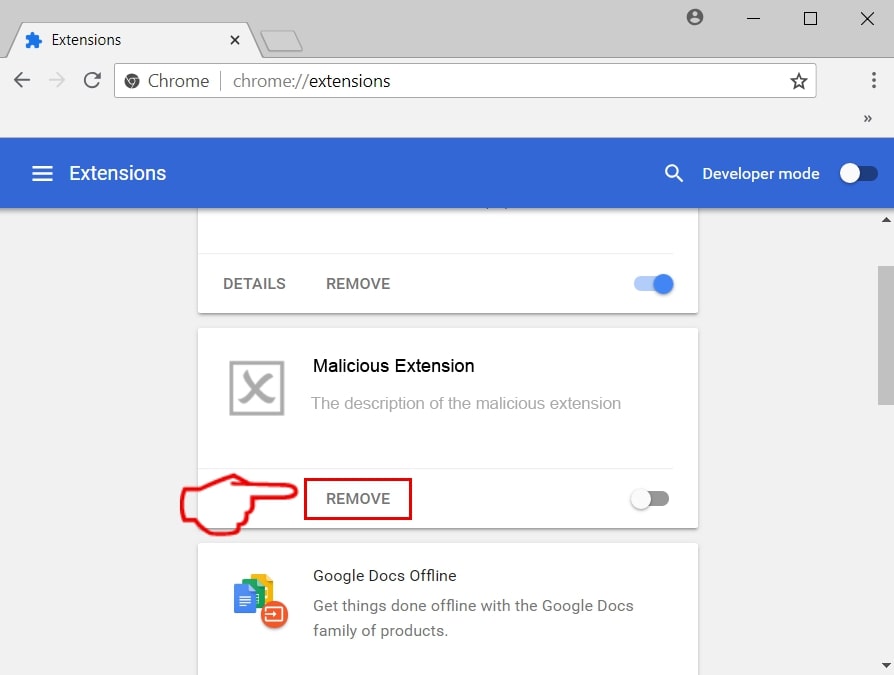

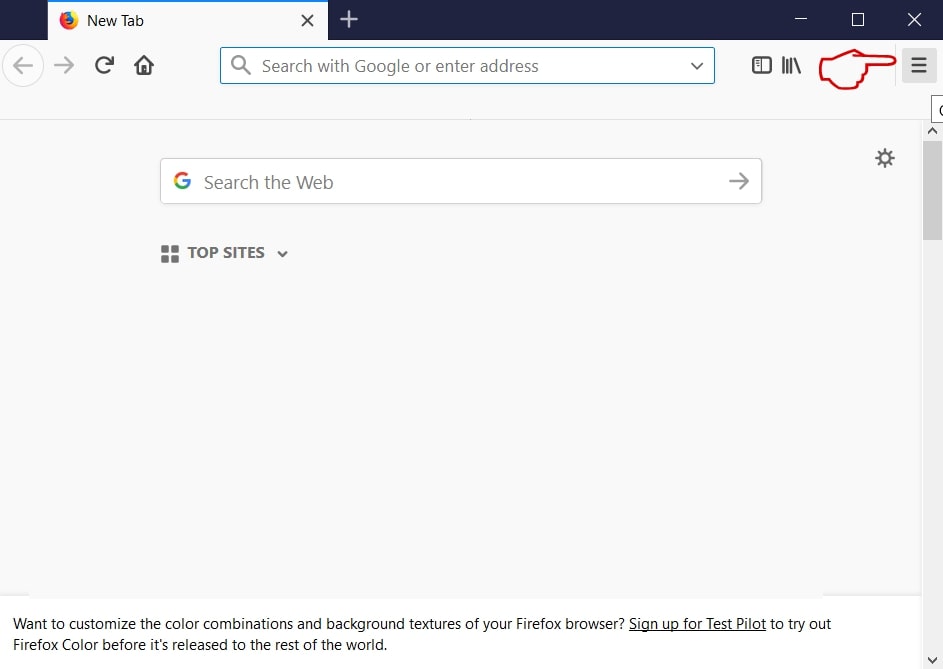

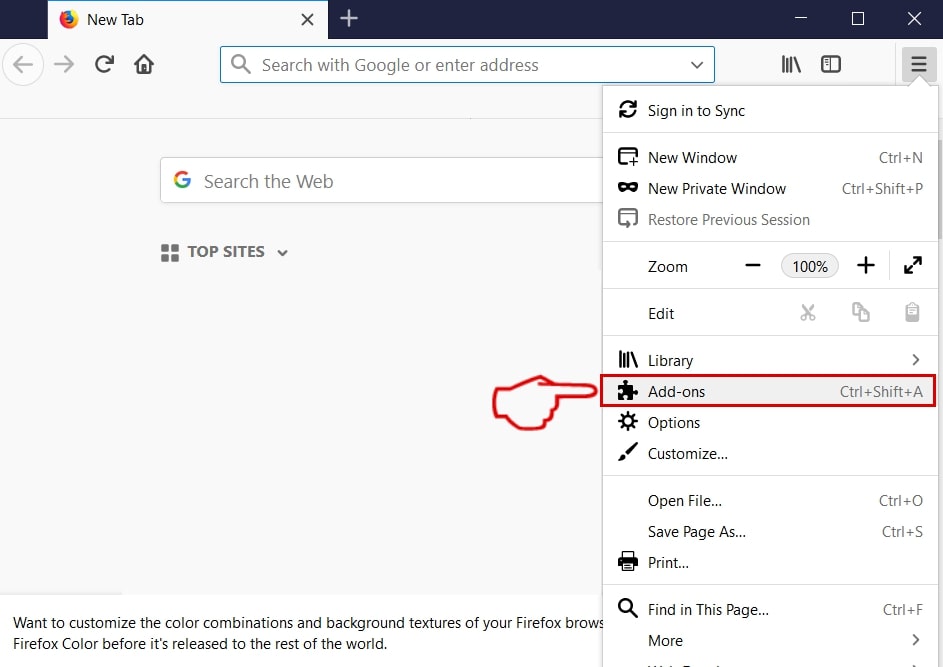

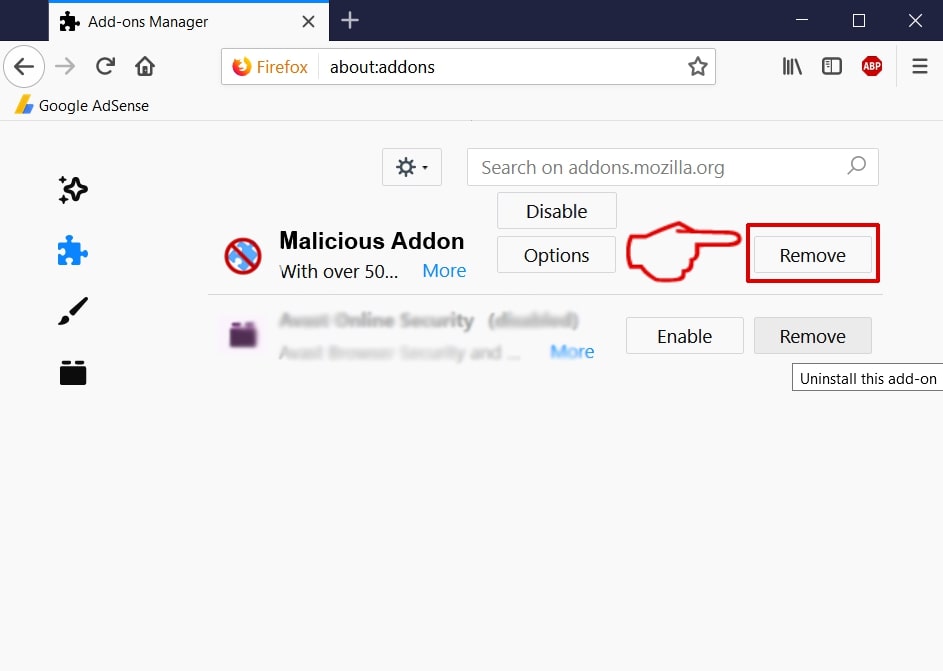

Próximo, Verifique as configurações do seu navegador.. Limpar cache, biscoitos, e dados armazenados para eliminar quaisquer scripts maliciosos ou tokens de sessão que possam ter sido capturados.. Verifique se há extensões desconhecidas e remova qualquer uma que seja suspeita.. Redefinir as configurações do navegador para o padrão também pode ajudar a restaurar o comportamento normal..

Como Trojan.HTML/Phish pode levar a infecções adicionais, É altamente recomendável uma verificação completa do sistema com uma ferramenta antimalware confiável.. Isso garante que quaisquer ameaças secundárias sejam detectadas e removidas..

Além disso, Todas as contas potencialmente comprometidas devem ter suas senhas alteradas imediatamente.. Ative a autenticação multifator sempre que possível para aumentar a segurança.. Monitorar contas financeiras em busca de atividades suspeitas também é aconselhável..

Os usuários devem permanecer cautelosos ao interagir com e-mails e conteúdo online no futuro.. Evite clicar em links desconhecidos., verificar a autenticidade dos sites, e sempre verifique os URLs antes de inserir informações confidenciais..

Importância da limpeza completa

Embora essa ameaça possa parecer simples, Não abordar todos os aspectos da infecção pode deixá-lo vulnerável..

- Sessões salvas podem permitir que invasores mantenham o acesso.

- Outros malwares podem permanecer ocultos no sistema.

- Contas comprometidas podem continuar sendo exploradas.

- Os dados do navegador ainda podem conter scripts maliciosos.

- Futuras tentativas de phishing podem se tornar mais direcionadas.

O que você deveria fazer?

Se você se deparou com Trojan.HTML/Phish, Aja imediatamente para proteger seu sistema e seus dados pessoais.. Remova quaisquer arquivos maliciosos., Examine seu dispositivo cuidadosamente, e altere todas as senhas confidenciais.. Não subestime essa ameaça., pois pode acarretar consequências graves, incluindo roubo de identidade e perdas financeiras.. Agir prontamente e manter hábitos sólidos de cibersegurança são essenciais para prevenir incidentes futuros..

Etapas para se preparar antes da remoção:

Antes de começar a seguir os passos abaixo, ser aconselhável que você deve primeiro fazer as seguintes preparações:

- Faça backup de seus arquivos no caso do pior acontecer.

- Certifique-se de ter um dispositivo com estas instruções sobre standy.

- Arme-se com paciência.

- 1. Procurar malware no Mac

- 2. Desinstalar aplicativos arriscados

- 3. Limpe seus navegadores

Degrau 1: Scan for and remove *.malware.com files from your Mac

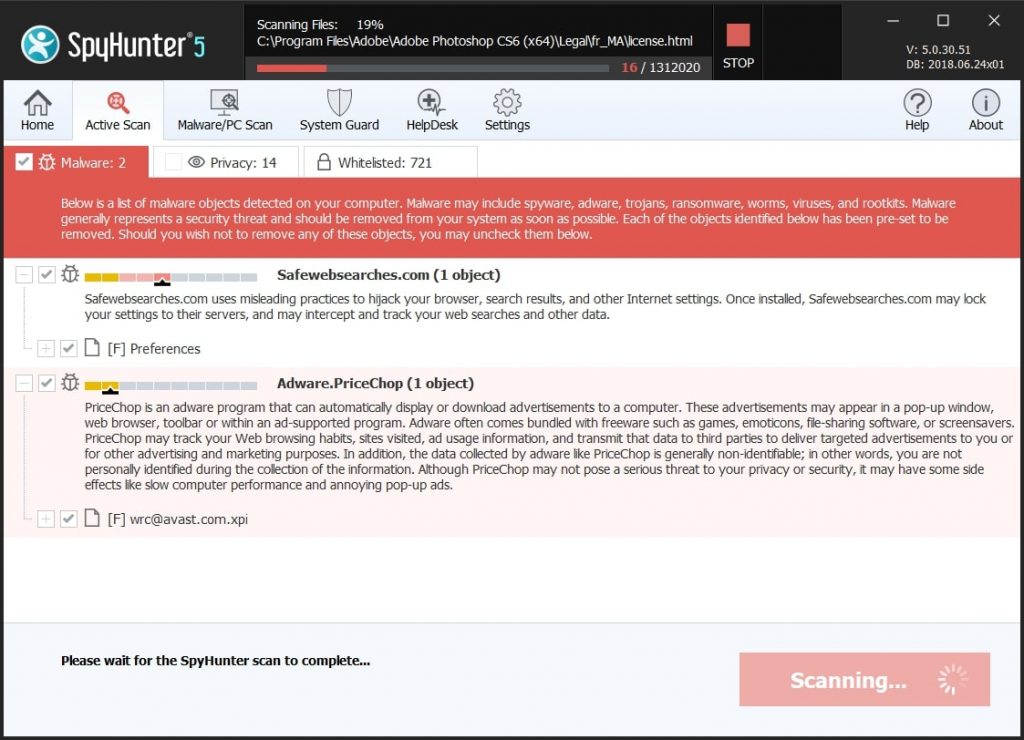

When you are facing problems on your Mac as a result of unwanted scripts and programs such as *.malware.com, a forma recomendada de eliminar a ameaça é usando um programa anti-malware. O SpyHunter para Mac oferece recursos avançados de segurança, além de outros módulos que melhoram a segurança do seu Mac e a protegem no futuro.

Guia de remoção de malware rápido e fácil para Mac

Passo Bônus: Como fazer seu Mac funcionar mais rápido?

As máquinas Mac mantêm provavelmente o sistema operacional mais rápido que existe. Ainda, Macs tornam-se lentos e lentos às vezes. O guia de vídeo abaixo examina todos os possíveis problemas que podem fazer com que o seu Mac fique mais lento do que o normal, bem como todas as etapas que podem ajudá-lo a acelerar o seu Mac.

Degrau 2: Uninstall *.malware.com and remove related files and objects

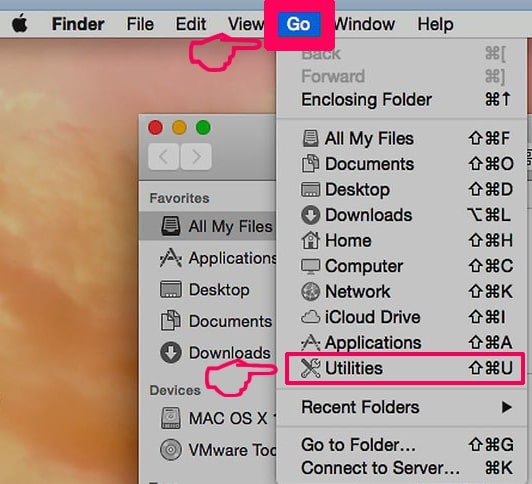

1. Acerte o ⇧ + ⌘ + U chaves para abrir utilitários. Outra forma é clicar em “Go” e depois clicar em “Utilities”, como a imagem abaixo mostra:

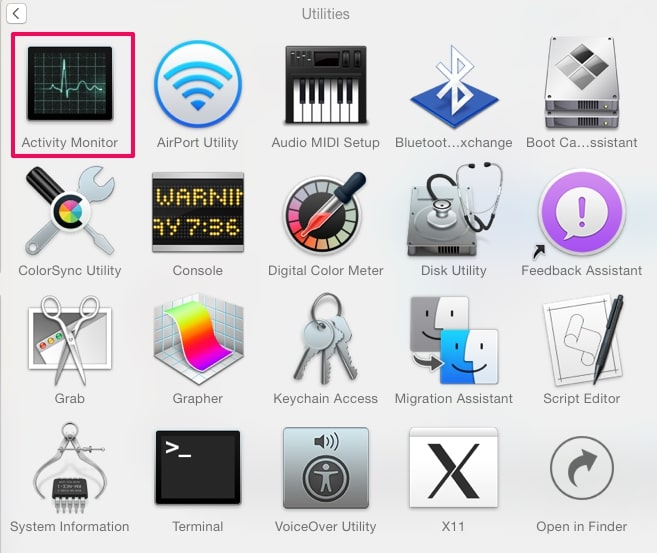

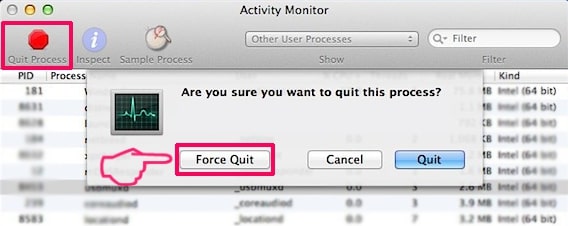

2. Encontre o Monitor de Atividade e clique duas vezes nele:

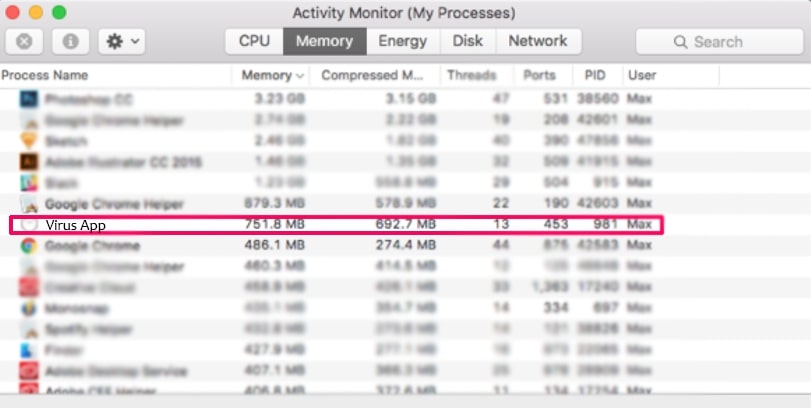

3. No olhar Activity Monitor por quaisquer processos suspeitos, belonging or related to *.malware.com:

4. Clique no "Ir" botão novamente, mas desta vez selecione Aplicativos. Outra maneira é com os botões ⇧ + ⌘ + A.

5. No menu Aplicações, olhar para qualquer aplicativo suspeito ou um aplicativo com um nome, similar or identical to *.malware.com. Se você encontrá-lo, clique com o botão direito no aplicativo e selecione “Mover para a lixeira”.

6. selecionar contas, depois disso, clique no Itens de login preferência. O seu Mac irá então mostrar uma lista de itens que iniciar automaticamente quando você log in. Look for any suspicious apps identical or similar to *.malware.com. Verifique o aplicativo que você deseja impedir de ser executado automaticamente e, em seguida, selecione no Menos (“-“) ícone para escondê-lo.

7. Remova quaisquer arquivos restantes que possam estar relacionados a esta ameaça manualmente seguindo as subetapas abaixo:

- Vamos para inventor.

- Na barra de pesquisa digite o nome do aplicativo que você deseja remover.

- Acima da barra de pesquisa alterar os dois menus para "Arquivos do sistema" e "Estão incluídos" para que você possa ver todos os arquivos associados ao aplicativo que você deseja remover. Tenha em mente que alguns dos arquivos não pode estar relacionada com o aplicativo que deve ter muito cuidado quais arquivos você excluir.

- Se todos os arquivos estão relacionados, segure o ⌘ + A botões para selecioná-los e, em seguida, levá-los a "Lixo".

In case you cannot remove *.malware.com via Degrau 1 acima:

No caso de você não conseguir encontrar os arquivos de vírus e objetos em seus aplicativos ou outros locais que têm mostrado acima, você pode olhar para eles manualmente nas Bibliotecas do seu Mac. Mas antes de fazer isso, por favor leia o aviso legal abaixo:

1. Clique em "Ir" e depois "Ir para Pasta" como mostrado por baixo:

2. Digitar "/Library / LauchAgents /" e clique em Ok:

3. Delete all of the virus files that have similar or the same name as *.malware.com. Se você acredita que não existe tal arquivo, não exclua nada.

Você pode repetir o mesmo procedimento com os seguintes outros diretórios Biblioteca:

→ ~ / Library / LaunchAgents

/Biblioteca / LaunchDaemons

Gorjeta: ~ é ali de propósito, porque leva a mais LaunchAgents.

Degrau 3: Remove *.malware.com – related extensions from Safari / cromada / Raposa de fogo

*.malware.com-FAQ

What is *.malware.com on your Mac?

The *.malware.com threat is probably a potentially unwanted app. Também há uma chance de estar relacionado a Mac malwares. Se então, esses aplicativos tendem a desacelerar significativamente o seu Mac e exibir anúncios. Eles também podem usar cookies e outros rastreadores para obter informações de navegação dos navegadores da web instalados em seu Mac.

Macs podem pegar vírus?

sim. Tanto quanto qualquer outro dispositivo, Computadores Apple recebem malware. Os dispositivos Apple podem não ser um alvo frequente por malwares autores, mas tenha certeza de que quase todos os dispositivos Apple podem ser infectados por uma ameaça.

Que tipos de ameaças para Mac existem?

De acordo com a maioria dos pesquisadores de malware e especialistas em segurança cibernética, a tipos de ameaças que atualmente podem infectar o seu Mac podem ser programas antivírus nocivos, adware ou sequestradores (PUPs), cavalos de Tróia, ransomware e malware cripto-minerador.

O que fazer se eu tiver um vírus Mac, Like *.malware.com?

Não entre em pânico! Você pode facilmente se livrar da maioria das ameaças do Mac, primeiro isolando-as e depois removendo-as. Uma maneira recomendada de fazer isso é usar um software de remoção de malware que pode cuidar da remoção automaticamente para você.

Existem muitos aplicativos anti-malware para Mac que você pode escolher. SpyHunter para Mac é um dos aplicativos anti-malware recomendados para Mac, que pode escanear gratuitamente e detectar qualquer vírus. Isso economiza tempo para a remoção manual que você teria que fazer de outra forma.

How to Secure My Data from *.malware.com?

Com algumas ações simples. Em primeiro lugar, é imperativo que você siga estas etapas:

Degrau 1: Encontre um computador seguro e conecte-o a outra rede, não aquele em que seu Mac foi infectado.

Degrau 2: Alterar todas as suas senhas, começando por suas senhas de e-mail.

Degrau 3: Habilitar autenticação de dois fatores para proteção de suas contas importantes.

Degrau 4: Ligue para o seu banco para mude os detalhes do seu cartão de crédito (codigo secreto, etc.) se você salvou seu cartão de crédito para compras online ou fez atividades online com seu cartão.

Degrau 5: Tenha certeza de ligue para o seu ISP (Provedor de Internet ou operadora) e peça a eles que alterem seu endereço IP.

Degrau 6: Mude o seu Senha do wifi.

Degrau 7: (Opcional): Certifique-se de verificar todos os dispositivos conectados à sua rede em busca de vírus e repita essas etapas para eles se eles forem afetados.

Degrau 8: Instale o anti-malware software com proteção em tempo real em todos os dispositivos que você possui.

Degrau 9: Tente não baixar software de sites que você não conhece e fique longe de sites de baixa reputação em geral.

Se você seguir essas recomendações, sua rede e dispositivos Apple se tornarão significativamente mais seguros contra quaisquer ameaças ou software invasor de informações e estarão livres de vírus e protegidos no futuro também.

Mais dicas que você pode encontrar em nosso Seção de vírus MacOS, onde você também pode fazer perguntas e comentar sobre os problemas do seu Mac.

About the *.malware.com Research

O conteúdo que publicamos em SensorsTechForum.com, this *.malware.com how-to removal guide included, é o resultado de uma extensa pesquisa, trabalho árduo e a dedicação de nossa equipe para ajudá-lo a remover o problema específico do macOS.

How did we conduct the research on *.malware.com?

Observe que nossa pesquisa é baseada em uma investigação independente. Estamos em contato com pesquisadores de segurança independentes, graças ao qual recebemos atualizações diárias sobre as definições de malware mais recentes, incluindo os vários tipos de ameaças Mac, especialmente adware e aplicativos potencialmente indesejados (satisfeito).

além disso, the research behind the *.malware.com threat is backed with VirusTotal.

Para entender melhor a ameaça representada pelo malware Mac, por favor, consulte os seguintes artigos que fornecem detalhes conhecedores.