MacRansom und MacSpy sind zwei Proben von neuem Mac Malware, die von der gleichen Person erstellt wurde. Diese Person bietet auch die beiden Stücke zum Verkauf über die Malware-as-a-Service-Modell auf zwei dunkle Web-Portale. Potenzielle Kunden und wannabe Cyber-Kriminelle sind angewiesen, in Kontakt mit dem Autor über eine Protonmail-Adresse zu erhalten.

Forscher aus AlienVault und Fortinet entschieden, den Verbrecher zu kontaktieren, damit sie die Chance zu analysieren MacRansom und MacSpy erhalten. Die erste Sache, die Fortinet Forscher darauf hingewiesen,, jedoch, den großen Glauben betrifft, dass Macs von Ransomware und Malware-Angriffen sicher sind.

„Es ist wahr, dass es weniger wahrscheinlich, dass ein Mac OS Benutzer von Malware als Windows-Benutzer angegriffen oder infiziert werden, aber das hat nichts mit der Höhe der Sicherheitslücke im Betriebssystem zu tun. Es wird weitgehend durch die Tatsache, dass über 90% von Personalcomputern auf Microsoft Windows und nur rund laufen 6% auf Apple Mac OS," Sie erklärt.

Also, was sind die Besonderheiten der neu Mac entdeckt Malware-Samples?

Mehr über MacSpy

Offenbar, MacSPy hat zwei Versionen: eine kostenlose Basisversion und eine erweiterte eine, die in Bitcoins gekauft werden können,.

Was die bösartigen Funktionen von MacSpy, die Malware ist eine einfache RAT / Spyware, die entworfen, um Screenshots zu erfassen, Ton aufnehmen, stehlen Fotos, Abrufen Inhalt der Zwischenablage, stehlen Surfen Geschichten und Herunterladen von Daten, und hatte Keylogging-Funktionen. Die Malware auch über Tor kommuniziert. Wie für die erweiterte Version, die gegen einen bestimmten Preis verfügbar ist - es kann eine beliebige Datei oder Daten aus dem infizierten Computer abrufen. Es ist auch in der Lage das Benutzerverzeichnis zu verschlüsseln, Gewährung des Zugangs zu E-Mail und sozialen Konten, unter anderem.

Mehr über MacRansom

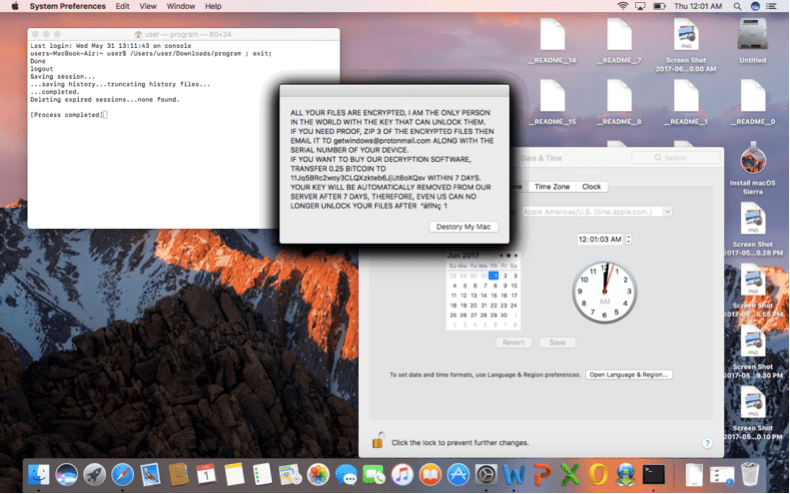

Nach seinem Entwickler, MacRansom verwendet unzerbrechlich Verschlüsselung. Jedoch, Weitere Einzelheiten sind nicht vorgesehen. Analyse von Fortinet Forscher zeigt, dass die Ransomware nur verschlüsseln kann zu 128 Dateien über eine symmetrische Verschlüsselung mit einem fest codierten Schlüsseln. Der Entwickler hat zwei Sätze von symmetrischen Schlüsseln verwendet: ein ReadmeKey und ein TargetFileKey.

"Die ReadmeKey wird verwendet ._README_ Datei zu entschlüsseln, die Erpresserbriefe und Anweisungen enthält, während die TargetFileKey werden verwendet, um die Opfer-Dateien zu verschlüsseln und entschlüsseln,“Schrieben die Forscher, fügte hinzu, dass:

Eine bemerkenswerte Sache beobachteten wir, wenn Reverse-Engineering der Verschlüsselungs- / Entschlüsselungs-Algorithmus ist, dass die TargetFileKey mit einer zufällig generierte Nummer permutiert wird. Mit anderen Worten, die verschlüsselten Dateien nicht mehr entschlüsselt werden, sobald die Malware beendet haben - das TargetFileKey wird von den Programmspeichern befreit werden und somit wird es schwieriger eine Entschlüsselungsvorrichtung oder Recovery-Tool zu erstellen, um die verschlüsselten Dateien wiederherstellen.

Außerdem, MacRansom hat nicht die Fähigkeit, mit einem Befehl zu kommunizieren & Control-Server für die TargetFileKey was bedeutet, dass es nicht eine vorbereitete Kopie des Schlüssels ist, die Dateien zu entschlüsseln. "Jedoch, es ist immer noch technisch möglich, die TargetFileKey zu erholen. Eine der bekannten Techniken ist einen Brute-Force-Angriff zu verwenden. Es sollte nicht sehr lange dauern, eine moderne CPU einen 8-Byte langen Schlüssel rohe Gewalt zu, wenn der gleiche Schlüssel verwendet wird bekannt Dateien mit vorhersagbaren Dateiinhalt zu verschlüsseln. Trotzdem, wir sind immer noch skeptisch gegenüber dem Anspruch des Autors in der Lage sein die entführten Dateien zu entschlüsseln, selbst unter der Annahme, dass die Opfer dem Autor eine unbekannte zufällige Datei gesendet,“Die Forscher stellten fest.

Was Do MacRansom und MacSpy gemeinsam haben?

Wie in der eingangs genannten, erscheinen die beiden Stücke wurden von dem gleichen Entwickler geprägt haben. MacRansom und MacSpy teilen die gleichen anti-Analysemechanismen, und auch die gleiche Methode verwenden, um einen Startpunkt zu schaffen, so dass das Stück beginnt beim Systemneustart.

Weder MacRansom noch MacSpy sind digital signiert was bedeutet, dass, wenn ein Benutzer herunterlädt einer von ihnen, und es läuft, das Betriebssystem eine Warnung besagt angezeigt, dass das Programm von einem unbekannten Entwickler kommt. Der Entwickler der Malware sagt auch Benutzer, um sie zu installieren und auszuführen physischen Zugriff auf das Zielsystem zu gewinnen.