Eine Gruppe von Forschern präsentiert ein Konzept Malware die BlackIoT Botnet genannt, die in gezielten Angriffen gegen IoT-Geräten auf globaler Ebene verwendet werden können,. Details über die Bedrohung sind in einer Keynote-Präsentation auf einer Sicherheitskonferenz präsentiert verfügbar.

Die Forscher schlagen vor, dass das Konzept BlackIoT Botnet eine Verheerende Waffe sein kann

Eine Gruppe von Forschern präsentiert ein neues Konzept von Malware an die Usenix Security Symposium in dieser Woche rief die BlackIoT Botnet. Es ist eine theoretische Offensive, die noch nicht als ausführbares Code, der in der realen Welt Angriffen genutzt werden kann. Eine der vorgeschlagenen Gründe für das theoretische Modell schafft, ist der überwiegende Einsatz von IoT-Geräten sowohl von den Endnutzern und in Geschäftsumgebungen verschiedene Zwecke dienen. Es gibt drei verschiedene Angriffsarten, die in der Zusammenfassung beschrieben geben Informationen darüber, wie es in einem Einbruchsversuch umgesetzt werden. Sie reichen von einfachen Angriffen (Manipulieren einzelner Einstellungen) zu komplexeren Vorrichtung Modifikationen.

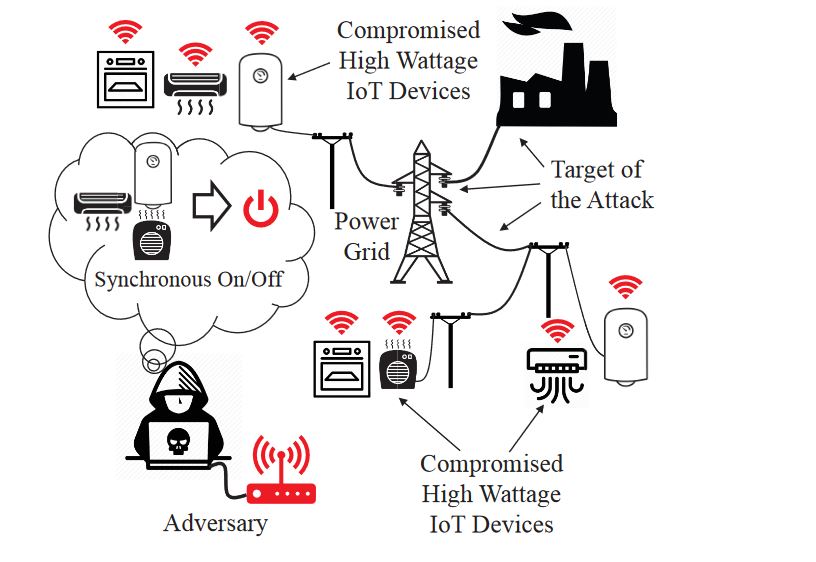

Ein wichtiges Merkmal des BlackIoT Modells ist, dass seine Verwendung gegen kritische Infrastrukturen ausgerichtet werden, Beispiel Systeme, die manipuliert werden können, gehören Stromnetz Systeme und Wassersteuer. Die BlackIoT Botnet kann auch ein Netzwerk Angriff auf Consumer-Geräten auslösen, wodurch eine plötzliche Zunahme des Stromverbrauchs auslösenden. Dieser indirekte Angriff auf einem Sabotage-Modell basiert, die bei der Entstehung von weit verbreiteten Schaden einer anderen theoretischer Ansatz ist. Mehrere Simulationen haben gezeigt, dass wäre der drohende Schaden in einem realen Szenario, wenn implementiert gemacht beweisen verdient eine angemessene Verteidigung vorbereiten.

Es gibt mehrere Faktoren, die erforderlich sind, um die erforderliche Leistung anhäufen ganze Netzwerke von IoT-Geräte herauszunehmen: eine große Anzahl von infizierten Hosts, die die bösartigen Botnets nutzen kann. Für eine höhere Effizienz sollten die Gastgeber in dem gleichen geographischen Gebiet liegen,. Eine weitere Reihe von Faktoren umfassen die Tatsache, dass es einige Zeit dauern würde, (für bestimmte IoT Ausrüstung) nehmen sie nieder. Adaptive Netzwerksicherheit können solche Versuche automatisch blockieren, wenn sie richtig konfiguriert.

Die beschriebene in Angriff aufgerufen Manipulation der Nachfrage über das Internet der Dinge verkürzt MADIOT. Mit Hilfe der Simulationen die Angriffe können sowohl in lokalen Ausfällen und großen Stromausfällen führen. Ein alternativer Effekt ist die Erhöhung der Betriebskosten eines Stromnetzes, die die Kosten in dem Strommarkt fahren.

Das Forschungspapier kann heruntergeladen werden unter diese Adresse.