Es gibt ein neues Botnetz derzeit Linux-Server-Targeting, die anfällig Webmin-Anwendungen ausgeführt werden. Das Botnet wurde genannt Roboto.

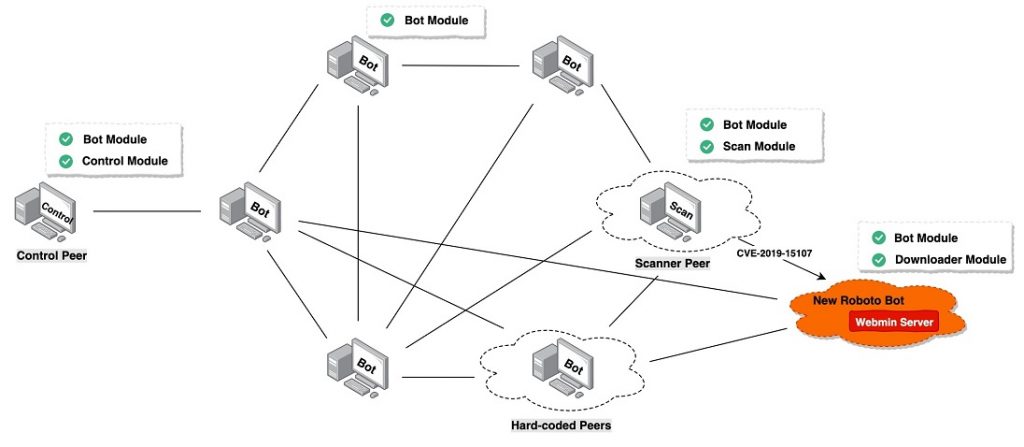

Netlab Forscher waren in der Lage, die Downloader und Bot Module des Botnetzes Erfassung, und sie glauben, dass es auch eine Schwachstelle Scan-Modul und eine P2P (Peer-To-Peer) Kontroll Modul.

Roboto wurde zum ersten Mal im Sommer beobachtet, und sein Aussehen wird mit der Schwachstelle zugeordnet Webmin, bekannt als CVE-2.019-15.107. Im August, wurde deutlich, dass Webmin, eine webbasierte Anwendung für Systemadministratoren von Unix-basierten Systemen (Linux, FreeBSD, oder OpenBSD-Server), eine Backdoor enthält, die es entfernten Angreifern ermöglichen könnte schädliche Befehle mit Root-Rechten auszuführen. Ein gefährdetes System könnte später navigate weitere Angriffe auf die Systeme verwendet werden, verwaltet durch Webmin.

Da CVE-2.019-15.107 ist einfach zu nutzen und betrifft eine große Anzahl von Systemen, Angriffe auf ihr basiert begann kurz nach der Fehler offenbart wurde. Offenbar, einer der ersten auf dieser Sicherheitsanfälligkeit basierten Angriffe wurde von der Roboto durchgeführt Botnet. Das Botnet wurde Targeting Webmin-Server für die letzten drei Monate, was nicht überrascht,. Netlab Sicherheitsforscher sagen, dass der Zweck des Betreibers des Botnetzes wurde Expansion und Raffinesse.

Roboto Botnet der Funktionalitäten

Netlab sagt daß die Abstützungen Botnet 7 Hauptfunktionen, einschließlich Umkehrschale, Selbst uninstalling, Sammeln von Prozessinformationen und Netzwerkinformationen bieten, Ausführen Systemkommandos, laufen verschlüsselte Dateien in URLs angegeben, Durchführen von DDoS-Attacken. Jedoch, das ist nicht alles. Das Botnet nutzt auch Curve25519, Ed25519, TEE, SHA256, HMAC-SHA256 und andere Algorithmen „die Integrität und Sicherheit ihrer Komponenten und P2P-Netzwerk, um sicherzustellen,, die entsprechende Linux selbststartende Skript auf dem Zielsystem basierend, und verschleiern ihre eigenen Dateien und Prozesse nennen Persistenz Kontrolle zu erlangen."

Obwohl Roboto hat eine DDoS-Funktionalität, es ist nicht sein Hauptziel, und die Forscher herauszufinden, wie vor der Botnet wahren Zweck aus.

Wie für den Peer-to-Peer (P2P) Struktur, es ist etwas selten in solchen Botnets gesehen. Die einzigen Botnets, die diese Struktur verwendet werden, Hajime und Hide'N'Seek. Am Anfang im Oktober entdeckt 2016, Hajime verwendet ungesicherte Geräte mit offenen Telnet-Ports und Standard-Passwörter, und einige Ähnlichkeiten mit Mirai geteilt. Jedoch, Der Hauptunterschied ist, dass zu Mirai Hajime wurde auf einem Peer-to-Peer-Netzwerk aufgebaut, während Mirai verwendet hartcodierte Adressen für den C&C-Server.

Die Hide'N'Seek Botnet auch verwendet, um ein maßgeschneidertes P2P-Kommunikationsmodul selbst zu verbreiten. Die Botnet infizierte gezielte IoT-Geräte mit schwacher Sicherheit eines sehr komplexen Infiltrationsmodul. Es kennzeichnete mehrere Techniken Stealth-Schutz, die Anwendungen Sicherheit verhindert und Dienstleistungen von der Malware-Infektionen zu entdecken.

Es ist erwähnenswert, dass die Bemühungen um die Hajime Botnetz nicht erfolgreich, take down waren, und manche sagen, es ist noch aktiv, mit 40,000 infizierten Geräte täglich. Wie für Roboto, seine Größe ist noch nicht bestimmt werden, aber die Forscher glauben, dass es nicht größer als Hajime.