L'emploi des puces implantées peut sembler comme une conspiration pas trop longtemps, mais il est déjà un fait. Un fait peur. Apparemment, une société américaine, 32M, offre maintenant jetons aux employés désireux d'obtenir l'implant dans leur corps. La nouveauté est volontaire et est sur le point d'être lancé en Août 1.

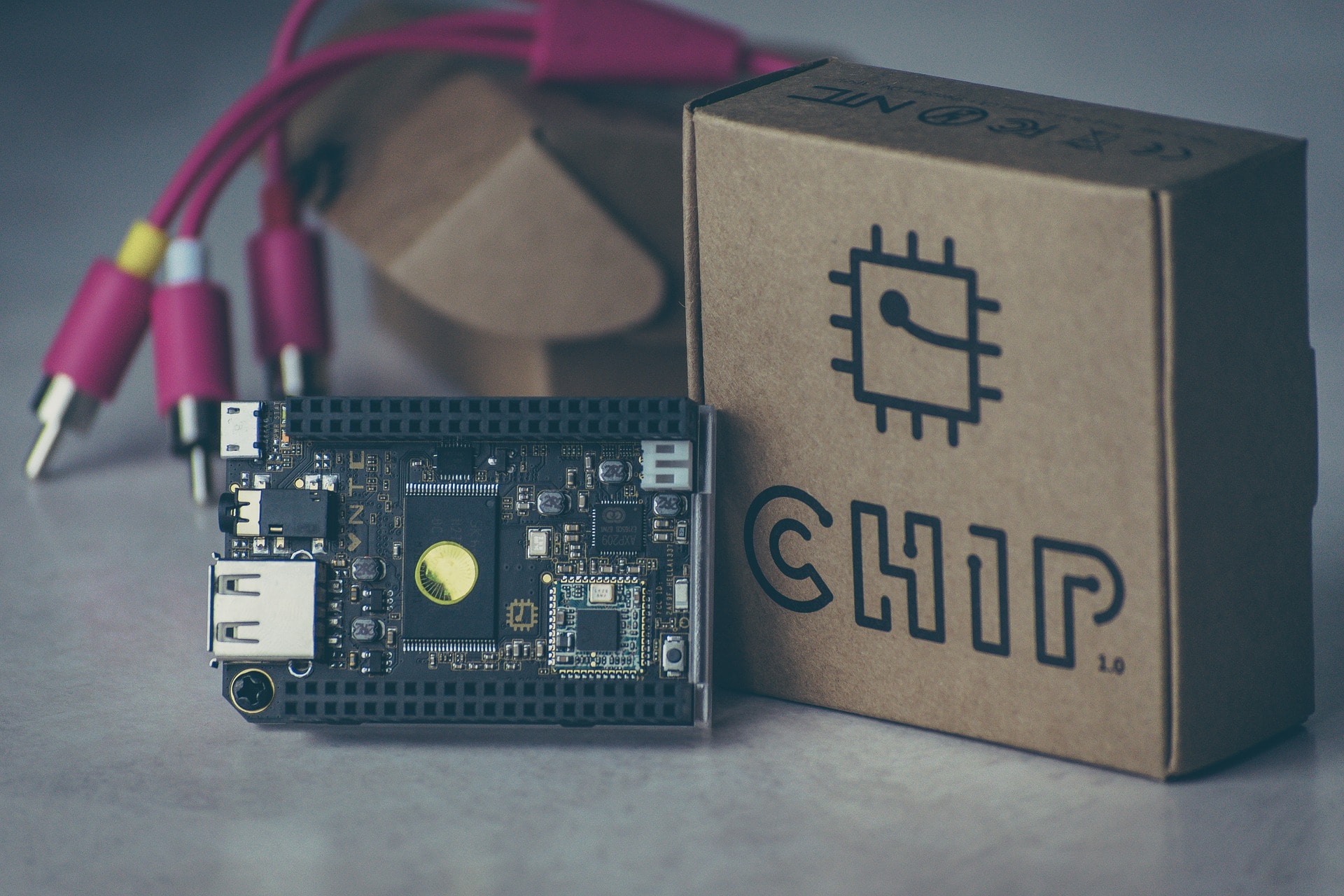

Société américaine offre maintenant des puces RFID aux employés

Selon la compagnie, les puces RFID seront utiles lorsque les employés veulent « faire des achats dans leur salle de pause micro marché, portes ouvertes, se connecter à des ordinateurs, utiliser la machine à copier » et les activités liées au travail similaires. Pour l'instant, 32M attend plus 50 les membres du personnel de participer à la procédure d'implantation.

“Nous prévoyons l'utilisation de la technologie RFID pour conduire tout de faire des achats dans nos bureaux micro marchés, ouverture des portes, utilisation des machines de copie, la connexion à nos ordinateurs de bureau, déverrouillage des téléphones, le partage de cartes de visite, stockage de l'information médicale / santé, et utilisé comme moyen de paiement à d'autres terminaux RFID,” 32M PDG Todd Westby a récemment déclaré. La technologie devrait devenir une signification normalisée qu'il pourrait (volonté?) être utilisé comme un passeport, transport en commun, achat, etc.

En savoir plus sur la technologie RFID

RFID, Radio-Frequency Identification ou la technologie des puces à court utilise des champs électromagnétiques en vue d'identifier l'information qui est stockée électroniquement. La technologie devient de plus en plus populaire, et ce n'est pas très différent de la technologie utilisée dans les cartes de crédit sans contact et des paiements mobiles, disent les experts. Cependant, ayant cette technologie directement mis en œuvre dans votre corps apparaît toujours controversée, avec la puce passe entre le pouce et l'index sous la peau en quelques secondes.

Ces puces RFID activent lorsqu'il est en contact avec une autre puce pour transférer des petits morceaux de données entre eux. La technologie a besoin de très peu d'énergie, et il est ni la première ni la dernière fois qu'il est mis en œuvre pour l'identification. En fait, pour beaucoup de gens viennent naturellement puces comme la prochaine étape dans le développement de la technologie dans notre vie quotidienne. Pour les autres, cependant, c'est un vrai cauchemar de la vie privée.

32M a conclu un partenariat avec la société suédoise de biohacking BioHax internationale.

Je veux partir ou écaillage comme cobayes et contribuer à l'optimisation de la puce. Je crois aux avantages si les droits sûrs et appropriés sont garantis aux autorités compétentes. imaginer: retirer de l'argent, payer à la caisse, Service santé, dossiers médicaux, connecté pour envoyer votre impôts, travail badgen et impression, portes ouvertes… pratique son! Je suis dans certains avantages. La peur de je ne l'ai pas été suivi, qui est de toute façon par nos profils en ligne, Média social… celui contre la puce ont quelque chose à cacher ou de peur que les aspects de leur vie exposées.

Je courais cochon Guinée.

je suis d'Italie bonjour. Pouvez-vous me aider à traduire? /Gérard