L'impiego di chip impiantati può essere sembrato come una cospirazione non troppo tempo fa, ma è già un dato di fatto. Un fatto inquietante. Apparentemente, una società americana, 32M, offre ora chip per i dipendenti disposti a ottenere l'impianto nei loro corpi. La novità è volontaria ed è in procinto di essere avviato agosto 1.

Americana azienda offre ora chip RFID per dipendenti

Secondo la società, i chip RFID sarà utile quando i dipendenti vogliono “fare acquisti nella loro sala break mercato micro, porte aperte, accedere ai computer, utilizzare la macchina della copia”e le attività legate al lavoro simili. Per ora, 32M si aspetta più di 50 i membri del personale a partecipare alla procedura di impianto.

“Si prevede l'uso della tecnologia RFID per guidare tutto da fare acquisti nei nostri mercati micro ufficio, apertura porte, uso di fotocopiatrici, accedendo al nostro computer di ufficio, telefoni sblocco, la condivisione di biglietti da visita, la memorizzazione di informazioni mediche / salute, e utilizzato come pagamento in altri terminali RFID,” 32CEO M Todd Westby ha detto di recente. La tecnologia è destinato a diventare senso standardizzato che poteva (volere?) essere utilizzato come un passaporto, trasporto pubblico, acquisto, etc.

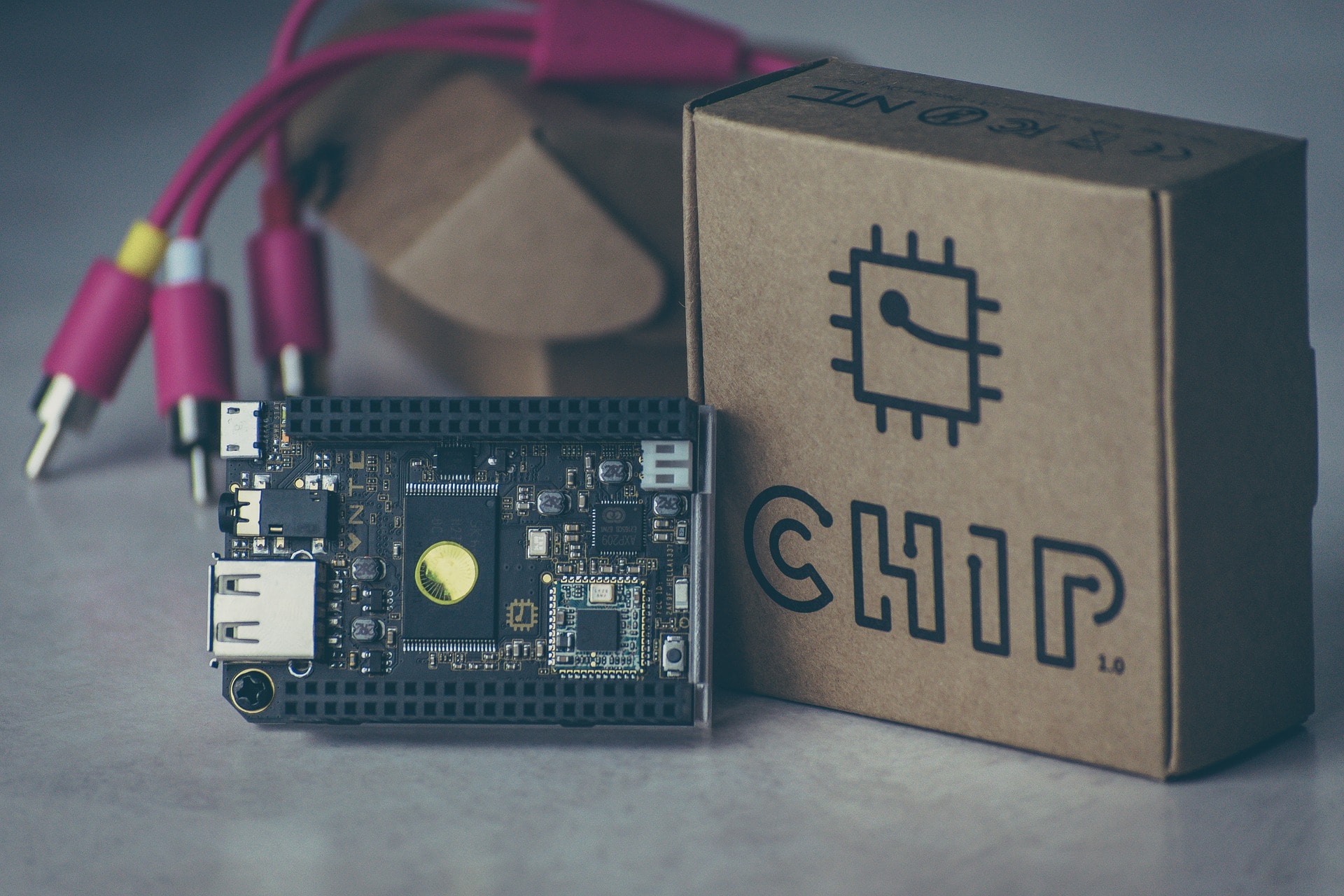

Di più sulla tecnologia RFID

RFID, Identificazione di radiofrequenza o tecnologia chip per breve utilizza campi elettromagnetici per identificare informazioni memorizzate elettronicamente. La tecnologia sta diventando sempre più popolare, e non è molto diverso da quello della tecnologia utilizzata nelle carte di credito contactless e mobile payments, dicono gli esperti. Ciò nonostante, avendo questa tecnologia direttamente implementata nel vostro corpo appare ancora controversa, con il chip in corso tra il pollice e l'indice sotto la pelle in secondi.

Questi chip RFID attivano a contatto con un altro chip per trasferire piccoli pezzi di dati tra loro. La tecnologia ha bisogno di pochissima energia, ed è né il primo né l'ultima volta che viene implementato per identificazione. Infatti, per molte persone chip naturalmente vengono come il prossimo passo nello sviluppo della tecnologia nella nostra vita quotidiana. Per gli altri, tuttavia, questo è un vero e proprio incubo privacy.

32M ha collaborato con la ditta svedese biohacking BioHax Internazionale.

Voglio lasciare o scheggiature come cavie e contribuire all'ottimizzazione del chip. Io credo nei benefici se i diritti corrette ed in sicurezza sono garantiti alle autorità competenti. immaginare: prelevare contanti, pagare alla cassa, Servizio Sanitario, cartelle cliniche, login per inviare le vostre tasse, badgen e stampa lavoro, porte aperte… suono pratico! Sono in alcuni benefici. La paura di essere seguito non l'ho fatto, che in ogni caso è attraverso i nostri profili online, social media… quella contro il chip hanno qualcosa da nascondere o temere che gli aspetti della loro vita esposti.

Sono in esecuzione cavia.

vengo dall'Italia ciao. Puoi aiutarmi a tradurre? /rardor