El empleo de chips implantados puede haber parecido como una conspiración no hace mucho tiempo, pero ya es un hecho. Un hecho de miedo. Al parecer,, una empresa estadounidense, 32M, ahora está ofreciendo a los empleados fichas dispuestas a ponerse el implante en sus cuerpos. La novedad es voluntaria y está a punto de ser iniciado de agosto 1.

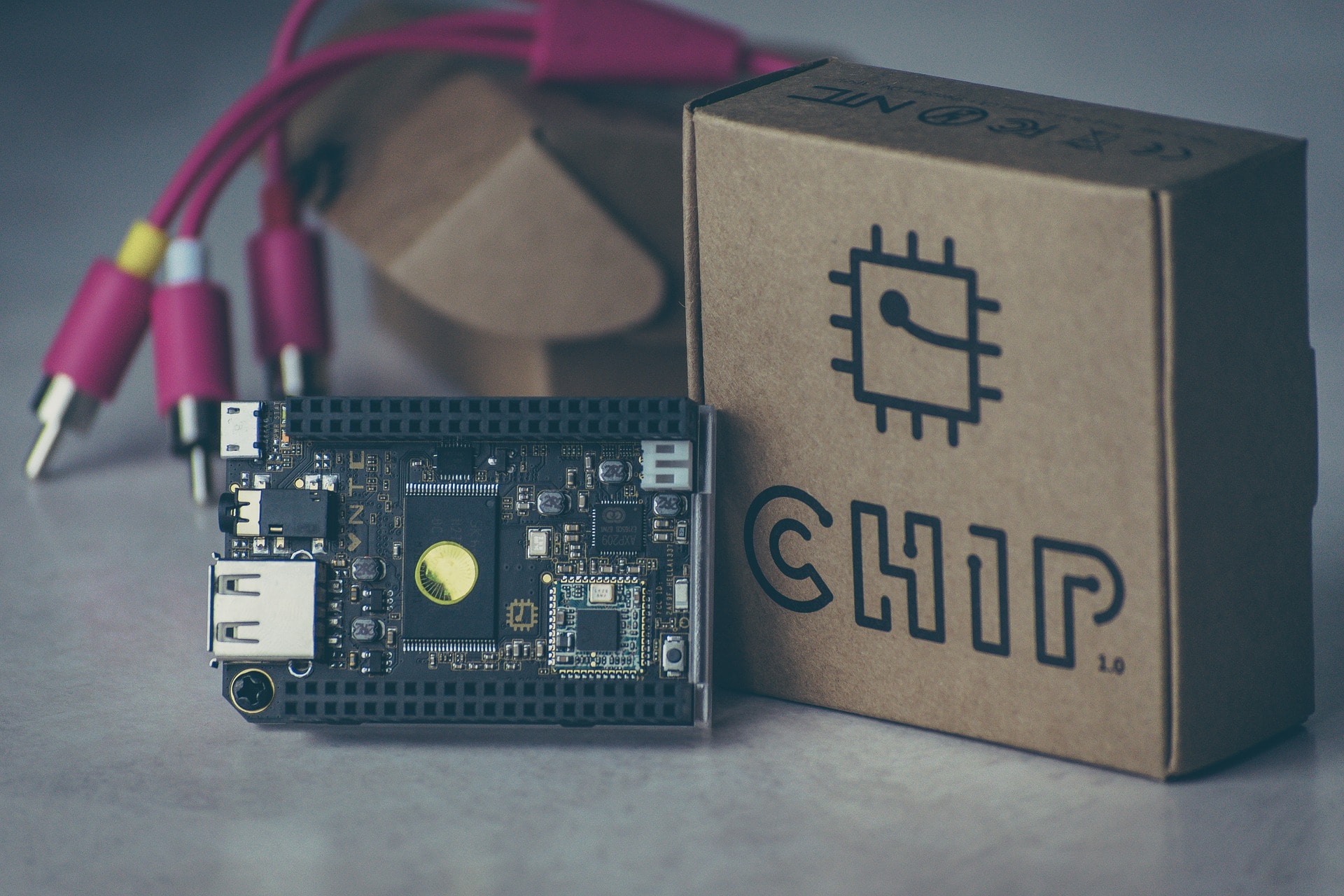

Compañía Americana Ahora Ofrece chips RFID a los empleados

De acuerdo con la empresa, los chips RFID será muy útil cuando los empleados quieren “hacer compras en su mercado de micro sala de descanso, puertas abiertas, acceder a los ordenadores, utilizar la fotocopiadora”y las actividades relacionadas con el trabajo similares. Por ahora, 32M está a la espera de más de 50 los miembros del personal a participar en el procedimiento de implante.

“Prevemos el uso de la tecnología RFID para manejar todo, desde hacer compras en nuestras micro mercados de oficinas, apertura de puertas, uso de las fotocopiadoras, iniciar sesión en nuestros ordenadores de oficina, Los teléfonos de desbloqueo, el intercambio de tarjetas de visita, almacenar información médica / de salud, y se utiliza como pago en otros terminales RFID,” 32CEO Todd M Westby dijo recientemente. Se espera que la tecnología para convertirse significado estandarizado que podría (será?) ser utilizado como un pasaporte, tránsito público, adquisitivo, etc.

Más sobre la tecnología RFID

RFID, Identificación por radiofrecuencia o tecnología de chip para abreviar utiliza campos electromagnéticos para identificar la información que se almacena electrónicamente. La tecnología es cada vez más popular, y no es muy diferente de la tecnología utilizada en las tarjetas de crédito sin contacto y pagos móviles, dicen los expertos. No obstante, después de haber implementado esta tecnología directamente en su cuerpo todavía parece discutible, con el chip va entre el pulgar y el dedo índice debajo de la piel en cuestión de segundos.

Estos chips RFID activan cuando está en contacto con otro chip para transferir pequeños trozos de datos entre cada otro. La tecnología necesita muy poca energía, y es la primera ni la última vez que se está aplicando para la identificación. De hecho, para muchas personas, naturalmente, los chips vienen como el siguiente paso en el desarrollo de la tecnología en nuestra vida cotidiana. Para otros, sin embargo, esto es una verdadera pesadilla privacidad.

32M se ha asociado con la firma sueca biohacking BioHax Internacional.

Quiero salir o astillado como conejillos de indias y contribuir a la optimización del chip. Creo en los beneficios si los derechos seguros y adecuados están garantizados a las autoridades competentes. imaginar: retirar efectivo, paga en el pago y envío, sanidad, registros médicos, la cuenta para presentar su declaración de impuestos, badgen e impresión de trabajos, puertas abiertas… práctica del sonido! Estoy en algunos beneficios. El miedo a ser seguido no lo hice, lo que de todas formas es a través de nuestros perfiles en línea, Medio social… el uno contra el chip tiene algo que ocultar o temen que los aspectos de sus vidas expuestas.

Me postulo conejillo de indias.

yo soy de Italia hola. ¿Puede usted ayudarme a traducir? /Gerard