Quand un navigateur Web est confronté à une mise à jour majeure, il y a deux décisions que les développeurs habituellement confrontés: si pour optimiser le code ou pour ajouter de nouvelles fonctionnalités au navigateur. Tout sonne bien jusqu'au moment où les exploits inévitables et les lacunes de sécurité surgissent des profondeurs du code. Dans cet article,, nous avons réussi à identifier les dernières failles de sécurité qui ont été découverts dans les deux navigateurs les plus utilisés - Mozilla Firefox et Google Chrome.

Dépassement de tampon dans le Parser XML dans toutes les versions Avant 38.0

Ce qui est spécifique au sujet de l'exploit est qu'un attaquant pourrait être en mesure d'insérer et d'activer un code aléatoire, sans avoir besoin de compétences spécifiques pour le faire. En tant que résultat de cette, l'attaquant potentiel aurait pu obtenir l'accès à des informations précieuses, stocké dans le navigateur. Ainsi, renseignements personnels pourraient être partiellement exposé. Cependant, il y a eu aussi une possibilité que l'attaquant a pu modifier les fichiers système et les rendre disponibles pour les cyber-criminels.

Le update.exe Flaw

Ce défaut a été très critique car elle était reliée à l'une des vulnérabilités les plus exploitées dans un logiciel – que les pirates peuvent exploiter et prendre le contrôle de votre système. Les détails au sujet de cette faille est que sur les systèmes Windows OS, le navigateur n'a pas confirmé et veiller à ce que la voie de l'exécutable se trouve dans sa position d'origine dans le répertoire de l'application. Évaluer, cela signifie qu'il était ouvert à des modifications ou même le remplacement avec un cheval de Troie par les utilisateurs dans le réseau (pire scénario), donnant pirates contrôle total sur votre ordinateur sans votre consentement.

Le asm.js Flaw

Le asm.js est le langage de programmation qui permet aux moteurs informatiques, basé sur C ++ et JavaScript tels que vos jeux en ligne sur Facebook, courir à travers votre navigateur comme si elles étaient installées sur votre PC. L'écart de sécurité particulier qui a été découvert avec cet exploit était que cela pourrait permettre à des individus avec des talents dans le codage et JavaScript pour dérober des informations telles que les informations du site et bancaires, adresses e-mail, etc.

Étant donné que Firefox a connu de nombreux changements au fil des ans, nous ne devons pas négliger son Rival Google Chrome, car il est le navigateur le plus utilisé là-bas.

La ligne-marteau Exploit

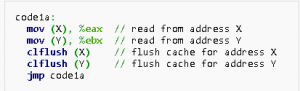

Ligne-marteau représente une vulnérabilité dans la mémoire dynamique à accès aléatoire, qui a beaucoup à voir avec la commande manuelle des cellules de mémoire de l'organisation DRAM. Les experts en sécurité de Google ont récemment découvert qu'un fichier bac à sable .cc n'a pas de limites NaCl (client natif). En outre, cet exploit est basé sur les lacunes dans la DRAM, ce qui pourrait provoquer des erreurs et donner accès à l'utilisateur sans authentification de sécurité et de divulguer des informations vitales pour les pirates. Ci-dessous, nous voyons les commandes de clflush qui sont utilisées pour effectuer l'attaque:

Les DDoS Exploits

experts Google et d'autres professionnels anonymes ont découvert plusieurs exploits dans Google Chrome dans divers endroits du programme qui créent des conditions préalables pour l'envoi de plusieurs paquets et écraser le navigateur connu comme attaque DDoS.

Tous les exploits a cédé la place à une exposition partielle des informations d'identification utilisateur et d'autres informations, ainsi que la modification possible sur certains fichiers système et les performances du navigateur dégradé.

La faiblesse HTMLConstructionsite.cpp

Le code du HTMLConstructionside.Cpp représentait une faiblesse en ce qui concerne le fait que, dans les scripts executeReparentTask qui gèrent la tâche des enfants et des parents, selon le langage de script, peut facilement être modifié par des pirates et mis à faire divers dommages à l'utilisateur. En ayant modifié le script « enfant » ci-dessous, un code malveillant aurait pu dérober des informations de l'utilisateur et, dans une certaine mesure, modifier les fichiers système. Voici une petite partie du script de tâche de HTMLConstructionside.cpp.

Il est essentiel de sensibiliser le public, en ce qui concerne les exploits web, car, même si elles ont déjà été fixés dans les nouvelles mises à jour, vous ne savez jamais quand un nouvel exploit va créer une opportunité pour les chapeaux noirs d'exploiter et d'infecter votre ordinateur avec les différents types de logiciels malveillants. Voilà pourquoi la mise à jour fréquemment votre programme anti-malware est toujours recommandé par des experts de sécurité.