Quando un browser Web si trova ad affrontare un importante aggiornamento, ci sono due decisioni che gli sviluppatori di solito devono affrontare: sia per ottimizzare il codice o per aggiungere nuove funzionalità al browser. Sembra tutto fantastico fino al momento in cui le imprese e le inevitabili lacune di sicurezza nascono dal profondo del codice. In questo articolo, siamo riusciti a identificare le più recenti falle di sicurezza che sono stati scoperti in due browser più comunemente utilizzati - Mozilla Firefox e Google Chrome.

Buffer Overflow nel parser XML in tutte le versioni Prima 38.0

Ciò che è specifico riguardo l'exploit è che un utente malintenzionato potrebbe essere in grado di inserire e attivare qualsiasi codice casuale, senza richiedere competenze specifiche per farlo. Come risultato di tale, il potenziale aggressore avrebbe avuto accesso a informazioni preziose, memorizzato nel browser. Così, i dati personali potrebbero essere esposti in parte. Tuttavia, anche lì era stata una possibilità che l'attaccante è stato in grado di modificare i file di sistema e renderli disponibili per i cyber criminali.

Il difetto update.exe

Questo difetto è stato molto critico da quando è stato collegato ad una delle vulnerabilità più sfruttate in qualsiasi software – che gli hacker possono sfruttare e assumere il controllo sul proprio sistema. Le specifiche su questo difetto è che su sistemi operativi di Windows, il browser non ha confermato e assicurarsi che il percorso del file eseguibile si trova nella sua posizione originale nella cartella app. Valutare, questo significa che è stato aperto per le modifiche o anche sostituzioni con un cavallo di Troia dagli utenti della rete (nella peggiore delle ipotesi), dando agli hacker il controllo completo sopra il vostro computer senza il vostro consenso.

Il difetto asm.js

Il asm.js è il linguaggio di programmazione che permette ai motori di computer, sulla base di C e JavaScript, come i giochi online su Facebook, correre attraverso il browser come se fossero installati sul PC. La particolare lacuna di sicurezza che è stato scoperto con questo exploit è stato che potrebbe consentire gli individui con talenti di codifica e JavaScript per rubare informazioni come le credenziali del sito web e bancari, indirizzo di posta elettronica, etc.

Dato che Firefox ha sperimentato molti cambiamenti nel corso degli anni, non dovremmo trascurare il suo rivale Google Chrome, perché è il browser più usato là fuori.

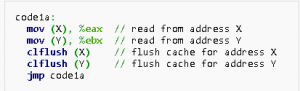

The Row-hammer Exploit

Row-martello rappresenta una vulnerabilità in memoria Dynamic Random-Access, che ha molto a che fare con il comando manuale delle celle di memoria dell'organizzazione DRAM. Gli esperti di sicurezza di Google hanno recentemente scoperto che un file .cc sandbox non aveva limiti di NaCl (client nativo). Inoltre, questo exploit si basa su lacune nella DRAM, che potrebbe causare errori e fornire l'accesso all'utente senza alcuna autenticazione di sicurezza e di divulgare informazioni vitali per gli hacker. Di seguito vediamo i comandi clflush che vengono utilizzati per eseguire l'attacco:

I DDoS Exploits

Esperti di Google e altri professionisti anonimi hanno scoperto più exploit in Google Chrome in varie località del programma che creano presupposti per l'invio di più pacchetti e schiantarsi il browser conosciuto come attacco DDoS.

Tutte le imprese hanno dato modo di esposizione parziale di credenziali utente e altre informazioni, nel miglior modo possibile la modifica su alcuni file di sistema e le prestazioni del browser degradate.

HTMLConstructionsite.cpp Debolezza

Il codice del HTMLConstructionside.Cpp ha rappresentato un punto debole per quanto riguarda il fatto che negli script executeReparentTask che gestiscono bambino e genitore compito, secondo il linguaggio di script, può essere facilmente modificato da hacker e impostare per fare varietà di danni per l'utente. Per aver modificato lo script 'bambino' sotto, un codice maligno avrebbe potuto essere in grado di rubare informazioni da parte dell'utente e, in una certa misura, modificare i file di sistema. Segue una piccola porzione dello script compito di HTMLConstructionside.cpp.

È fondamentale sensibilizzare, in merito a tali exploit web, perché, anche se sono già stati fissati negli aggiornamenti più recenti, non si sa mai quando un nuovo exploit sta per creare un'opportunità per cappelli neri a sfruttare e infettare il computer con i vari tipi di malware. Ecco perché spesso l'aggiornamento del programma anti-malware è sempre consigliato dagli esperti di sicurezza.