La sicurezza del Mac è ancora una volta influenzata da una minaccia molto pericolosa chiamata Evilquest ransomware. Questo è un malware raro e nuovo che è stato rilevato negli installatori di software in cui è incorporato il codice del virus. In confronto ad altre minacce, questa include funzionalità avanzate.

Rilasciato EvilQuest Mac Ransomware Decryptor

A seguito delle numerose segnalazioni di virus sulla scoperta del ransomware EvilQuest, SentinelOne ha ideato un decryptor. Questo malware è rimasto attivo per oltre un mese e viene integrato in vari file carrier.

Grazie ai campioni acquisiti, gli analisti sono stati in grado di dare un'occhiata più da vicino a tutti i componenti e moduli installati su un sistema tipico. Uno dei componenti che vengono eseguiti come parte della sequenza di infezione sembra essere vulnerabile e seguendo queste debolezze gli esperti sono stati in grado di escogitare un metodo per ripristinare i dati interessati.

Sembra che il principale punto debole del malware si trovi nel meccanismo di tracciamento degli utenti. Apparentemente le versioni rilasciate del malware non tengono traccia degli utenti che hanno pagato la somma di decrittazione. L'attuale meccanismo di decrittografia ha anche archiviato alcune delle chiavi di decrittazione private sul computer locale utilizzando un metodo di blocco più semplice che ha consentito agli analisti di violare la protezione e trovare un modo per ripristinare i file interessati.

Al momento il software di decodifica è disponibile in forma binaria, un eseguibile sarà presto rilasciato.

EvilQuest Ransomware è appositamente progettato per i computer Mac, Si diffonde tramite pacchetti infetti

Il ransomware EvilQuest è progettato per computer Mac ed è ora attivamente distribuito dagli hacker in pacchetti contaminati. In questo caso i file di destinazione erano versioni pirata di applicazioni comunemente installate — questo include tutte le categorie comuni di pacchetti come le suite della creatività, programmi di produttività, utilità di sistema e anche giochi.

Ce ne sono diversi strategie di infezione che può essere utilizzato per diffondere questi pacchetti infetti da virus:

- Portali di download online — Questi file possono essere caricati su vari portali di download di software ospitati da organizzazioni, comunità o individui.

- Reti peer-to-peer — Si tratta di reti di condivisione file popolari che vengono utilizzate dagli utenti finali per condividere tutti i tipi di file, compreso il software pirata. L'esempio più popolare è BitTorrent che è ben noto agli utenti desktop.

- Siti Hacker-Controlled, Media & contenuto — I criminali informatici possono ideare vari tipi di siti di truffa, reindirizzamenti, elementi multimediali e vari elementi Web che possono causare l'infezione da virus. Gli elementi comuni utilizzati per la consegna includono banner, pop-up, annunci e ecc.

Questa consegna diretta tramite applicazioni e dati è un meccanismo comune ed efficace soprattutto se gli hacker sono in grado di costringere gli utenti a scaricare il pacchetto. In qualsiasi momento i criminali possono scegliere di cambiare la tattica se scoprono che questo non è un meccanismo efficace.

Funzionalità e attività di EvilQuest Mac Ransomware

I campioni acquisiti identificati con la minaccia indicano che il virus include molte funzionalità avanzate. Non crittografa semplicemente i dati dell'utente target e ricatta gli utenti come previsto dalla maggior parte dei malware standard di questa categoria. Alcune delle funzionalità integrate includono quanto segue:

- Keylogger Installazione — EvilQuest Mac Ransomware installerà un modulo keylogger in grado di dirottare i dati inseriti in moduli e campi, oltre a tenere traccia del movimento del mouse degli utenti. Queste informazioni verranno inoltrate ai controller degli hacker.

- Raccolta di informazioni — L'analisi di sicurezza mostra che il malware è in grado di estrarre dati sul software di criptovaluta installato e di tentare di rubare i portafogli degli utenti. Questo può essere ulteriormente migliorato aggiungendo la possibilità di rubare informazioni personali degli utenti che può essere usato per ricattare le vittime. Un altro tipo di informazioni che possono essere recuperate includono informazioni sulla macchina che può essere utilizzato per generare un ID univoco per ciascun computer infetto.

- Evasione di sicurezza — È stato riscontrato che il motore principale è in grado di eseguire il proprio processo in aree di memoria protette che potrebbero non essere analizzate dal software di sicurezza. Inoltre il motore include la possibilità di le applicazioni di sicurezza di bypass — ciò avviene identificando i motori installati e riconfigurandoli o interrompendo i loro servizi. A seconda della configurazione esatta possono essere disabilitati o completamente rimossi.

- Operazioni di Troia — Questo ransomware per Mac include la capacità di superare il controllo dei sistemi delle vittime. Questo viene fatto avviando un client locale che stabilirà una connessione a un server remoto controllato da hacker.

È stato scoperto che alcune copie del ransomware EvilQuest sono incluse in a Aggiornamento software di Google pacchetto che viene caricato su reti di condivisione file. L'altro vettore di payload è stato identificato in una copia pirata di un programma DJ chiamato Chiave mista 8. Un altro rapporto sulla questione elenca che il virus è stato trovato in una versione pirata di Little Snitch, un firewall legittimo popolare. L'URL della copia infetta è stato condiviso su un forum russo contenente un tracker Torrent.

Queste copie malware del virus forniscono ulteriori dettagli sul sequenza di malware. Il primo passo è installare un file eseguibile che si chiama Toppa e inserito nella directory Utenti condivisi. Ciò attiverà uno script secondario post-installazione che verrà recuperato da un server remoto controllato da hacker. È configurato per caricare e installare l'eseguibile ransomware. Verrà eseguito tutto caricato all'interno dei componenti sopra menzionati. Uno dei fattori importanti correlati a questo è il fatto che in qualsiasi momento gli hacker possono scegliere di modificare la configurazione, di conseguenza è possibile caricare ed eseguire altri componenti.

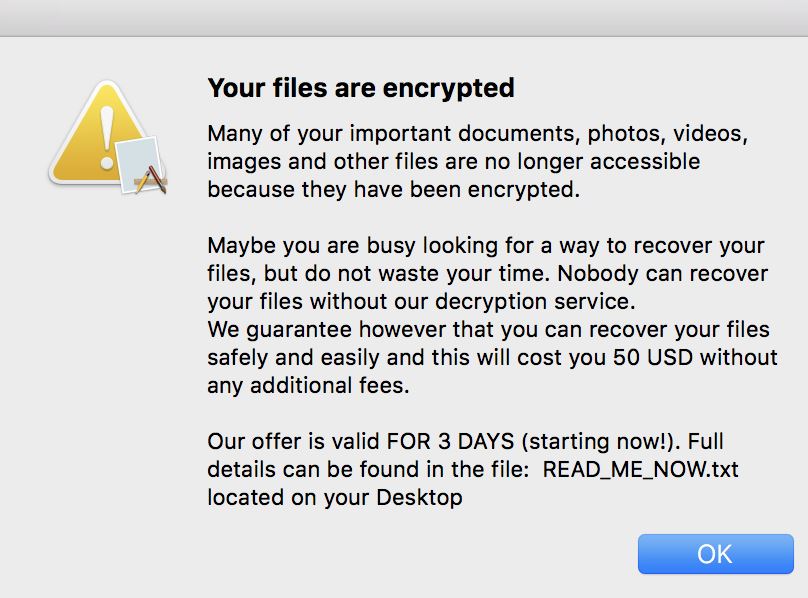

L'ultimo componente che verrà eseguito è il fase effettiva di crittografia dei file. Ciò elaborerà i dati dell'utente di destinazione con un codice sicuro, i file delle vittime saranno selezionati in base a un elenco integrato di estensioni. Al termine dell'operazione, il motore crea automaticamente una richiesta di riscatto chiamata READ_ME_NOW che contiene il messaggio di ricatto. La versione corrente richiede la somma di $50.