Se hai riscontrato un rilevamento denominato Trojan.HTML/Phish sul vostro sistema, leggi questo articolo per scoprire di cosa si tratta, come potrebbe aver infettato il tuo computer, che tipo di danno può causare, e perché la rimozione immediata è fondamentale. Le minacce di questo tipo sono particolarmente pericolose perché combinano tecniche di phishing con il comportamento del cavallo di Troia., consentire agli aggressori di rubare dati sensibili e compromettere il sistema.

Che cos'è Trojan.HTML/Phish?

Trojan.HTML/Phish è un nome di rilevamento comunemente usato per file HTML dannosi progettati per fungere da pagine di phishing e che funzionano anche come parte di un attacco basato su Trojan.. A differenza dei malware eseguibili tradizionali, questa minaccia si presenta spesso come una pagina web o un documento apparentemente innocuo. Tuttavia, una volta aperto, può attivare script che tentano di rubare informazioni sensibili o reindirizzare gli utenti a siti web fraudolenti.

Questo tipo di malware in genere imita i portali di accesso legittimi, pagine di pagamento, o moduli di verifica del servizio. Le vittime potrebbero essere indotte con l'inganno a inserire i nomi utente, password, dettagli della carta di credito, o altre informazioni personali. I dati raccolti vengono quindi inviati direttamente agli aggressori, chi può utilizzarlo per il furto d'identità, frode finanziaria, o ulteriore compromissione del sistema.

*.Dettagli di malware.com

| Tipo | Trojan per Mac, Malware, Porta Posteriore |

| Tempo di rimozione | In giro 5 Minuti |

| Strumento di rimozione |

Verifica se il tuo sistema è stato interessato da malware

Scarica

Strumento di rimozione malware

|

Anche se potrebbe non installare sempre un carico utile completo immediatamente, Trojan.HTML/Phish può fungere da porta d'accesso a infezioni più gravi.. Potrebbe reindirizzare gli utenti a kit di exploit, avviare il download di malware aggiuntivo, o connettersi a server remoti che diffondono minacce secondarie come spyware, ransomware, o ladri di credenziali.

Un'altra caratteristica fondamentale di questa minaccia è la sua dipendenza dall'ingegneria sociale.. Invece di sfruttare direttamente le vulnerabilità, manipola gli utenti inducendoli a compiere azioni che compromettono la loro sicurezza. Ciò lo rende altamente efficace anche su sistemi con software e protezioni aggiornati..

Caratteristiche principali di Trojan.HTML/Phish

Questo tipo di minaccia spesso presenta diversi comportamenti riconoscibili che possono aiutare a identificarne la presenza.

- Si maschera da pagina di accesso o di verifica legittima

- Richiede informazioni sensibili come password o dati finanziari

- Reindirizza gli utenti a siti web fraudolenti o dannosi

- Potrebbe scaricare ulteriore malware sul sistema

- Utilizza script incorporati nei file HTML per eseguire azioni dannose

- Si basa in larga misura su tecniche di phishing e inganno.

Come l'ho scaricato sul mio computer??

Le infezioni da Trojan.HTML/Phish si verificano in genere tramite metodi ingannevoli che inducono gli utenti ad aprire file HTML dannosi o a visitare pagine web compromesse.. Uno dei metodi di consegna più comuni sono le email di phishing. Queste email sono create appositamente per apparire come comunicazioni ufficiali provenienti dalle banche., servizi online, società di consegna, o istituzioni governative.

Il messaggio potrebbe contenere un allegato o un link che conduce a una pagina falsa.. L'allegato stesso è spesso un file HTML che si apre nel browser predefinito quando viene cliccato. Una volta aperto, mostra un'imitazione convincente di un sito web reale, richiedere all'utente di inserire informazioni sensibili.

Un altro vettore di infezione da virus coinvolge collegamenti dannosi condivisi tramite piattaforme di messaggistica, social media, o siti Web compromessi. Cliccando su un link di questo tipo, l'utente potrebbe essere reindirizzato a una pagina di phishing o si potrebbe avviare il download di un file HTML dannoso..

In alcuni casi, Trojan.HTML/Phish può essere distribuito anche tramite software in bundle o download falsi. Gli utenti che scaricano file da fonti non attendibili potrebbero ricevere inconsapevolmente minacce basate su HTML, raggruppate insieme ad altri contenuti..

Sono possibili anche attacchi in auto.. Visitare un sito web compromesso può comportare il caricamento automatico di script dannosi che presentano contenuti di phishing o reindirizzano il browser senza il consenso dell'utente..

Metodi di distribuzione comuni

Ecco i modi più comuni in cui questo Trojan può raggiungere il tuo sistema:

- Email di phishing con allegati HTML o link dannosi

- Pagine di accesso false ospitate su domini compromessi o contraffatti

- Pubblicità e pop-up dannosi

- Link condivisi tramite social media o app di messaggistica

- Download raggruppati da fonti inaffidabili

- Siti web compromessi che diffondono contenuti di phishing

Che cosa fa?

L'obiettivo principale di Trojan.HTML/Phish è rubare informazioni sensibili agli utenti ignari.. Una volta aperto il file HTML dannoso o acceduta la pagina di phishing, presenta un'interfaccia convincente progettata per imitare un servizio affidabile. Agli utenti viene quindi richiesto di inserire le credenziali., che vengono immediatamente trasmesse agli aggressori.

Le informazioni rubate possono includere i nomi utente, password, account email, coordinate bancarie, numeri di carta di credito, e altri dati personali. Queste informazioni possono essere utilizzate per il furto d'identità., transazioni non autorizzate, o venduti nei mercati clandestini.

Oltre al furto di dati, la minaccia può anche fungere da porta d'accesso per ulteriori infezioni malware. Può reindirizzare gli utenti a exploit kit o avviare il download di trojan, spyware, o ransomware. Ciò significa che anche una singola interazione con una pagina di phishing può degenerare in una compromissione completa del sistema..

Un'altra capacità pericolosa è il dirottamento di sessione.. Se l'utente è già connesso a determinati servizi, La pagina di phishing o gli script associati potrebbero tentare di acquisire token di sessione o cookie.. Ciò consente agli aggressori di accedere agli account senza bisogno della password effettiva..

Trojan.HTML/Phish può anche manipolare il comportamento del browser attivando reindirizzamenti, visualizzazione di pop-up persistenti, o modificare il contenuto della pagina. Queste azioni sono progettate per aumentare la probabilità di successo dei tentativi di phishing e per mantenere l'utente coinvolto con contenuti dannosi..

Inoltre, Gli aggressori potrebbero utilizzare i dati raccolti per lanciare attacchi mirati contro la vittima o i suoi contatti.. Per esempio, Gli account di posta elettronica compromessi possono essere utilizzati per inviare ulteriori messaggi di phishing., diffondere la minaccia ad altri.

Rischi associati a Trojan.HTML/Phish

Questa minaccia può portare a una vasta gamma di gravi conseguenze:

- Furto di credenziali di accesso e informazioni personali

- Frodi finanziarie e transazioni non autorizzate

- Furto di identità e acquisizione di account

- Installazione di malware aggiuntivo

- Perdita di file e dati sensibili

- Diffusione di attacchi di phishing ai contatti

Come rimuovere E '

La rimozione di Trojan.HTML/Phish comporta l'identificazione e l'eliminazione di eventuali file dannosi., i dati del browser, o componenti correlati che potrebbero essere stati introdotti durante l'attacco. Poiché questa minaccia opera spesso tramite file HTML e script basati sul web, Il processo di pulizia si concentra sia sulla sicurezza del sistema che su quella del browser..

Iniziate individuando ed eliminando eventuali file HTML o allegati sospetti che sono stati aperti o scaricati di recente.. Questi file potrebbero trovarsi nella cartella Download, Desktop, o cartelle temporanee. È importante rimuoverli completamente per evitare una riesecuzione accidentale.

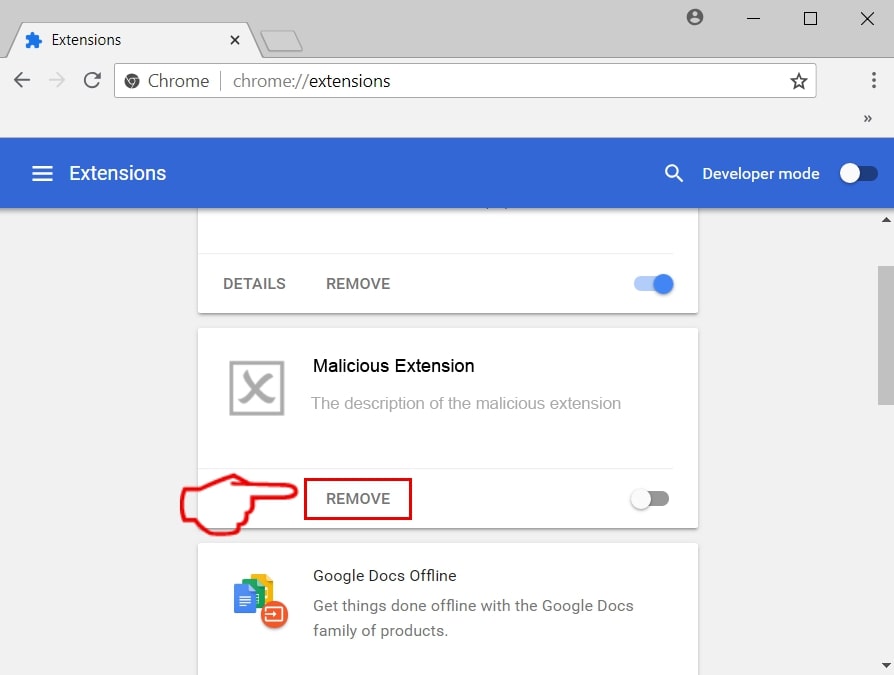

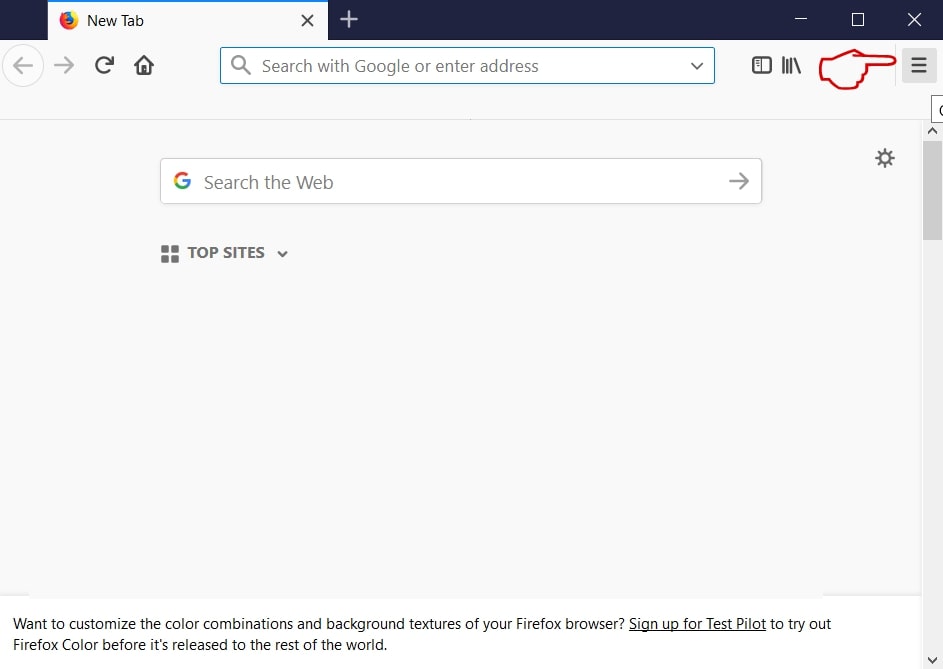

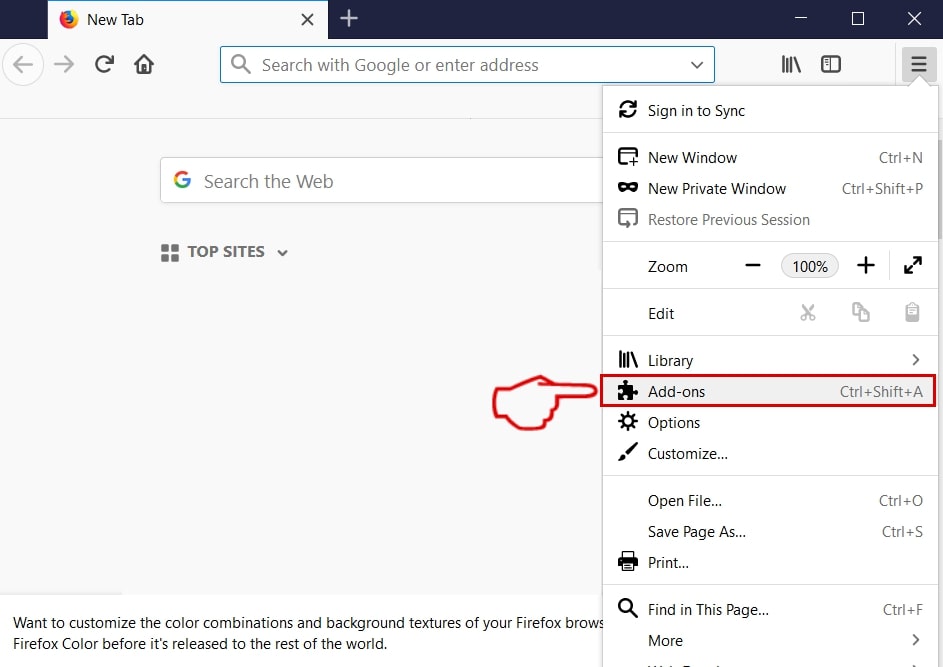

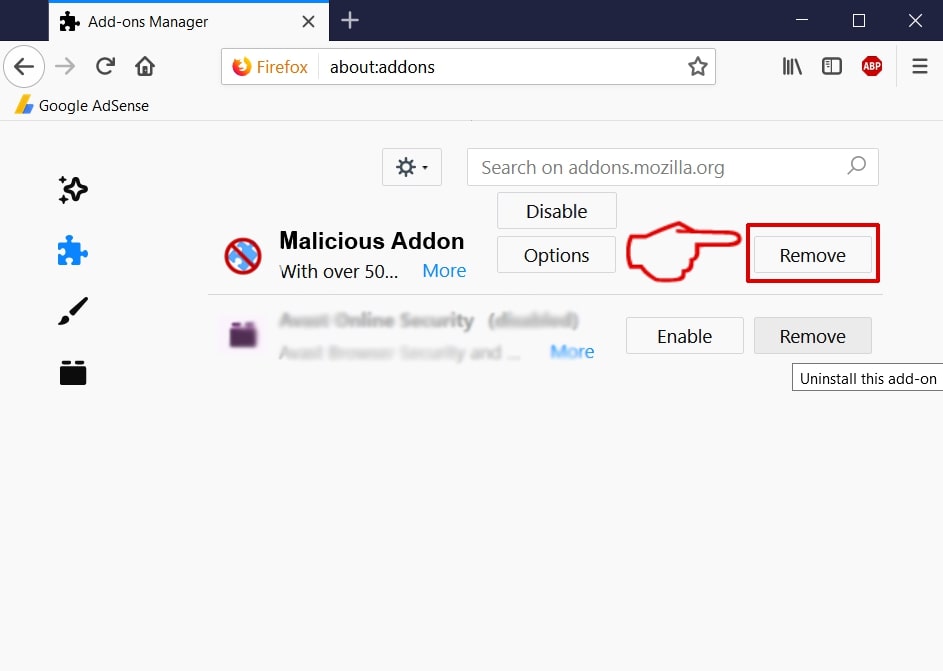

Il Prossimo, controlla le impostazioni del tuo browser. Cancella la cache, biscotti, e dati memorizzati per eliminare eventuali script dannosi o token di sessione che potrebbero essere stati acquisiti. Verifica la presenza di estensioni sconosciute e rimuovi quelle sospette.. Anche il ripristino delle impostazioni predefinite del browser può contribuire a ripristinare il normale funzionamento..

Poiché Trojan.HTML/Phish può portare a ulteriori infezioni, Si raccomanda vivamente di eseguire una scansione completa del sistema con un software anti-malware affidabile.. Ciò garantisce che eventuali minacce secondarie vengano rilevate e rimosse.

Inoltre, Tutti gli account potenzialmente compromessi devono avere le password cambiate immediatamente.. Abilita l'autenticazione a più fattori ove possibile per migliorare la sicurezza.. È inoltre consigliabile monitorare i conti finanziari per individuare attività sospette..

In futuro, gli utenti dovrebbero prestare maggiore attenzione quando interagiscono con e-mail e contenuti online.. Evita di cliccare su link sconosciuti, verificare l'autenticità dei siti web, e controlla sempre gli URL prima di inserire informazioni sensibili.

Importanza di una pulizia completa

Anche se questa minaccia può sembrare semplice, Non affrontare tutti gli aspetti dell'infezione può renderti vulnerabile.

- Le sessioni salvate potrebbero consentire agli aggressori di mantenere l'accesso

- Ulteriori malware potrebbero rimanere nascosti nel sistema.

- Gli account compromessi potrebbero continuare a essere sfruttati

- I dati del browser potrebbero comunque contenere script dannosi.

- I futuri tentativi di phishing potrebbero diventare più mirati.

Cosa si deve fare?

Se hai incontrato Trojan.HTML/Phish, Agisci immediatamente per proteggere il tuo sistema e i tuoi dati personali.. Rimuovi eventuali file dannosi, scansiona accuratamente il tuo dispositivo, e cambia tutte le password sensibili. Non sottovalutate questa minaccia, poiché può portare a gravi conseguenze, tra cui il furto di identità e la perdita finanziaria.. Intervenire tempestivamente e mantenere solide abitudini in materia di sicurezza informatica è fondamentale per prevenire futuri incidenti..

Passaggi da preparare prima della rimozione:

Prima di iniziare a seguire i passi di seguito, Essere informati che si deve prima fare le seguenti operazioni preliminari:

- Eseguire il backup dei file nel caso in cui il peggio accade.

- Assicurarsi di avere un dispositivo con queste istruzioni su standy.

- Armatevi di pazienza.

- 1. Cerca malware per Mac

- 2. Disinstallare le app rischiose

- 3. Pulisci i tuoi browser

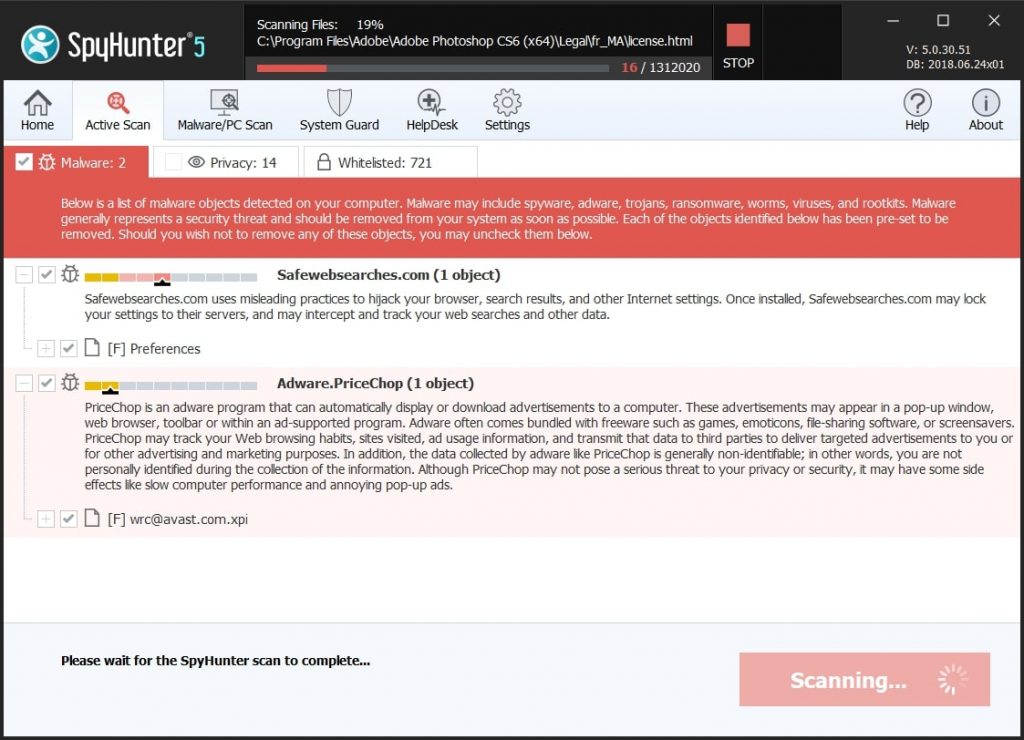

Passo 1: Scan for and remove *.malware.com files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as *.malware.com, il modo consigliato di eliminare la minaccia è quello di utilizzare un programma anti-malware. SpyHunter per Mac offre funzionalità di sicurezza avanzate insieme ad altri moduli che miglioreranno la sicurezza del tuo Mac e la proteggeranno in futuro.

Guida rapida e semplice alla rimozione di video malware per Mac

Passo bonus: Come rendere il tuo Mac più veloce?

Le macchine Mac mantengono probabilmente il sistema operativo più veloce in circolazione. Ancora, I Mac a volte diventano lenti e lenti. La guida video di seguito esamina tutti i possibili problemi che possono portare il tuo Mac a essere più lento del solito, nonché tutti i passaggi che possono aiutarti a velocizzare il tuo Mac.

Passo 2: Uninstall *.malware.com and remove related files and objects

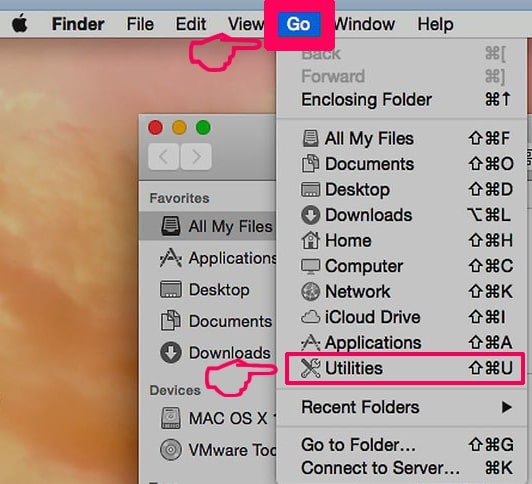

1. Colpire il ⇧ + ⌘ + U chiavi per aprire Utilità. Un altro modo è fare clic su "Vai" e quindi su "Utilità", come l'immagine qui sotto mostra:

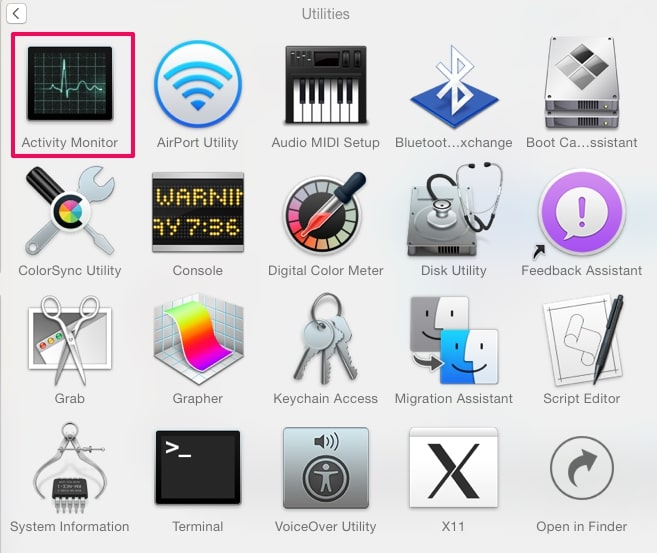

2. Trova Activity Monitor e fai doppio clic su di esso:

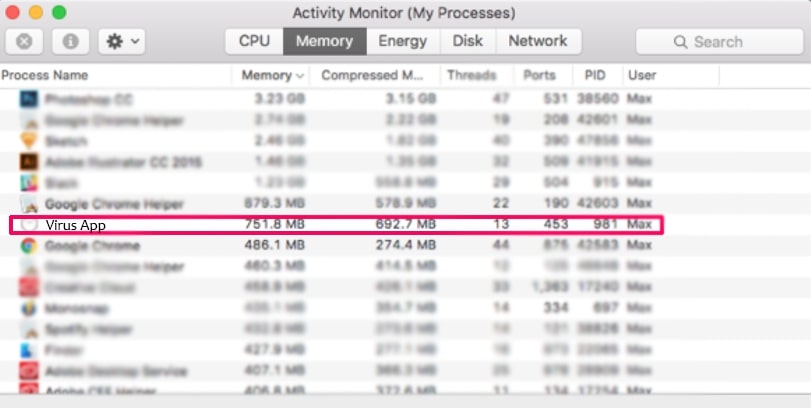

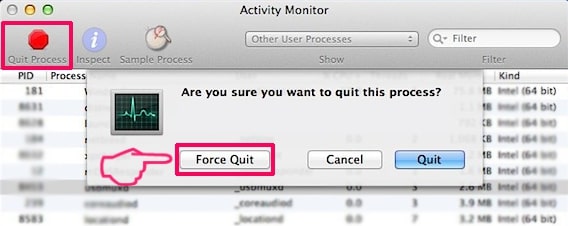

3. Nel sguardo Activity Monitor per eventuali processi sospetti, belonging or related to *.malware.com:

4. Clicca sul "Andare" nuovamente il pulsante, ma questa volta seleziona Applicazioni. Un altro modo è con i pulsanti ⇧+⌘+A.

5. Nel menu Applicazioni, cercare qualsiasi applicazione sospetto o un'applicazione con un nome, similar or identical to *.malware.com. Se lo trovate, fare clic con il tasto destro sull'app e selezionare "Sposta nel cestino".

6. Selezionare conti, dopo di che cliccare sul elementi di login preferenza. Il Mac ti mostrerà un elenco di elementi che si avvia automaticamente quando si accede. Look for any suspicious apps identical or similar to *.malware.com. Seleziona l'app di cui vuoi interrompere l'esecuzione automatica, quindi seleziona su Meno (“-“) icona per nasconderlo.

7. Rimuovi manualmente eventuali file rimanenti che potrebbero essere correlati a questa minaccia seguendo i passaggi secondari di seguito:

- Vai a mirino.

- Nella barra di ricerca digitare il nome della app che si desidera rimuovere.

- Al di sopra della barra di ricerca cambiare i due menu a tendina per "File di sistema" e "Sono inclusi" in modo che è possibile vedere tutti i file associati con l'applicazione che si desidera rimuovere. Tenete a mente che alcuni dei file non possono essere correlati al app in modo da essere molto attenti che i file si elimina.

- Se tutti i file sono correlati, tenere il ⌘ + A per selezionare loro e poi li di auto "Trash".

In case you cannot remove *.malware.com via Passo 1 sopra:

Nel caso in cui non è possibile trovare i file dei virus e gli oggetti nelle applicazioni o altri luoghi che abbiamo sopra riportati, si può cercare manualmente per loro nelle Biblioteche del Mac. Ma prima di fare questo, si prega di leggere il disclaimer qui sotto:

1. Clicca su "Andare" e poi "Vai alla cartella" come mostrato sotto:

2. Digitare "/Library / LauchAgents /" e fai clic su Ok:

3. Delete all of the virus files that have similar or the same name as *.malware.com. Se credete che ci sia tale file non, non eliminare nulla.

È possibile ripetere la stessa procedura con le seguenti altre directory Biblioteca:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Mancia: ~ è lì apposta, perché porta a più LaunchAgents.

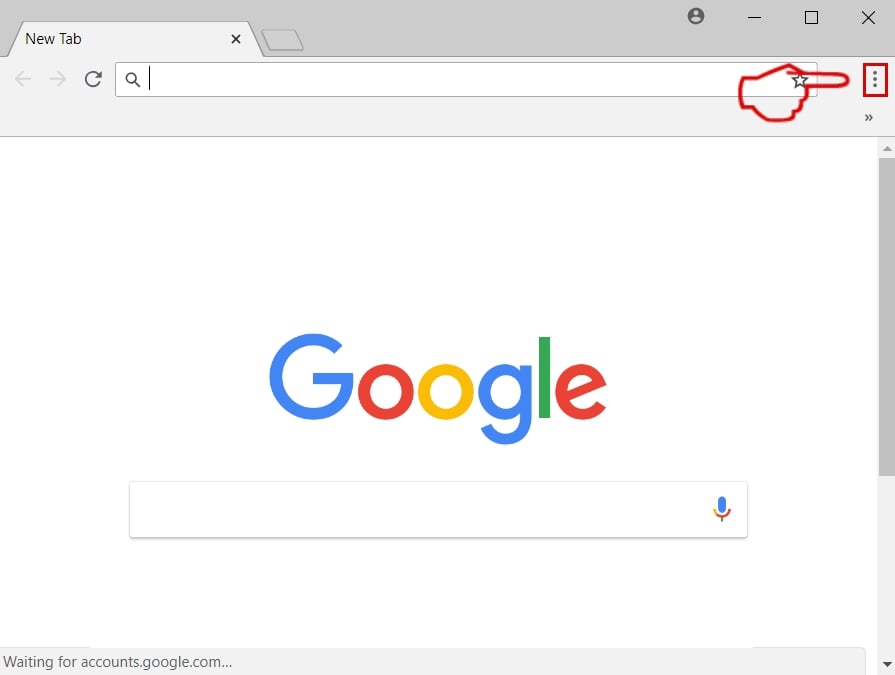

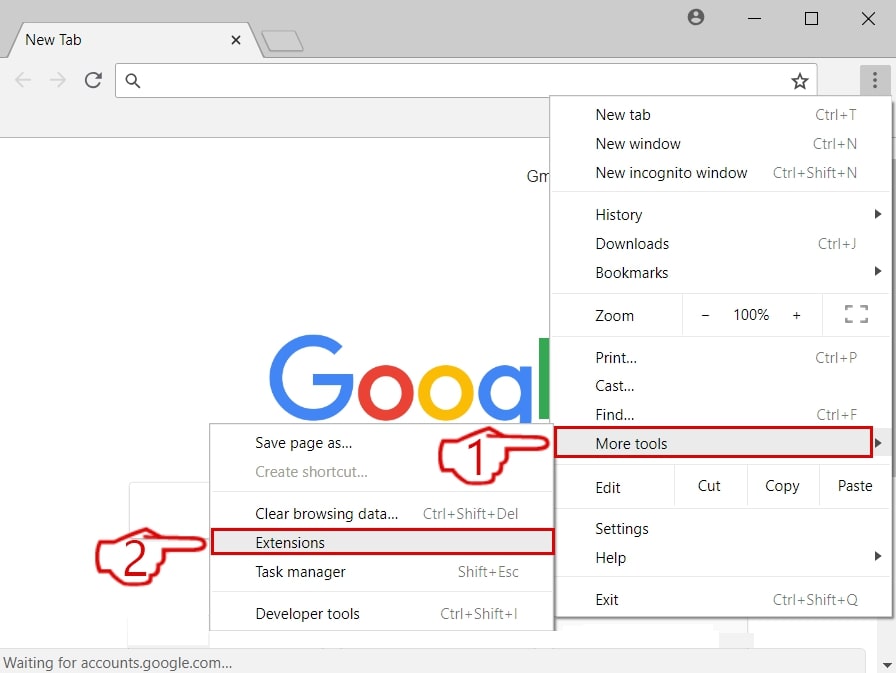

Passo 3: Remove *.malware.com – related extensions from Safari / Cromo / Firefox

*.malware.com-FAQ

What is *.malware.com on your Mac?

The *.malware.com threat is probably a potentially unwanted app. C'è anche una possibilità a cui potrebbe essere correlato Malware per Mac. Se è così, tali app tendono a rallentare in modo significativo il tuo Mac e visualizzare annunci pubblicitari. Potrebbero anche utilizzare cookie e altri tracker per ottenere informazioni di navigazione dai browser web installati sul tuo Mac.

I Mac possono prendere virus?

Sì. Tanto quanto qualsiasi altro dispositivo, I computer Apple ricevono malware. I dispositivi Apple potrebbero non essere un bersaglio frequente il malware autori, ma stai certo che quasi tutti i dispositivi Apple possono essere infettati da una minaccia.

Quali tipi di minacce esistono per Mac?

Secondo la maggior parte dei ricercatori di malware ed esperti di sicurezza informatica, il tipi di minacce che attualmente possono infettare il tuo Mac possono essere programmi antivirus non autorizzati, adware o dirottatori (PUP), Cavalli di Troia, ransomware e malware crittografico.

Cosa fare se ho un virus Mac, Like *.malware.com?

Niente panico! Puoi sbarazzarti facilmente della maggior parte delle minacce Mac isolandole prima e poi rimuovendole. Un modo consigliato per farlo è utilizzare un fornitore affidabile software di rimozione malware che può occuparsi della rimozione automaticamente per te.

Esistono molte app anti-malware per Mac tra cui puoi scegliere. SpyHunter per Mac è una delle app anti-malware per Mac consigliate, che può eseguire la scansione gratuitamente e rilevare eventuali virus. Ciò consente di risparmiare tempo per la rimozione manuale che altrimenti sarebbe necessario eseguire.

How to Secure My Data from *.malware.com?

Con poche semplici azioni. Innanzitutto, è imperativo seguire questi passaggi:

Passo 1: Trova un computer sicuro e collegalo a un'altra rete, non quello in cui è stato infettato il tuo Mac.

Passo 2: Cambiare tutte le password, a partire dalle password della posta elettronica.

Passo 3: consentire autenticazione a due fattori per la protezione dei tuoi account importanti.

Passo 4: Chiama la tua banca a modificare i dati della carta di credito (codice segreto, eccetera) se hai salvato la tua carta di credito per lo shopping online o hai svolto attività online con la tua carta.

Passo 5: Assicurati che chiama il tuo ISP (Provider o operatore Internet) e chiedi loro di cambiare il tuo indirizzo IP.

Passo 6: Cambia il tuo Password Wi-Fi.

Passo 7: (Opzionale): Assicurati di scansionare tutti i dispositivi collegati alla tua rete alla ricerca di virus e ripeti questi passaggi per loro se sono interessati.

Passo 8: Installa anti-malware software con protezione in tempo reale su ogni dispositivo che hai.

Passo 9: Cerca di non scaricare software da siti di cui non sai nulla e stai alla larga siti web di bassa reputazione generalmente.

Se segui queste raccomandazioni, la tua rete e i dispositivi Apple diventeranno significativamente più sicuri contro qualsiasi minaccia o software invasivo delle informazioni e saranno privi di virus e protetti anche in futuro.

Altri suggerimenti che puoi trovare sul nostro Sezione Virus MacOS, dove puoi anche porre domande e commentare i tuoi problemi con il Mac.

About the *.malware.com Research

I contenuti che pubblichiamo su SensorsTechForum.com, this *.malware.com how-to removal guide included, è il risultato di ricerche approfondite, duro lavoro e la dedizione del nostro team per aiutarti a rimuovere il problema specifico di macOS.

How did we conduct the research on *.malware.com?

Si prega di notare che la nostra ricerca si basa su un'indagine indipendente. Siamo in contatto con ricercatori di sicurezza indipendenti, grazie al quale riceviamo aggiornamenti quotidiani sulle ultime definizioni di malware, compresi i vari tipi di minacce per Mac, in particolare adware e app potenzialmente indesiderate (soddisfatto).

Inoltre, the research behind the *.malware.com threat is backed with VirusTotal.

Per comprendere meglio la minaccia rappresentata dal malware per Mac, si prega di fare riferimento ai seguenti articoli che forniscono dettagli informati.