Wenn Sie auf eine Erkennung mit dem Namen gestoßen sind Trojan.HTML/Phish auf Ihrem System, Lesen Sie diesen Artikel, um herauszufinden, worum es sich bei dieser Bedrohung handelt., wie es Ihren Computer infiziert haben könnte, welche Art von Schaden es verursachen kann, und warum die sofortige Entfernung von entscheidender Bedeutung ist. Bedrohungen dieser Art sind besonders gefährlich, weil sie Phishing-Techniken mit Trojaner-Verhalten kombinieren., Angreifern wird dadurch ermöglicht, sensible Daten zu stehlen und Ihr System zu kompromittieren..

Was ist Trojan.HTML/Phish??

Trojan.HTML/Phish ist eine häufig verwendete Bezeichnung für bösartige HTML-Dateien, die als Phishing-Seiten fungieren und gleichzeitig Teil eines Trojaner-Angriffs sein können.. Im Gegensatz zu herkömmlicher ausführbarer Malware, Diese Bedrohung erscheint oft als scheinbar harmlose Webseite oder als Dokument.. Jedoch, einmal geöffnet, Es kann Skripte auslösen, die versuchen, sensible Informationen zu stehlen oder Benutzer auf betrügerische Webseiten umzuleiten..

Diese Art von Schadsoftware ahmt typischerweise legitime Anmeldeportale nach., Zahlungsseiten, oder Dienstbestätigungsformulare. Opfer könnten durch Tricks dazu verleitet werden, Benutzernamen einzugeben., Passwörter, Kreditkartendetails, oder andere personenbezogene Daten. Die gesammelten Daten werden dann direkt an die Angreifer gesendet., Wer kann es für Identitätsdiebstahl nutzen?, Finanzbetrug, oder weitere Systembeeinträchtigungen.

*.malware.com Details

| Art | Trojaner für Mac, Malware, Hintertür |

| Entfernungszeit | Um 5 Protokoll |

| Removal Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

Auch wenn es möglicherweise nicht immer sofort eine vollständige Nutzlast installiert., Trojan.HTML/Phish kann als Einfallstor für schwerwiegendere Infektionen dienen.. Es kann Benutzer auf Exploit-Kits umleiten., initiieren des Herunterladens zusätzlicher Schadsoftware, oder sich mit entfernten Servern verbinden, die sekundäre Bedrohungen wie Spyware bereitstellen., Ransomware, oder Anmeldeinformationsdiebe.

Ein weiteres Hauptmerkmal dieser Bedrohung ist ihre Abhängigkeit von Social Engineering.. Anstatt Schwachstellen direkt auszunutzen, Es verleitet Benutzer zu Handlungen, die ihre eigene Sicherheit gefährden.. Dadurch ist es auch auf Systemen mit aktueller Software und Schutzmechanismen hochwirksam..

Hauptmerkmale von Trojan.HTML/Phish

Diese Art von Bedrohung weist oft mehrere erkennbare Verhaltensweisen auf, die dabei helfen können, ihre Anwesenheit zu identifizieren..

- Gibt sich als legitime Anmelde- oder Verifizierungsseite aus

- Fordert sensible Informationen wie Passwörter oder Finanzdaten an

- Leitet Benutzer auf betrügerische oder schädliche Websites weiter

- Kann zusätzliche Schadsoftware auf das System herunterladen

- Nutzt in HTML-Dateien eingebettete Skripte, um schädliche Aktionen auszuführen.

- Setzt stark auf Phishing- und Täuschungstechniken.

Wie habe ich das auf meinen Computer bekommen??

Trojan.HTML-/Phish-Infektionen erfolgen typischerweise durch betrügerische Methoden, die Benutzer dazu verleiten, schädliche HTML-Dateien zu öffnen oder kompromittierte Webseiten zu besuchen.. Eine der häufigsten Verbreitungsmethoden sind Phishing-E-Mails.. Diese E-Mails sind so gestaltet, dass sie wie offizielle Mitteilungen von Banken aussehen., online Dienste, Lieferfirmen, oder staatliche Institutionen.

Die Nachricht kann einen Anhang oder einen Link enthalten, der zu einer gefälschten Seite führt.. Der Anhang selbst ist oft eine HTML-Datei, die sich beim Anklicken im Standardbrowser öffnet.. Einmal geöffnet, Es stellt eine überzeugende Nachahmung einer echten Website dar., den Benutzer zur Eingabe sensibler Daten auffordern.

Ein weiterer verbreiteter Infektionsvektor sind bösartige Links, die über Messaging-Plattformen geteilt werden, sozialen Medien, oder manipulierte Websites. Durch Anklicken eines solchen Links kann der Benutzer auf eine Phishing-Seite weitergeleitet werden oder der Download einer schädlichen HTML-Datei ausgelöst werden..

In einigen Fällen, Trojan.HTML/Phish kann auch über gebündelte Software oder gefälschte Downloads verbreitet werden.. Nutzer, die Dateien aus nicht vertrauenswürdigen Quellen herunterladen, erhalten möglicherweise unwissentlich HTML-basierte Bedrohungen, die zusammen mit anderen Inhalten verpackt sind..

Drive-by-Angriffe sind ebenfalls möglich.. Der Besuch einer kompromittierten Website kann automatisch schädliche Skripte laden, die Phishing-Inhalte anzeigen oder den Browser ohne Zustimmung des Nutzers umleiten..

Gängige Vertriebsmethoden

Hier sind die typischsten Wege, wie dieser Trojaner auf Ihr System gelangen kann.:

- Phishing-E-Mails mit HTML-Anhängen oder schädlichen Links

- Gefälschte Anmeldeseiten, die auf kompromittierten oder gefälschten Domains gehostet werden

- Schädliche Werbung und Pop-ups

- Links, die über soziale Medien oder Messaging-Apps geteilt werden

- Gebündelte Downloads aus unzuverlässigen Quellen

- Kompromittierte Websites, die Phishing-Inhalte ausliefern

Was tut es?

Das Hauptziel von Trojan.HTML/Phish ist der Diebstahl sensibler Informationen von ahnungslosen Nutzern.. Sobald die schädliche HTML-Datei geöffnet oder die Phishing-Seite aufgerufen wird, Es bietet eine überzeugende Benutzeroberfläche, die einen vertrauenswürdigen Dienst nachahmen soll.. Anschließend werden die Benutzer aufgefordert, ihre Anmeldedaten einzugeben., die sofort an die Angreifer übermittelt werden.

Gestohlene Informationen können Benutzernamen enthalten., Passwörter, E-mail Konten, Bankdaten, Kreditkartennummern, und andere personenbezogene Daten. Diese Informationen können für Identitätsdiebstahl missbraucht werden., unautorisierte Transaktionen, oder auf Schwarzmärkten verkauft werden.

Zusätzlich zum Datendiebstahl, Die Bedrohung kann auch als Einfallstor für weitere Malware-Infektionen dienen.. Es kann Benutzer auf Exploit-Kits umleiten oder das Herunterladen von Trojanern initiieren., Spyware, oder Ransom. Das bedeutet, dass bereits eine einzige Interaktion mit einer Phishing-Seite zu einer vollständigen Systemkompromittierung führen kann..

Eine weitere gefährliche Funktion ist das Session Hijacking.. Wenn der Benutzer bereits bei bestimmten Diensten angemeldet ist, Die Phishing-Seite oder zugehörige Skripte versuchen möglicherweise, Sitzungstoken oder Cookies abzufangen.. Dies ermöglicht Angreifern den Zugriff auf Konten, ohne das eigentliche Passwort zu benötigen..

Trojan.HTML/Phish kann das Browserverhalten auch durch Auslösen von Weiterleitungen manipulieren., dauerhafte Pop-ups anzeigen, oder die Änderung des Seiteninhalts. Diese Maßnahmen zielen darauf ab, die Wahrscheinlichkeit erfolgreicher Phishing-Angriffe zu erhöhen und den Nutzer mit schädlichen Inhalten zu beschäftigen..

Weiter, Angreifer können die gesammelten Daten nutzen, um gezielte Angriffe gegen das Opfer oder dessen Kontakte zu starten.. Beispielsweise, Kompromittierte E-Mail-Konten können zum Versenden weiterer Phishing-Nachrichten verwendet werden., die Bedrohung auf andere ausweiten.

Risiken im Zusammenhang mit Trojan.HTML/Phish

Diese Bedrohung kann eine Vielzahl schwerwiegender Konsequenzen nach sich ziehen.:

- Diebstahl von Anmeldedaten und persönlichen Informationen

- Finanzbetrug und unautorisierte Transaktionen

- Identitätsdiebstahl und Kontoübernahmen

- Installation zusätzlicher Schadsoftware

- Verlust sensibler Dateien und Daten

- Verbreitung von Phishing-Angriffen an Kontakte

So entfernen Sie

Das Entfernen von Trojan.HTML/Phish beinhaltet das Identifizieren und Eliminieren aller schädlichen Dateien., Browser-Daten, oder verwandte Komponenten, die möglicherweise während des Angriffs eingebracht wurden. Da diese Bedrohung häufig über HTML-Dateien und webbasierte Skripte auswirkt, Der Bereinigungsprozess konzentriert sich sowohl auf die System- als auch auf die Browsersicherheit..

Beginnen Sie damit, verdächtige HTML-Dateien oder Anhänge, die kürzlich geöffnet oder heruntergeladen wurden, zu finden und zu löschen.. Diese Dateien befinden sich möglicherweise im Ordner „Downloads“., Desktop, oder temporäre Ordner. Es ist wichtig, sie vollständig zu entfernen, um eine versehentliche erneute Ausführung zu verhindern..

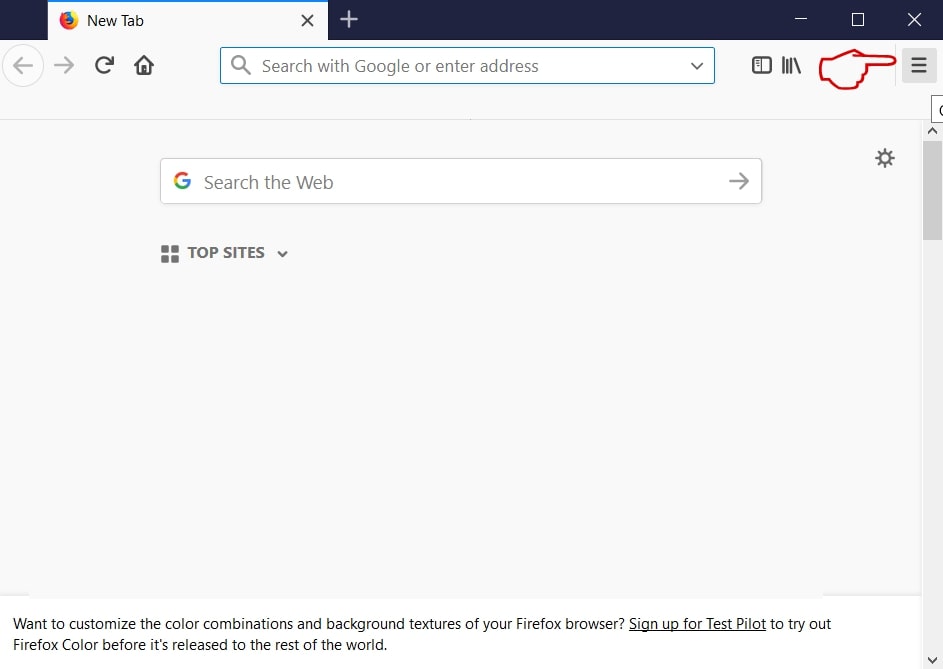

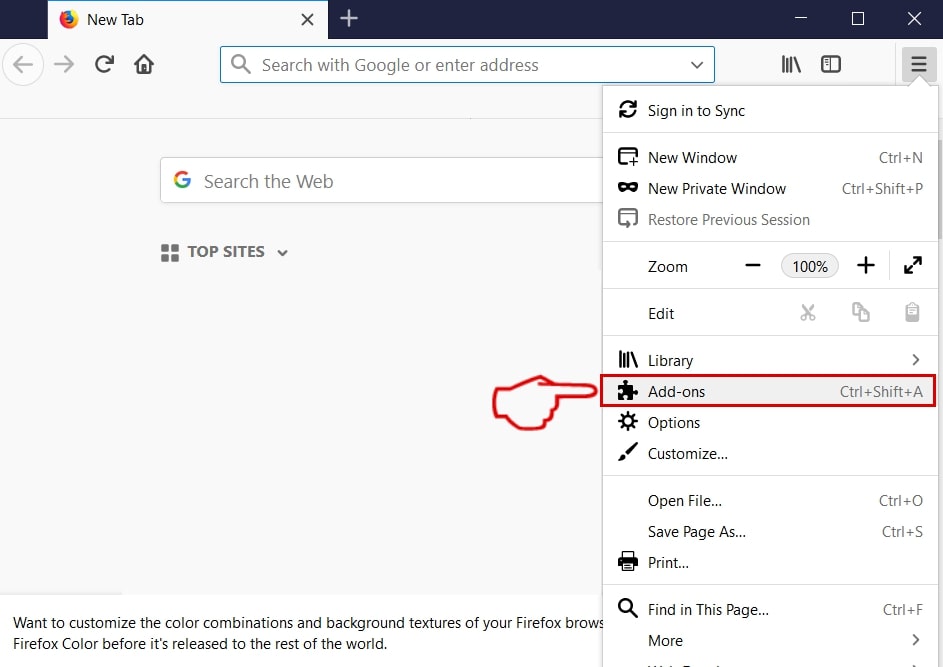

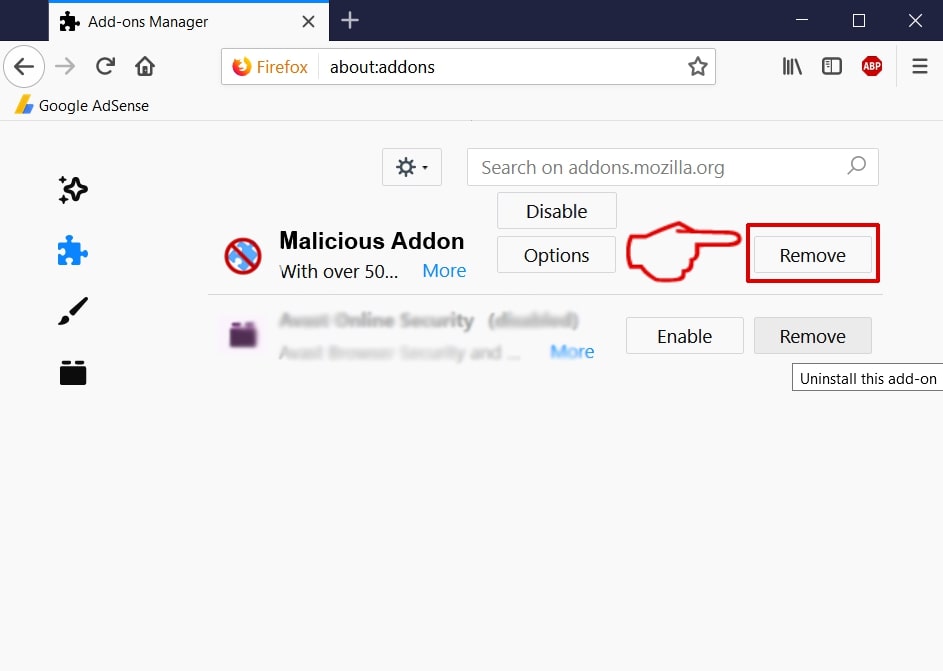

Nächster, Überprüfen Sie Ihre Browsereinstellungen. Cache leeren, Kekse, und gespeicherte Daten, um alle möglicherweise erfassten schädlichen Skripte oder Sitzungstoken zu eliminieren.. Prüfen Sie auf unbekannte Dateiendungen und entfernen Sie verdächtige Einträge.. Das Zurücksetzen der Browsereinstellungen auf die Standardwerte kann ebenfalls dazu beitragen, das normale Verhalten wiederherzustellen..

Da Trojan.HTML/Phish zu weiteren Infektionen führen kann, Ein vollständiger Systemscan mit einem seriösen Anti-Malware-Tool wird dringend empfohlen.. Dadurch wird sichergestellt, dass alle sekundären Bedrohungen erkannt und beseitigt werden..

Zusätzlich, Alle potenziell kompromittierten Konten sollten umgehend ihre Passwörter ändern.. Aktivieren Sie nach Möglichkeit die Multi-Faktor-Authentifizierung, um die Sicherheit zu erhöhen.. Es ist außerdem ratsam, Finanzkonten auf verdächtige Aktivitäten zu überwachen..

Nutzer sollten künftig beim Umgang mit E-Mails und Online-Inhalten weiterhin vorsichtig sein.. Vermeiden Sie es, auf unbekannte Links zu klicken, die Echtheit von Websites überprüfen, und überprüfen Sie immer URLs, bevor Sie sensible Informationen eingeben..

Bedeutung einer vollständigen Reinigung

Auch wenn diese Bedrohung einfach erscheinen mag, Werden nicht alle Aspekte der Infektion berücksichtigt, kann dies zu Anfälligkeit führen..

- Gespeicherte Sitzungen können Angreifern den Zugriff auf ihre Sitzungen ermöglichen.

- Weitere Schadsoftware kann auf dem System unentdeckt bleiben.

- Kompromittierte Konten können weiterhin ausgenutzt werden.

- Browserdaten können weiterhin schädliche Skripte enthalten.

- Zukünftige Phishing-Angriffe könnten gezielter werden.

Was sollte man tun?

Wenn Sie auf Trojan.HTML/Phish gestoßen sind, Handeln Sie sofort, um Ihr System und Ihre persönlichen Daten zu schützen.. Entfernen Sie alle schädlichen Dateien., Scannen Sie Ihr Gerät gründlich, und ändern Sie alle sensiblen Passwörter.. Unterschätzen Sie diese Bedrohung nicht., da dies zu schwerwiegenden Folgen wie Identitätsdiebstahl und finanziellen Verlusten führen kann.. Schnelles Handeln und die Aufrechterhaltung solider Cybersicherheitsgewohnheiten sind unerlässlich, um zukünftige Vorfälle zu verhindern..

Schritte zur Vorbereitung vor dem Entfernen:

Vor dem Starten Sie die folgenden Schritte folgen, darauf hingewiesen werden, dass Sie sollten zunächst die folgenden Vorbereitungen tun:

- Sichern Sie Ihre Dateien, falls das Schlimmste passiert.

- Achten Sie darauf, ein Gerät mit dieser Anleitung auf standy haben.

- Bewaffnen Sie sich mit Geduld.

- 1. Suchen Sie nach Mac-Malware

- 2. Deinstallieren Sie riskante Apps

- 3. Bereinigen Sie Ihre Browser

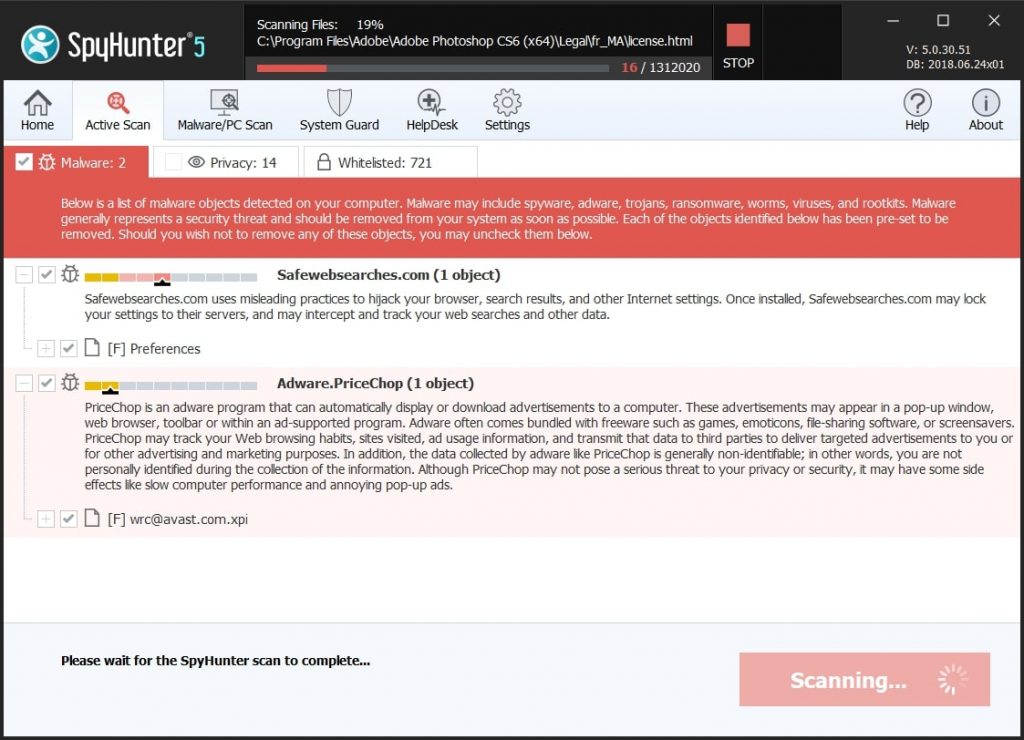

Schritt 1: Scan for and remove *.malware.com files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as *.malware.com, der empfohlene Weg, um die Bedrohung zu beseitigen ist durch ein Anti-Malware-Programm. SpyHunter für Mac bietet erweiterte Sicherheitsfunktionen sowie andere Module, die die Sicherheit Ihres Mac verbessern und ihn in Zukunft schützen.

Schnelle und einfache Anleitung zum Entfernen von Mac-Malware-Videos

Bonusschritt: So machen Sie Ihren Mac schneller?

Mac-Rechner unterhalten wahrscheinlich das schnellste Betriebssystem auf dem Markt. Noch, Macs werden manchmal langsam und träge. Die folgende Videoanleitung untersucht alle möglichen Probleme, die dazu führen können, dass Ihr Mac langsamer als gewöhnlich ist, sowie alle Schritte, die Ihnen helfen können, Ihren Mac zu beschleunigen.

Schritt 2: Uninstall *.malware.com and remove related files and objects

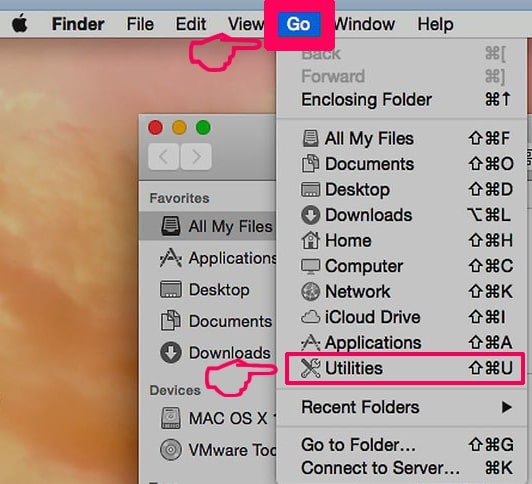

1. hit the ⇧ + ⌘ + U Tasten zum Öffnen von Dienstprogrammen. Eine andere Möglichkeit besteht darin, auf „Los“ zu klicken und dann auf „Dienstprogramme“ zu klicken., wie das Bild unten zeigt:

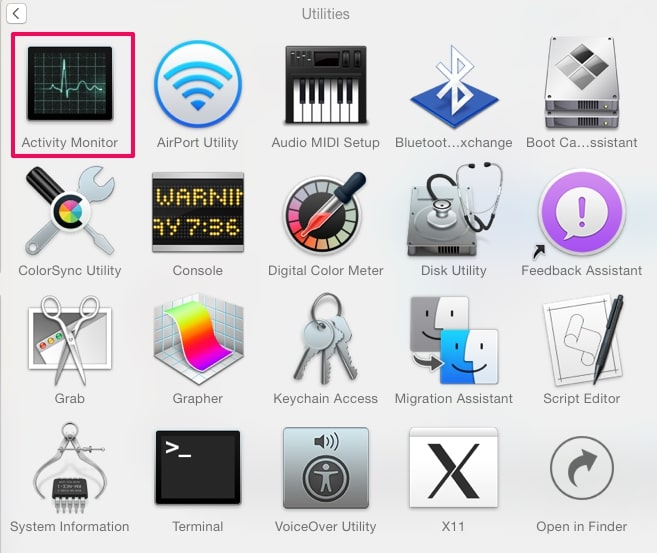

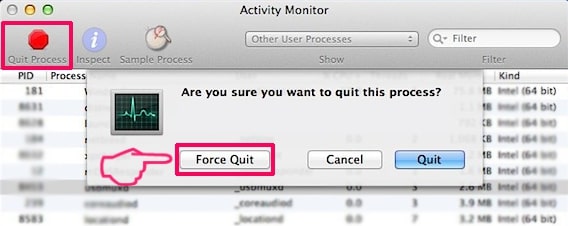

2. Suchen Sie den Aktivitätsmonitor und doppelklicken Sie darauf:

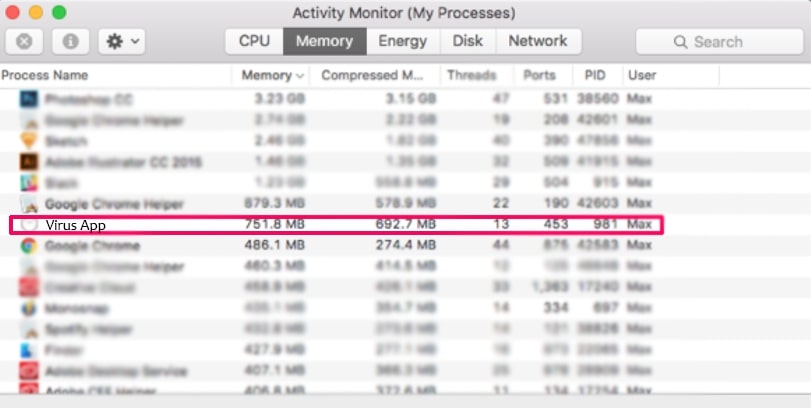

3. Im Activity Monitor sucht verdächtige Prozesse, belonging or related to *.malware.com:

4. Klicken Sie auf die "Gehen" Taste erneut, aber diesmal wählen Sie Anwendungen. Eine andere Möglichkeit ist mit den ⇧+⌘+A Tasten.

5. Im Menü Anwendungen, sucht jede verdächtige App oder eine App mit einem Namen, similar or identical to *.malware.com. Wenn Sie es finden, Klicken Sie mit der rechten Maustaste auf die App und wählen Sie "In den Papierkorb verschieben".

6. Wählen Accounts, Danach klicken Sie auf die Login Artikel Vorliebe. Ihr Mac zeigt Ihnen dann eine Liste der Elemente, die automatisch gestartet werden, wenn Sie sich einloggen. Look for any suspicious apps identical or similar to *.malware.com. Aktivieren Sie die App, deren automatische Ausführung Sie beenden möchten, und wählen Sie dann auf aus Minus („-“) Symbol, um es zu verstecken.

7. Entfernen Sie alle verbleibenden Dateien, die möglicherweise mit dieser Bedrohung zusammenhängen, manuell, indem Sie die folgenden Teilschritte ausführen:

- Gehe zu Finder.

- In der Suchleiste den Namen der Anwendung, die Sie entfernen möchten,.

- Oberhalb der Suchleiste ändern, um die zwei Drop-Down-Menüs "Systemdateien" und "Sind inklusive" so dass Sie alle Dateien im Zusammenhang mit der Anwendung sehen können, das Sie entfernen möchten. Beachten Sie, dass einige der Dateien nicht in der App in Beziehung gesetzt werden kann, so sehr vorsichtig sein, welche Dateien Sie löschen.

- Wenn alle Dateien sind verwandte, halte das ⌘ + A Tasten, um sie auszuwählen und fahren sie dann zu "Müll".

In case you cannot remove *.malware.com via Schritt 1 über:

Für den Fall, können Sie nicht die Virus-Dateien und Objekten in Ihren Anwendungen oder an anderen Orten finden wir oben gezeigt haben, Sie können in den Bibliotheken Ihres Mac für sie manuell suchen. Doch bevor dies zu tun, bitte den Disclaimer unten lesen:

1. Klicke auf "Gehen" und dann "Gehe zum Ordner" wie gezeigt unter:

2. Eintippen "/Library / LauchAgents /" und klicke auf Ok:

3. Delete all of the virus files that have similar or the same name as *.malware.com. Wenn Sie glauben, dass es keine solche Datei, lösche nichts.

Sie können die gleiche Prozedur mit den folgenden anderen Bibliothek Verzeichnisse wiederholen:

→ ~ / Library / Launchagents

/Library / LaunchDaemons

Spitze: ~ ist es absichtlich, denn es führt mehr LaunchAgents- zu.

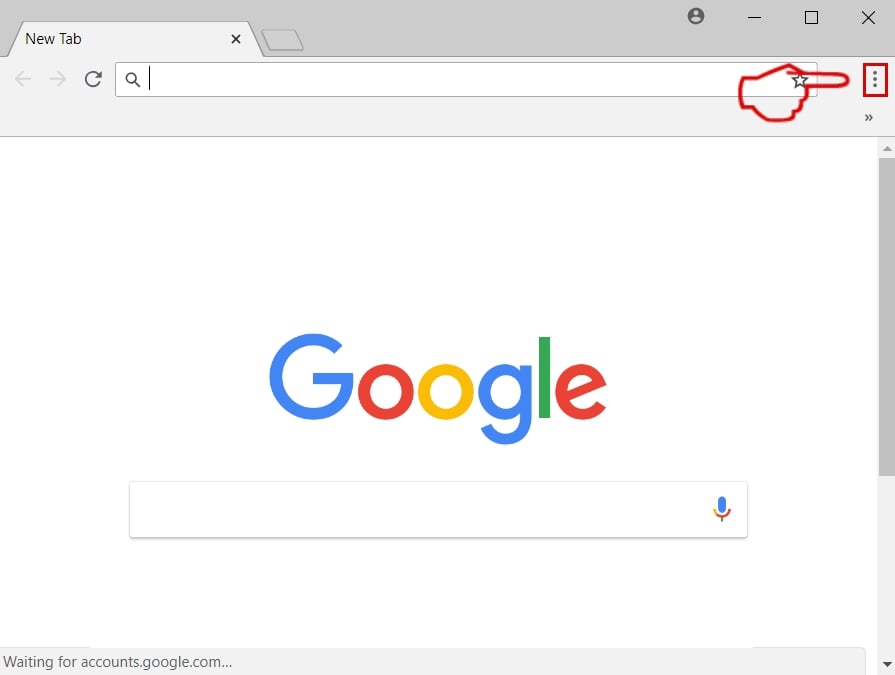

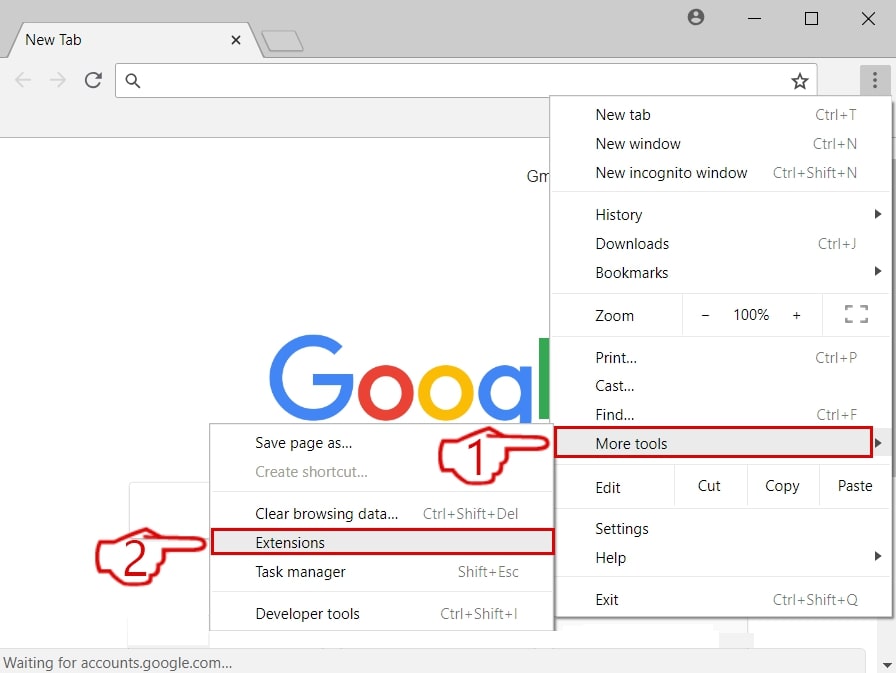

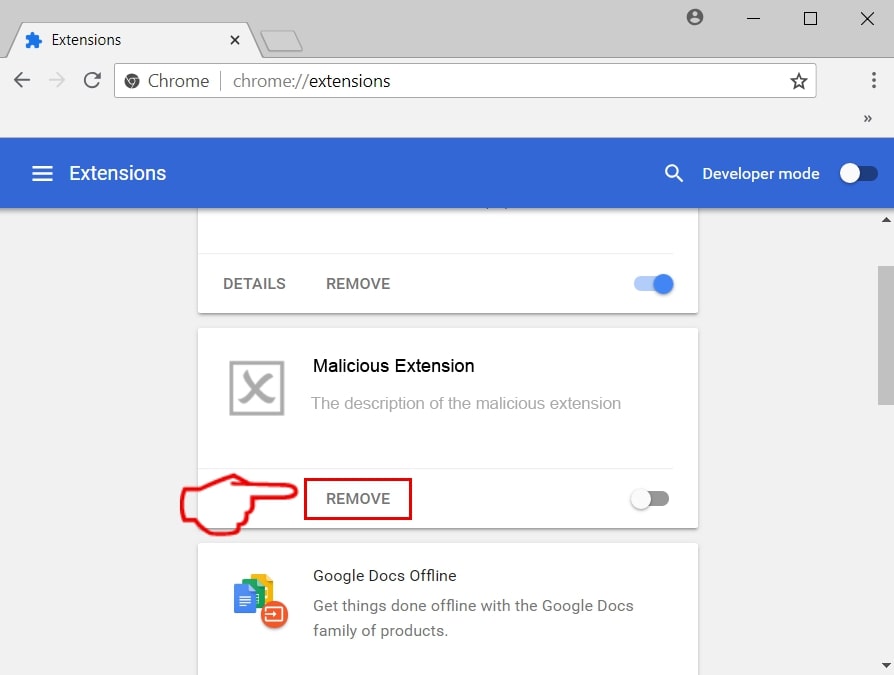

Schritt 3: Remove *.malware.com – related extensions from Safari / Chrom / Firefox

*.malware.com-FAQ

What is *.malware.com on your Mac?

The *.malware.com threat is probably a potentially unwanted app. Es besteht auch die Möglichkeit, dass es damit zusammenhängt Mac Malware. Wenn dem so ist, Solche Apps neigen dazu, Ihren Mac erheblich zu verlangsamen und Werbung anzuzeigen. Sie können auch Cookies und andere Tracker verwenden, um Browserinformationen von den auf Ihrem Mac installierten Webbrowsern abzurufen.

Können Macs Viren bekommen??

Ja. So viel wie jedes andere Gerät, Apple-Computer bekommen Malware. Apple-Geräte sind möglicherweise kein häufiges Ziel von Malware Autoren, Aber seien Sie versichert, dass fast alle Apple-Geräte mit einer Bedrohung infiziert werden können.

Welche Arten von Mac-Bedrohungen gibt es??

Laut den meisten Malware-Forschern und Cyber-Sicherheitsexperten, die Arten von Bedrohungen Bei Viren, die derzeit Ihren Mac infizieren können, kann es sich um betrügerische Antivirenprogramme handeln, Adware oder Entführer (PUPs), Trojanische Pferde, Ransomware und Krypto-Miner-Malware.

Was tun, wenn ich einen Mac-Virus habe?, Like *.malware.com?

Keine Panik! Sie können die meisten Mac-Bedrohungen leicht beseitigen, indem Sie sie zuerst isolieren und dann entfernen. Ein empfehlenswerter Weg, dies zu tun, ist die Verwendung eines seriösen Anbieters Software zum Entfernen von Schadsoftware Das kann die Entfernung automatisch für Sie erledigen.

Es gibt viele Anti-Malware-Apps für Mac, aus denen Sie auswählen können. SpyHunter für Mac ist eine der empfohlenen Mac-Anti-Malware-Apps, das kann kostenlos scannen und alle Viren erkennen. Dies spart Zeit für das manuelle Entfernen, das Sie sonst durchführen müssten.

How to Secure My Data from *.malware.com?

Mit wenigen einfachen Aktionen. Zuallererst, Befolgen Sie unbedingt diese Schritte:

Schritt 1: Finden Sie einen sicheren Computer und verbinden Sie es mit einem anderen Netzwerk, nicht der, mit dem Ihr Mac infiziert war.

Schritt 2: Ändern Sie alle Ihre Passwörter, ausgehend von Ihren E-Mail-Passwörtern.

Schritt 3: Aktivieren Zwei-Faktor-Authentifizierung zum Schutz Ihrer wichtigen Konten.

Schritt 4: Rufen Sie Ihre Bank an Ändern Sie Ihre Kreditkartendaten (Geheim Code, usw.) wenn Sie Ihre Kreditkarte für Online-Einkäufe gespeichert oder Online-Aktivitäten mit Ihrer Karte durchgeführt haben.

Schritt 5: Stellen Sie sicher, dass Rufen Sie Ihren ISP an (Internetprovider oder -anbieter) und bitten Sie sie, Ihre IP-Adresse zu ändern.

Schritt 6: Ändere dein WLAN Passwort.

Schritt 7: (Fakultativ): Stellen Sie sicher, dass Sie alle mit Ihrem Netzwerk verbundenen Geräte auf Viren prüfen und diese Schritte wiederholen, wenn sie betroffen sind.

Schritt 8: Installieren Sie Anti-Malware Software mit Echtzeitschutz auf jedem Gerät, das Sie haben.

Schritt 9: Versuchen Sie, keine Software von Websites herunterzuladen, von denen Sie nichts wissen, und halten Sie sich von diesen fern Websites mit geringer Reputation im allgemeinen.

Wenn Sie diesen Empfehlungen folgen, Ihr Netzwerk und Ihre Apple-Geräte werden wesentlich sicherer vor Bedrohungen oder informationsinvasiver Software und auch in Zukunft virenfrei und geschützt.

Weitere Tipps finden Sie auf unserer MacOS-Virus-Bereich, Hier können Sie auch Fragen stellen und Kommentare zu Ihren Mac-Problemen abgeben.

About the *.malware.com Research

Die Inhalte, die wir auf SensorsTechForum.com veröffentlichen, this *.malware.com how-to removal guide included, ist das Ergebnis umfangreicher Recherchen, harte Arbeit und die Hingabe unseres Teams, um Ihnen bei der Behebung des spezifischen macOS-Problems zu helfen.

How did we conduct the research on *.malware.com?

Bitte beachten Sie, dass unsere Forschung auf einer unabhängigen Untersuchung basiert. Wir stehen in Kontakt mit unabhängigen Sicherheitsforschern, Dank dessen erhalten wir täglich Updates zu den neuesten Malware-Definitionen, einschließlich der verschiedenen Arten von Mac-Bedrohungen, insbesondere Adware und potenziell unerwünschte Apps (zufrieden).

Weiter, the research behind the *.malware.com threat is backed with Virustotal.

Um die Bedrohung durch Mac-Malware besser zu verstehen, Bitte lesen Sie die folgenden Artikel, die sachkundige Details bieten.