Um niemanden überraschen, gibt es eine relativ einfache Möglichkeit für Hacker Tausende von Smart Homes zu durchbrechen. Avast Forscher vor kurzem gewarnt, über das MQTT Protokoll (Message Queuing Telemetry Transport) was, wenn falsch konfiguriert, geben könnten Hacker vollständigen Zugriff auf ein Smart-Home. Als Ergebnis dieser Sicherheitslücke, das Haus könnte in vielerlei Hinsicht einschließlich ihrer unterhaltsam und Sprachsysteme manipuliert werden, verschiedene Haushaltsgeräte, und Smart-Türen.

Was ist das MQTT Protokoll?

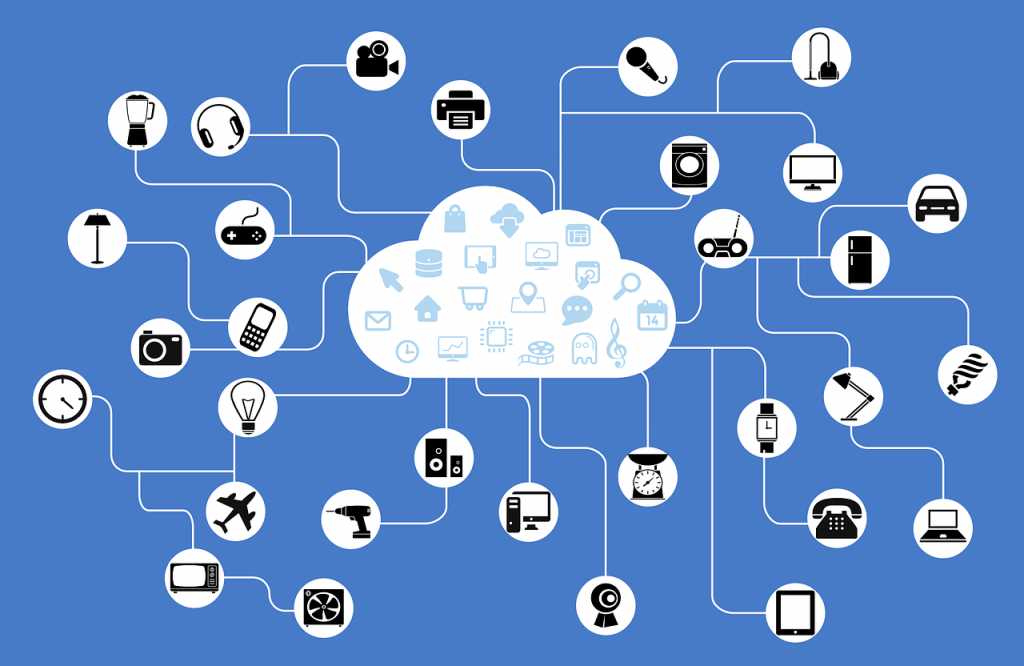

Interconnecting und Smart-Home-Geräte zu steuern ist möglich, den Message Queuing Telemetry Transport mit (MQTT) Protokoll, Avast erklärt fügt hinzu, dass, während das MQTT Protokoll selbst ist sicher, wenn implementiert und konfiguriert ist falsch, schwere Sicherheitsprobleme auftauchen können. Um zu beweisen, dass, die Forscher "nahm einen genaueren Blick und die IoT Suchmaschine Shodan mit ergab mehr als 49,000 MQTT Server öffentlich sichtbar im Internet aufgrund eines falsch konfigurierten MQTT Protokoll".

Warum ist ein falsch konfiguriertes MQTT Protokoll ausnutzt so gefährlich? einfach gesagt, weil:

Das Protokoll wird als Abonnent / Publisher Modell gemeint. Es funktioniert wie ein RSS-Feed: Sie abonnieren zu einem Thema, und wenn schon jemand veröffentlicht etwas zum Thema, die Nutzlast wird an alle Abonnenten ausgeliefert.

Was meist alarmierend ist, dass dieses Protokoll in den meisten Smart-Home-Hub-Software-Lösungen enthalten, wie Home-Assistent. Es ist einfach für Benutzer entweder ein Paket mit enthalten MQTT zu installieren oder das Protokoll separat installieren, wenn die Smart-Home-Hub einrichten.

Es sollte auch erwähnt werden, dass die meist Smart-Home-Hub der Regel abonnieren und MQTT Nachrichten veröffentlichen und Logik zur Verfügung stellen. Sie bieten auch eine Art Armaturenbrett, entweder lokal oder remote, wo Sie das ganze ‚intelligente‘ Steuerung nach Hause, die Forscher hinzugefügt.

Hinzu kommt, dass, beide MQTT und mosquitto, die häufigste-Server-Software, die das Protokoll gilt, haben „breite Sicherheitsfunktionen,“, Die zunichte gemacht werden, wenn sie schlecht konfiguriert ist,:

Wie bereits erwähnt, gibt es kein Sicherheitsproblem mit dem MQTT Protokoll noch der häufigste Server-Software, die dieses Protokoll implementiert (oder Broker wie es im Fall des bekannten MQTT), das heißt mosquitto. Tatsächlich, beide MQTT und mosquitto haben breite Sicherheitsfunktionen - zum Beispiel, feinkörnige Zugriffskontrolle durch Benutzer und das Thema zur Verfügung zu stellen. Wie bei vielen Dingen, die Probleme bei der Umsetzung und Konfiguration erstellt.

Die Forscher fanden heraus, insgesamt 49,197 misconfigured MQTT Server über Shodan, von welchem 8,257 in der US-sind. Weiter, des 32,888 MQTT Server ohne Passwortschutz implementiert, 4,733 in den USA sind, mit nur China mehr falsch konfiguriert und ungeschützt MQTT Servern als die US-mit.

Als Benutzer festlegen, diese Systeme bis zu der Ferne ihre Smart-Home-Kontrolle, sie aussetzen oft nicht nur das „Armaturenbrett“ oder über das Bedienfeld des Systems, sondern auch die MQTT Server, da diese beiden Komponenten in der Regel auf der gleichen Maschine oder Server ausgeführt werden. Wenn das passiert, es kann der Anwender verlassen ausgesetzt, die Forscher abgeschlossen.