Eine neue Art von Angriff könnte einem böswilligen Schauspieler mit einer Mid-Range-Wärmebildkamera ermöglicht Tasten gedrückt auf einer Standardtastatur zu erfassen. Die Entdeckung wurde von drei University of California Professoren gemacht. Mit anderen Worten, unsere Finger thermischer Rückstand auf Tasten der Tastatur kann von einem Hacker aufgezeichnet werden, die später verwenden können, die Benutzer-Passwörter oder anderen Text offenbaren er / sie hat getippt.

Der Thermanator Angriff erklärt

“Wenn Sie Ihr Passwort eingeben und zu Fuß oder weg Schritt, jemand kann viel darüber nach-the-fact lernen,” Gene, sagte Professor Tsudik des akademischen Teams.

Der Angriff wurde Thermanator genannt und es kann verwendet werden, vertrauliche Benutzerinformationen abzurufen wie Passwörter und PINs, sowie kurze Textzeichenfolgen. Der Thermanator Angriff erfordert mehrere Bedingungen erfüllt sein, um richtig zu funktionieren. Erste, Angreifer benötigen eine spezielle Kamera mit Wärmeaufnahmefähigkeiten in der Nähe des Opfers zu platzieren. Die Kamera sollte auch in der Lage sein, den Schlüssel des Opfers Tastatur zu erfassen, sonst wird es nicht funktionieren.

Nach der Erklärung der Forscher des Thermanator Angriff (sehen Papier-), es ist eine deutliche Art von Insider-Angriff, wo ein typisches Angriffsszenario geht in den folgenden Schritten:

SCHRITT 1:Das Opfer verwendet eine Tastatur ein echtes Passwort einzugeben, als Teil der Login- (oder Sitzung entsperren) Verfahren.

SCHRITT 2:Kurz danach, das Opfer entweder: (1) willig Schritte, oder (2) wird weggezogen, vom Arbeitsplatz.

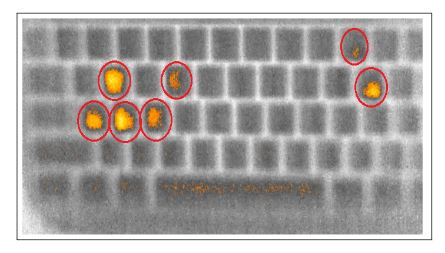

SCHRITT 3:Verwendung von Wärmebild (z.B., Fotos von einer Ware FLIR-Kamera aufgenommen) der Widersacher erntet thermische Rückstände von der Tastatur.

SCHRITT 4:Zu einem späteren Zeitpunkt, der Gegner nutzt die „Heatmap“ der Bilder vor kurzem gedrückte Tasten zu bestimmen,. Dies kann manuell erfolgen (d, über visuelle Inspektion) oder automatisch (d,

über eine spezielle Software).

Mit diesen Anforderungen erfüllt werden, der Angreifer in der Lage, durch das Opfer auch ohne besonderes Hacking Wissen gedrückte Tasten aufzudecken. Die erfassten Schlüssel können in mögliche Strings zusammengesetzt werden und kann in einem Wörterbuchangriff eingesetzt werden. Ein Wörterbuchangriff ist eine beliebte Technik für die Chiffren und Authentifizierungsmechanismen zu entziffern, indem versucht wird, die Entschlüsselungs-Schlüssel oder Passwort zu bestimmen,. Dies geschieht durch Hunderte oder sogar Millionen von wahrscheinlichen Möglichkeiten mit.

Die Forscher führten mehrere Experimente, in denen sie hatten 31 Benutzer die Eingabe von Passwörtern auf vier verschiedene Tastatur-Modelle. Dann, acht Nicht-Experten in Hacking wurden gebeten, den Satz von gedrückten Tasten mit den aufgezeichneten Daten aus der thermischen Kamera zu erhalten. Die Ergebnisse dieser Tests zeigten, dass die thermischen Daten aufgezeichnet bis zu 30 Sekunden nach der Texteingabe sind ausreichend für einen unprofessionellen Angreifer ganze Reihe von Tasten der gezielten Benutzer gedrückt zu erholen.

Wenn Sie sind die Art von Benutzer, der einen Schlüssel zu einem Zeitpunkt drückt mit nur zwei Finger anfälliger für den Thermanator Angriff sind.

Gibt es einen Abschluss der Thermanator Entdeckung der Forscher?

Kurz setzen, die Forschung „macht die Verwundbarkeit von Standard-Passwort-basierten Systemen zur kontradiktorischen Sammlung von thermischen Emanationen“. Basierend auf den Ergebnissen der Studie, Die Forscher glauben, dass diese Angriffe „eine neue glaubwürdige Bedrohung für das Passwort-basierten Systeme darstellen“, was darauf hindeutet, dass es an der Zeit sein kann, die Verwendung von Passwörtern neu zu bewerten.