Quand une série d'attaques malveillantes ont lieu, être sûr que les botnets sont impliqués. Les botnets sont une des menaces les plus dangereuses de cyber-, compromettre les ordinateurs du réseau et à domicile. Comme vous le savez sans doute, un botnet est un groupe de machines compromises connectés via l'Internet et la communication avec d'autres machines. Botnets illégaux peuvent être utilisés dans diverses opérations malveillantes telles que l'envoi de spam, effectuer des attaques DDoS, etc.

Quand une série d'attaques malveillantes ont lieu, être sûr que les botnets sont impliqués. Les botnets sont une des menaces les plus dangereuses de cyber-, compromettre les ordinateurs du réseau et à domicile. Comme vous le savez sans doute, un botnet est un groupe de machines compromises connectés via l'Internet et la communication avec d'autres machines. Botnets illégaux peuvent être utilisés dans diverses opérations malveillantes telles que l'envoi de spam, effectuer des attaques DDoS, etc.

Votre ordinateur est un zombie?

Ordinateurs zombies ne sont que des machines ordinaires situés dans des maisons et des bureaux répartis dans le monde entier. Quelconque (sans défense) l'ordinateur peut devenir une partie d'un botnet. Les attaquants ont juste besoin de se faufiler dans le système cible, généralement par une porte dérobée et déposez les logiciels malveillants sur elle. Installation de réseaux de zombies qui se passe généralement par l'intermédiaire de l'exploitation des vulnérabilités dans les logiciels existants. Parfois, l'ingénierie sociale (phishing, spear phishing) peuvent également être inclus dans le cas d'une attaque. Le pire est que le propriétaire de l'ordinateur infecté peut rester ignorant les activités de réseaux de zombies pour une période indéterminée.

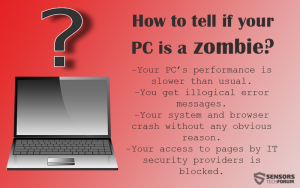

Comment savoir si votre PC a été transformé en zombie?

Si les actions suivantes continuent de passe, votre ordinateur peut faire partie d'un botnet:

- Les performances de votre machine est plus lent que d'habitude, peu importe combien d'applications que vous avez en cours d'exécution. Cela peut être parce que le processeur de votre ordinateur peut être exploitée par des pirates.

- Vous obtenez des messages d'erreur illogiques beaucoup.

- Votre système et de crash du navigateur sans aucune raison évidente.

- Votre accès aux pages par les fournisseurs de sécurité informatique est bloqué.

- Il ya des messages dans votre dossier de courrier électronique envoyé qui ne sont pas envoyés par vous.

Si, combien de botnets sont là?

Il est difficile de tirer un nombre exact. Cependant, les éditeurs de sécurité analysent périodiquement les données compilées. Certains des pires botnets que nous avons vu active dans le deux dernières années sont ZeroAccess, Conficker, Kraken, Maintenant sur, Asprox. Curieusement, Kaspersky Labs ont conclu qu'environ 70% de DDoS victimes de réseaux de zombies sont situés dans dix pays seulement. Au moins ce que les statistiques pour Q2 2015 ont montré. Les deux pays les plus ciblés sont les Etats-Unis et la Chine, qui peut être facilement expliquée par l'hébergement pas cher offert par les. Cependant, une chose est certaine - aucun pays est assez pour échapper aux attaques DDoS sécurisé (même si, pour des raisons, certains territoires sont préférés à d'autres).

Quel est le botnet connu la plus dangereuse?

Selon les recherches de la société italienne de sécurité Foxit, Ponmocup ou Poncocup Hunter est l'un des botnets les plus anciennes et les plus prospères, qui au fil du temps a infecté 15 million d'ordinateurs et des millions de dollars a fait. Ponmocup est, cependant, souvent sous-estimé par les fournisseurs AV et donc, il n'a pas fait les manchettes aussi souvent que d'autres botnets. Le pic de Ponmocup était en 2011 quand il a pris le contrôle 2.4 millions de machines. Dans 2015, les chercheurs croient que, au moins un demi-million de systèmes sont victimisées par le botnet. Certains experts se réfèrent à la botnet à 'une cachette de géant dans l'ombre. "

Ponmocup a été découvert en 2006. À l'époque, il était connu comme Vundo et Virtumonde. Il est à la fois sophistiqué et sous-estimé - une combinaison qui a prouvé beaucoup de succès pour ses auteurs, concentre actuellement sur un gain financier pur.

Foxit experts estiment que les techniques employées par Ponmocup suggérer que ses auteurs ont une connaissance supérieure à la moyenne de Windows et de nombreuses années d'expérience dans les logiciels malveillants. Les cyber-criminels sont soupçonnés d'être d'origine russe, basée sur la découverte que des instructions pour les affiliés sont écrits en russe. Apparemment Ponmocup serait pas infecter les pays des États soviétique.

Les chercheurs croient que le montant exact des opérateurs de l'argent Ponmocup ont fait ne peut être calculé précisément. Ce qui est connu est cependant que leurs profits sont proches des revenus d'une entreprise de plusieurs millions de dollars. Bien, cybercriminalité a prouvé être un champ gratifiant d'emploi, a pas?

En savoir plus sur Voler de l'argent en ligne le Cyber Crime Way

Comment faire pour empêcher votre machine de devenir un zombie?

Ayant à l'esprit que les botnets sont souvent déployés pour propager des programmes malveillants sur plusieurs machines simultanément, ayant une puissante solution anti-malware semble être une nécessité.

Cyber-escrocs appliquent deux stratégies d'intrusion les machines des victimes et de les transformer en zombies:

- Installation de logiciels malveillants via l'exploitation des vulnérabilités logicielles ou détournement de vos comptes faibles. Découvrez pourquoi les mots de passe d'importance.

- Vous incitant à l'installation de logiciels malveillants à l'aide de techniques d'ingénierie sociale.

Pour améliorer votre sécurité et éviter de devenir un zombie, consulter les conseils de sécurité suivants:

- Installer à la fois anti-spyware et anti-virus. Un programme anti-spyware sera de garder trace de composants espionnage et serait aller en profondeur dans le système. Un programme anti-virus va rechercher le disque dur et supprimer les hôtes indésirables. Aussi, gardez à l'esprit qu'il est important d'utiliser un logiciel qui fonctionne en temps réel.

- Foire jour votre logiciel, système d'exploitation et les navigateurs.

- Utilisez des mots de passe forts.

- Gardez votre pare-feu sur. Un pare-feu fournit une protection contre les intrusions en provenance d'Internet.

- Ne pas utiliser avec des lecteurs flash origine inconnue.

- Révisez vos habitudes de surf et téléchargement et appliquer des filtres anti-spam.

Spy Hunter scanner ne détecte que la menace. Si vous voulez que la menace d'être retiré automatiquement, vous devez acheter la version complète de l'outil anti-malware.En savoir plus sur l'outil SpyHunter Anti-Malware / Comment désinstaller SpyHunter

Les références:

Microsoft

Kaspersky

EnigmaSoftware

TheRegister

Foxit

ZoneAlarm