Quando una serie di attacchi dannosi stanno prendendo posto, essere sicuri che le botnet sono coinvolti. Le botnet sono una delle minacce informatiche più pericolose, compromettere entrambi i computer della rete e degli. Come probabilmente sapete, una botnet è un gruppo di macchine compromesse connessi via Internet e la comunicazione con altre macchine. Botnet illegali possono essere utilizzati in varie operazioni dannose, come l'invio di spam, eseguire attacchi DDoS, etc.

Quando una serie di attacchi dannosi stanno prendendo posto, essere sicuri che le botnet sono coinvolti. Le botnet sono una delle minacce informatiche più pericolose, compromettere entrambi i computer della rete e degli. Come probabilmente sapete, una botnet è un gruppo di macchine compromesse connessi via Internet e la comunicazione con altre macchine. Botnet illegali possono essere utilizzati in varie operazioni dannose, come l'invio di spam, eseguire attacchi DDoS, etc.

Il vostro computer è uno zombie?

Computer zombie non sono altro che macchine ordinarie situate in case e uffici sparsi in tutto il mondo. Qualsiasi (indifeso) computer può diventare parte di una botnet. Gli attaccanti solo bisogno di intrufolarsi nel sistema di mira, di solito attraverso una backdoor e rilasciare il malware su di esso. Installazione di botnet in genere avviene tramite sfruttamento delle vulnerabilità nel software esistente. Engineering volte sociali (phishing, spear phishing) possono anche essere inclusi nello scenario di attacco. La parte peggiore è che il proprietario del computer infetto può rimanere all'oscuro delle attività botnet per un periodo indefinito.

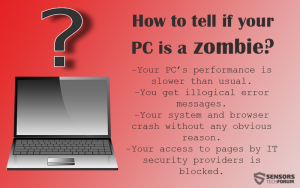

Come capire se il PC è stato trasformato in uno zombie?

Se le seguenti azioni continuano ad accadere, il computer potrebbe essere parte di una botnet:

- Prestazioni della macchina è più lenta del solito, indipendentemente dal numero di applicazioni in esecuzione. Ciò può essere dovuto al processore del computer potrebbe essere sfruttata dagli hacker.

- È possibile ottenere messaggi di errore illogiche un bel po '.

- Il sistema e blocco del browser senza alcun motivo evidente.

- L'accesso alle pagine da parte dei fornitori di sicurezza IT è bloccato.

- Ci sono messaggi nella cartella di posta elettronica inviata che non sono stati inviati da voi.

Così, quanti botnet sono là fuori?

E 'difficile girare un numero esatto. Tuttavia, fornitori di sicurezza analizzano periodicamente dati compilati. Alcuni dei peggiori botnet che abbiamo visto attivi negli ultimi due anni sono ZeroAccess, Conficker, Kraken, Ora su, Asprox. È interessante notare che, Kaspersky Labs hanno concluso che circa 70% di DDoS vittime botnet si trovano in soli dieci paesi. Almeno questo è quello che le statistiche per Q2 di 2015 aver mostrato. I due paesi più mirati sono gli Stati Uniti e la Cina, che può essere facilmente spiegato dal hosting a basso costo da loro offerti. Ciò nonostante, una cosa è definito - nessun paese è sufficiente per eludere gli attacchi DDoS sicuro (nonostante, per alcune ragioni, alcuni territori sono preferiti rispetto ad altri).

Qual è il più pericoloso botnet conosciuta?

Secondo una ricerca della società di sicurezza italiana Foxit, Ponmocup o Poncocup Hunter è una delle botnet più antichi e di maggior successo, che nel tempo ha infettato 15 milioni di computer e ha fatto milioni di dollari. Ponmocup è, tuttavia, spesso sottovalutato dai produttori di antivirus e, quindi,, non ha fatto i titoli dei giornali come spesso come altre botnet. Picco di Ponmocup era in 2011 quando ha preso il controllo su 2.4 milioni di macchine. In 2015, i ricercatori ritengono che almeno mezzo milione di sistemi sono vittime di botnet. Alcuni esperti si riferiscono alla botnet da 'un gigante nascosto nell'ombra.'

Ponmocup fu scoperto nel 2006. Allora, era conosciuta come Vundo e Virtumonde. E 'allo stesso tempo sofisticato e sottovalutato - una combinazione che ha dimostrato un buon successo per i suoi autori, attualmente concentrato su un guadagno finanziario puro.

Foxit esperti ritengono che le tecniche impiegate da Ponmocup suggerire che i suoi autori hanno una conoscenza superiore alla media di Windows e molti anni di esperienza nel software dannoso. I cyber criminali sono sospettati di essere di origine russa, basata sulla scoperta che le istruzioni per affiliati sono scritti in russo. A quanto pare Ponmocup non infettare paesi del sovietici Uniti.

I ricercatori ritengono che l'importo esatto degli operatori denaro di Ponmocup hanno fatto non è possibile calcolare con precisione. Quello che si sa però è che i loro profitti sono vicini ai guadagni di un business di svariati milioni di dollari. Bene, criminalità informatica ha dimostrato di essere un campo di lavoro gratificante, Non l'ha?

Ulteriori informazioni su Rubare soldi online il Cyber Crime Way

Come evitare che la macchina diventi uno zombie?

Tenendo presente che le botnet sono spesso impiegate per diffondere malware su più macchine contemporaneamente, avendo un potente soluzione anti-malware sembra essere una necessità.

Cyber criminali si applicano due strategie di intrusione macchine delle vittime e li trasformano in zombie:

- L'installazione di malware tramite sfruttare le vulnerabilità del software o dirottare i vostri conti deboli. Scopri perché contano le password.

- Si Tricking a installare malware con l'ausilio di tecniche di social engineering.

Per migliorare la vostra sicurezza e evitare di diventare uno zombie, consultare i seguenti consigli per la sicurezza:

- Installare sia anti-spyware e software anti-virus. Un programma anti-spyware mancherà di tenere traccia di componenti spionaggio e sarebbe andato in profondità nel sistema. Un programma anti-virus cercherà il disco fisso e rimuovere ospiti indesiderati. Anche, tenere presente che è importante utilizzare un software che viene eseguito in tempo reale.

- Aggiornare frequentemente il software, sistema operativo e browser.

- Utilizzare password complesse.

- Mantenete il vostro firewall. Un firewall fornisce una protezione dalle intrusioni provenienti da Internet.

- Non utilizzare le unità flash con origine sconosciuta.

- Rivedere le vostre abitudini di navigazione e download e applicare i filtri anti-spam.

Spy Hunter scanner rileva solo la minaccia. Se si desidera che la minaccia da rimuovere automaticamente, è necessario acquistare la versione completa del tool anti-malware.Per saperne di più sullo strumento SpyHunter Anti-Malware / Come disinstallare SpyHunter

Riferimenti:

Microsoft

Kaspersky

EnigmaSoftware

TheRegister

Foxit

ZoneAlarm