Mongo Lock é um novo ataque que visa a bases de dados MongoDB que não têm nenhuma proteção e acesso remoto deixado em aberto. Mongo Lock é uma ameaça ransomware, que limpa esses bancos de dados e usa táticas de extorsão como qualquer outro ransomware para tentar enganar as partes vítimas para pagar uma taxa de resgate por supostamente recuperar seus arquivos.

Mongo Lock e seu Modus Operandi

MongoDB bancos de dados foram visados no passado, então não é surpreendente ver uma nova campanha direcionando-os. Aqueles que estão por trás dos ataques fazem uma varredura na World Wide Web ou usam serviços semelhantes a Shodan.io encontrar MongoDB servidores que não são seguros. Se os invasores se conectarem com sucesso e entrarem em um servidor, eles poderiam exportar ou excluir bancos de dados e, em seguida, deixar uma nota de resgate com instruções sobre como supostamente restaurar esses bancos de dados.

Bob Diachenko - o pesquisador de segurança que primeiro descobriu este novo Bloqueio Mongo compartilhamentos de campanha que os invasores irão conectar a um banco de dados desprotegido e simplesmente apagá-lo. Um novo banco de dados chamado “Aviso” com uma coleção dentro dela chamada “Leia-me” será deixado no lugar do banco de dados antigo. Como se poderia imaginar, este Coleção Leiame contém a mensagem de resgate que afirma que o banco de dados foi criptografado e que as vítimas precisam pagar se quiserem restaurá-lo. O recente Bloqueio Mongo campanha não revela um Bitcoin endereço, mas direciona as vítimas a entrar em contato com os cibercriminosos por meio de um endereço de e-mail.

A nota de resgate da ameaça de ransomware Mongo Lock é exibida abaixo:

A nota afirma o seguinte:

Seu banco de dados foi criptografado por ‘Mongo Lock’. se você quiser descriptografar seu banco de dados, precisa nos pagar 0.1 BTC (Bitcoins), também não exclua ‘Unique_KEY’ e guarde-o em um lugar seguro, sem isso não podemos ajudá-lo. Mande email para nós: mongodb@8chan.co para serviço de descriptografia.

Outros ataques mostrarão o Bitcoin endereço que deve ser usado para pagar os cibercriminosos antes de contatá-los através do endereço de e-mail incluído. Isso pode ser visto no texto dado aqui:

“BitCoin” : “3FAVraz3ovC1pz4frGRH6XXCuqPSWeh3UH”,

“o email” : “dbbackups@protonmail.com”,

“Troca” : “https://www.coincola.com/”,

“Solução” : “Seu banco de dados é baixado e feito backup em nossos servidores protegidos. Para recuperar seus dados perdidos: Enviar 0.6 BTC para nosso endereço BitCoin e entre em contato conosco por e-mail com o endereço IP do seu servidor e um comprovante de pagamento. Qualquer e-mail sem o endereço IP do servidor e um comprovante de pagamento serão ignorados. Vamos descartar o backup após 24 horas. Você é bem vindo!”

Embora a nota de resgate afirme que os criminosos por trás Bloqueio Mongo estão exportando o banco de dados antes de sua exclusão, não se sabe se é exatamente isso o que acontece.

Quais são as consequências do Mongo Lock??

De acordo com Diachenko, parece que os invasores estão usando um script que automatiza o processo de acesso a um banco de dados MongoDB, possivelmente exportando, deletando o banco de dados, e, em seguida, criando a nota de resgate. Bob Diachenko admite que o script usado por Bloqueio Mongo falha em completar seu trabalho e isso é uma falha em seu design. A coisa e que, Felizmente, às vezes, os dados são deixados desbloqueados e acessíveis aos usuários, independentemente de que uma mensagem de nota de resgate esteja presente.

Esses tipos de ataques podem ocorrer devido ao fato de que o MongoDB o banco de dados está acessível remotamente e não está protegido de maneira adequada. portanto, ataques podem ser facilmente evitados seguindo algumas etapas bastante simples para proteger os servidores de banco de dados. MongoDB já publicou um ótimo artigo sobre como tornar um banco de dados seguro, ao mesmo tempo que oferece uma lista de verificação de segurança para administradores que podem ser seguidos. Restringir o acesso remoto aos bancos de dados e permitir a autenticação são provavelmente as duas etapas mais importantes que se pode tomar para prevenir

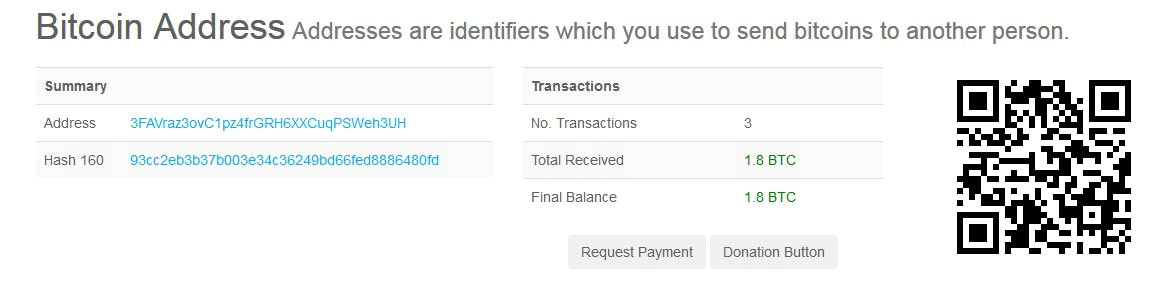

Se você procurar endereços Bitcoin usados em MongoDB ataques, as vítimas têm pago as taxas de resgate. Por exemplo, o endereço 3FAVraz3ovC1pz4frGRH6XXCuqPSWeh3UH é mostrado abaixo:

Esse endereço Bitcoin específico é frequentemente usado nas notas de resgate e verificar se ele já contém o dinheiro dos pagamentos de três diferentes Bloqueio Mongo vítimas de ransomware. A soma total dentro do endereço é igual a 1.8 Bitcoin que está por aí 11,000 Dólares americanos se o valor mais atual do Bitcoin for considerado.