Eine neue Ransomware wurde auf einem Healthcare-Netzwerk von Carbon Black Sicherheitsforscher entdeckt. Die Ransomware wird genannt Power, und es verwendet Windows Powershell seine Nutzlast einsetzen. Es wird über E-Mails verbreitet ein Microsoft Word-Dokument mit einer Rechnung Nachricht im Inneren enthält,. Aktivieren der Bearbeitung auf dem Dokument gibt die Nutzlast als Skript von Befehlen in Powershell, somit vermieden werden neue Dateien zu erstellen und damit, Entdeckung.

Threat Zusammenfassung

| Name |

Powerware® |

| Art | Ransomware |

| kurze Beschreibung | Die Ransomware verwendet Windows Powershell seine Nutzlast einsetzen. |

| Symptome | Die Dateien des Benutzers verschlüsselt und unbrauchbar. |

| Verteilungsmethode | E-Mails und Anhänge. |

| Detection Tool |

Überprüfen Sie, ob Ihr System von Malware betroffen ist

Herunterladen

Malware Removal Tool

|

| Benutzererfahrung | Registriert unserem Forum zu diskutieren Power. |

| Data Recovery-Tool | Windows Data Recovery von Stellar Phoenix Beachten! Dieses Produkt scannt Ihr Laufwerk Sektoren verlorene Dateien wiederherzustellen, und es kann sich nicht erholen 100% der verschlüsselten Dateien, aber nur wenige von ihnen, je nach Situation und ob Sie das Laufwerk neu formatiert haben. |

Wie funktioniert Powerransom Verbreitung?

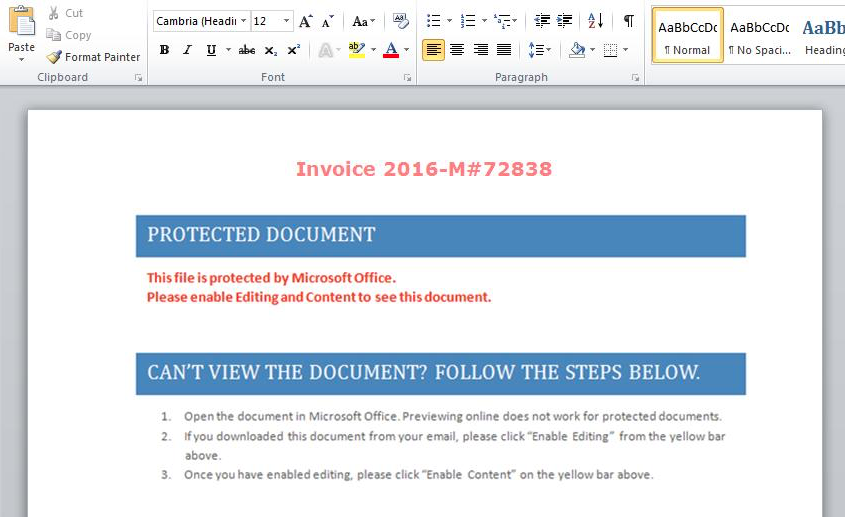

Powerware® Ransomware wird durch E-Mails verbreiten. Diese E-Mails sind sehr gut geschrieben und enthalten ein Microsoft Word Dokument als Anhang. Vielleicht E-Mails, die mit der richtigen Grammatik geschrieben werden, sind der Hauptgrund, warum mehr Menschen für den Betrug fallen, im Vergleich zu anderen. Die Microsoft Word Dokument enthält folgende Rechnung Nachricht:

Image Source: carbonblack.com

Die Rechnung möchte, dass Sie die Bearbeitungsfunktion in Microsoft Word zu aktivieren, so dass die Nutzlast freigegeben werden kann,. Da diese Funktion wie Microsoft Word und Powershell selbst eingebaute wird, die Malware vermeidet Erkennung.

Technische Informationen über Powerransom

Das Besondere an Powerware® ist, dass es ein dateilosen Ransomware ist. Wir haben in Form der Malware dateilose gesehen Poweliks Trojan und eine Version der Angler Exploit Kit beispielsweise.

Dateilose, wie in dem Aufenthalt im Speicher versteckt und absolut keine zusätzlichen Dateien für seine Nutzlast Erstellung ausgeführt werden. Stattdessen, die Microsoft Windows Power Shell Programm wird verwendet, um Dateien zu verschlüsseln. Dies geschieht mit Hilfe der Makrobefehle in einem Script eingebettet, geladen Power Shell. Zufallszahlen werden als individuelle Verschlüsselungsschlüssel verwendet,. Der Schlüssel, zusammen mit einem generierten URL für wo das Lösegeld zu zahlen sind beide an den Cyber-Kriminellen zurückgeschickt. Diese Informationen werden im Klartext geschrieben, so dass Menschen mit einem vollen Paket-Capture-Gerät sollte darauf zugreifen können und ihre Dateien wiederherstellen.

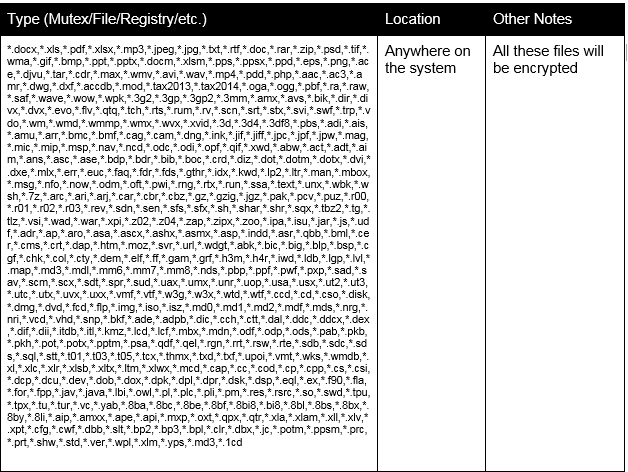

In dem unglücklichen Fall der Verschlüsselung, alle Dateispeicherorte wird gründlich durch die gescannt werden Powerware® Ransomware. Die Dateien, die verschlüsselt werden können, sind mit den folgenden Erweiterungen:

Image Source: carbonblack.com

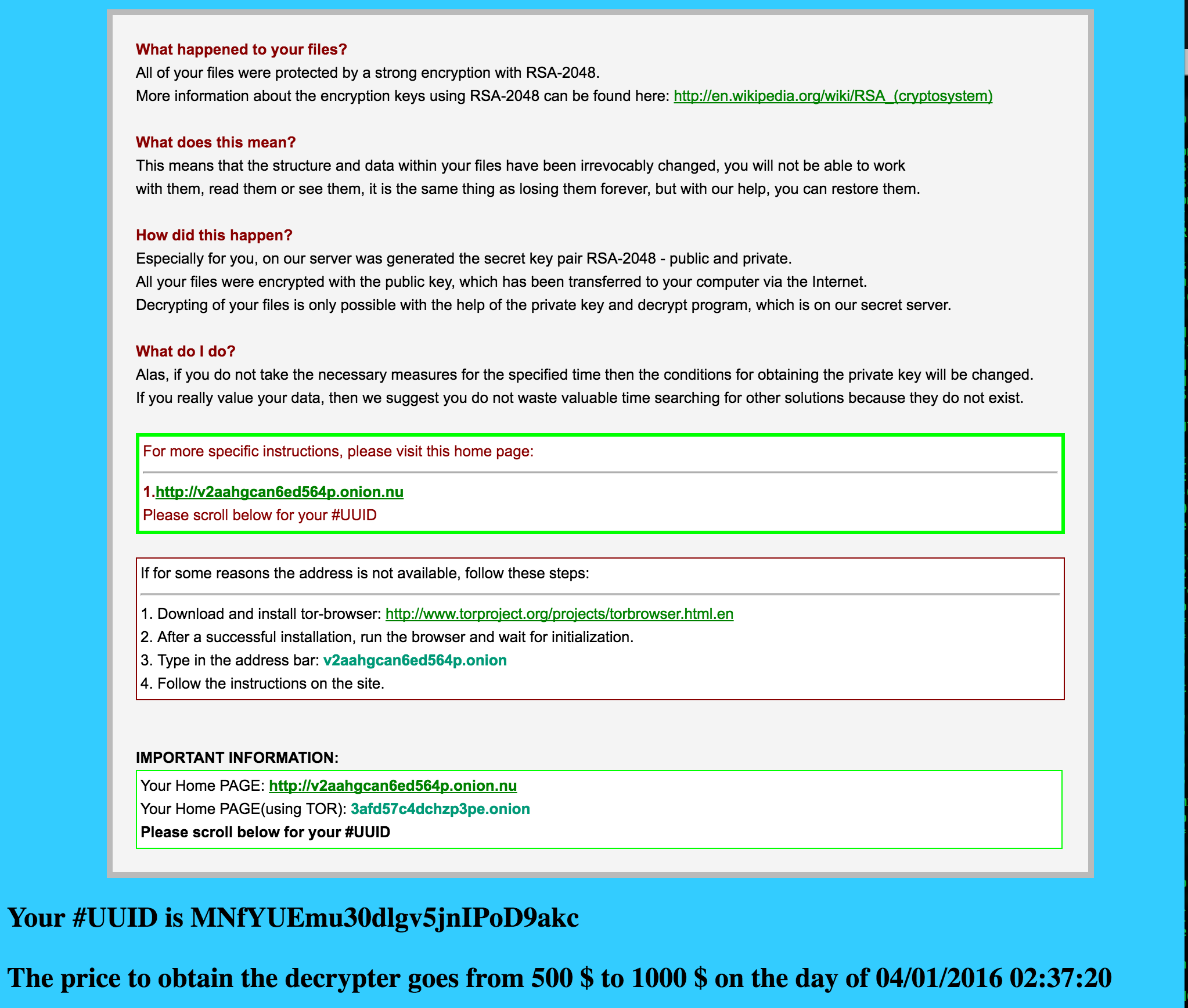

Nachdem die Verschlüsselung abgeschlossen, Sie werden sehen, Anweisungen beschreiben, wie das Lösegeld bezahlt werden. Das Erpresserbrief, zuerst auf gesehen Crypto 3.0 wird verwendet, und sieht wie folgt aus:

Bezahlen die Ransomware-Hersteller ist NICHT empfohlen. Niemand kann garantieren, dass Sie Ihre Dateien entschlüsselt erhalten wird. Das Geld wird auf die Schaffung von mehr Malware oder für andere ruchlosen Taten ausgegeben werden.

Verhindern Sie Powerransom von Ihnen Infizieren

Wenn Sie infiziert Powerware® Ransomware, die Befehle ausgeführt werden und es ist nichts entfernt werden. Falls Sie noch nicht infiziert sind,, Sie sollten eine Anti-Malware-Tool als Präventionsmethode installiert. Malware-Spezialisten sollten die neuen Definitionen für die bekannten Word-Dokumente, die das schädliche Skript gesetzt.

Spy Hunter Scanner nur die Bedrohung erkennen. Wenn Sie wollen, dass die Bedrohung automatisch entfernt wird, Müssen sie die vollversion des anti-malware tools kaufen.Erfahren Sie mehr über SpyHunter Anti-Malware-Tool / Wie SpyHunter Deinstallieren