Android wird noch einmal sein anfällig für ein ernstes Stück Malware gefunden, und dieses Mal das Ausmaß der Infektion größer als man sich vorstellen kann. Sicherheitsforscher stießen auf eine massive, unablässige Kampagne, die infiziert hat über 5 Millionen mobile Geräte auf globaler Ebene. Die Malware wird genannt RottenSys gewesen.

Angreifer haben es als System-Wi-Fi-Service App verborgen, die auf Millionen von neuen Geräten durch weit verbreitete Marken wie Honor vorinstalliert waren, Huawei, xiaomi, OPPO, vivo, Samsung, und Gionee. Die Geräte wurden durch Tian Pai ausgeliefert, ein Hangzhou-basierten Mobiltelefonverteiler, aber es ist nicht bekannt, ob das Unternehmen etwas mit der bösartigen Kampagne zu tun.

Mehr zu der RottenSys Android Malware-Kampagne

Forscher von der Check Point Mobile Security-Team entdeckt eine neue weitverbreitete Targeting-Malware-Familie fast 5 Millionen Nutzer für betrügerische Werbeeinnahmen. Offenbar, Dies ist eine erweiterte Malware über Android Berechtigungen zu ergreifen, seine schädlichen Operationen zu initiieren.

Nach den Feststellungen, die Malware begann im September verteilen 2016. Im März dieses Jahres, es hat sich angesteckt 4,964,460 Geräte, es eines der größten Android Malware-Kampagnen machen.

Wie wird Umgehen RottenSys Erkennung?

Die böswilligen Akteure hinter der Operation wissen offenbar, was sie als gefälschtes System tun App Wi-Fi-Service nicht bösartige Komponenten zunächst hat. Es ist initiieren auch keine verdächtigen Aktivitäten und bleibt für eine Weile still. Anstelle eines aggressiven Verhaltens, die Malware kommuniziert mit seinem Befehls- und Steuerserver die Liste der Komponenten tatsächlich enthält bösartigen Code zu erhalten,.

Dann, der RottenSys Malware setzt dich mit den bösartigen Komponenten leise Download, über die DOWNLOAD_WITHOUT_NOTIFICATION Erlaubnis, die keine Benutzerinteraktion erforderlich ist. Typisch, die Malware-Downloads drei zusätzliche Komponenten.

Sobald alle erforderlichen Komponenten heruntergeladen, RottenSys setzt eine Open-Source-Framework Android Anwendungsvirtualisierung genannt ‚Small‘ (github.com/wequick/small). Das Framework ermöglicht es, alle Komponenten gleichzeitig ausführen, um die kombinierte bösartige Funktionalität eines umfangreichen groben Ad-Netzwerkes zu erreichen, die Anzeigen auf dem Startbildschirm des Geräts in Form von entweder Pop-up-Fenster oder im Vollbildanzeige zeigt, Die Forscher erklärten,.

Um zu vermeiden, durch die Android-System seinen Betrieb heruntergefahren, RottenSys verwendet eine andere Open-Source-Framework namens MarsDaemon (github.com/Marswin/MarsDaemon). Während MarsDaemon hält Prozesse am Leben, es behindert auch die Leistung des Geräts und leert die Batterie.

Es ist auch erwähnenswert, dass RottenSys angepasst ist, den Guang Dian Tong zu beschäftigen (Tencent Anzeigen-Plattform) und Baidu ad Austausch für seinen Ad-Betrug Betrieb. Weiter, Die Forscher sagen, dass die Malware schon einige Varianten der Nutzlasten hat (der Dropper und die zusätzlichen Komponenten), und jede Variante wird für verschiedene Kampagne zugeschnitten, Gerätetyp, Werbeplattform, und gespreizten Kanal.

Die Forscher identifizierten zwei parallelen C&C-Server, die von RottenSys für seinen Betrieb verwendet wurden. Sie "auch die Angriffe analysieren zu verwaltende und definieren getrennte Kanäle, in denen die Angreifer bedienen und auch das Volumen der infizierten Geräte und betrügerischer Benutzer angezeigt Anzeigen ermitteln".

Das Endergebnis ist, dass der Betrieb RottenSys ist ein äußerst aggressives Ad-Netzwerk:

In der Vergangenheit 10 Tage allein, es knallte aggressive Anzeigen 13,250,756 mal, und 548,822 davon wurden in AdKlicks übersetzt. Als Beispiel für die mögliche Einnahmequelle Angreifer genießen von dieser Malware, wir [die Forscher] die Einnahmen aus diesem Eindrücken berechnet und Klicks nach der konservativen Schätzung von 20 Cent für jeden Klick und 40 Cent für jede tausend Impressionen. Nach diesen Berechnungen, die Angreifer über $ 115k von ihrem bösartigen Betrieb in den letzten zehn Tagen verdienten allein!

Was kann getan werden RottenSys zu Mindern?

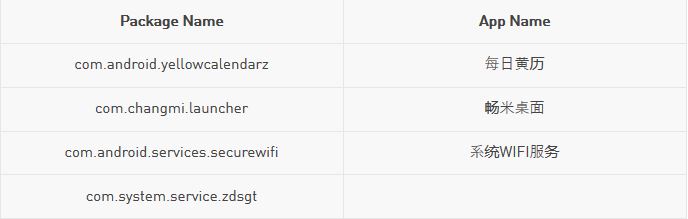

Benutzer sollten die RottenSys Tropfer deinstallieren. Jedoch, die genauen Paketnamen sollten bekannt sein, so dass sie vollständig entfernt wird. Wenn Sie unbekannte Anzeigen auf der Startseite Ihres brandneuen Handy erleben, gehen auf Android Systemeinstellungen, dann auf App-Manager, und suchen Sie die folgenden möglichen Malware-Paketnamen. Dann deinstallieren Sie diese: