What is .ctNfy file virus? .ctNfy file virus is also known as CtNfy ransomware which encrypts files and demands a ransom for their alleged restoration.

CtNfy or otherwise known as .ctNfy file virus is ransomware. It encrypts files by appending the .ctNfy extension to them, making them inaccessible. All encrypted files will receive the new extension as a secondary one. Another extension will be added before it that is generated on a random principle. The CtNfy ransomware drops a ransom note, which gives instructions to victims on how they can allegedly restore their data.

Threat Summary

| Name | .ctNfy File Virus |

| Type | Ransomware, Cryptovirus |

| Short Description | The ransomware encrypts files on your computer system and demands a ransom to be paid to allegedly recover them. |

| Symptoms | The CtNfy ransomware will encrypt your files by appending the .ctNfy extension to them, along with a unique identification number placing the new .ctNfy extension as a secondary. |

| Distribution Method | Spam Emails, Email Attachments |

| Detection Tool |

See If Your System Has Been Affected by malware

Download

Malware Removal Tool

|

User Experience | Join Our Forum to Discuss .ctNfy File Virus. |

| Data Recovery Tool | Windows Data Recovery by Stellar Notice! This product scans your drive sectors to recover lost files and it may not recover 100% of the encrypted files, but only few of them, depending on the situation and whether or not you have reformatted your drive. |

.ctNfy File Virus – How Did It Infect My PC and What Happened?

.ctNfy File Virus might spread its infection via a payload dropper, which initiates the malicious script for this ransomware. Another way that users report is that they receive a malicious E-mail with attachments (.LNKs with a powershell command disguised as “Applicant name – Lebenslauf.doc.lnk”). The virus might also distribute its payload file on social media and file-sharing services. Freeware which is found on the Web can be presented as helpful also be hiding the malicious script for the cryptovirus. Read the tips for ransomware prevention from our forum.

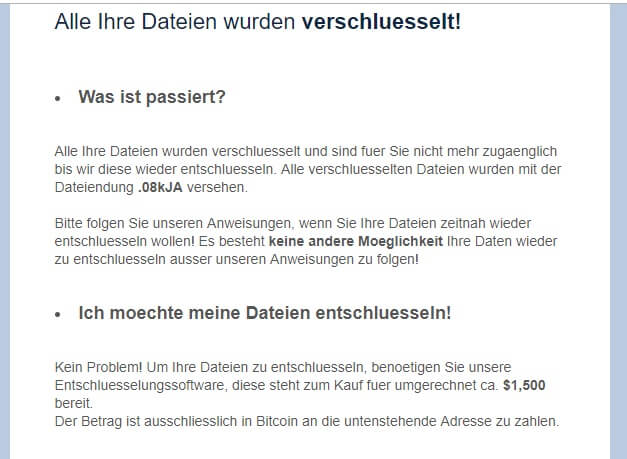

CtNfy or better known as the .ctNfy File Virus is ransomware that encrypts your files and shows ransomware instructions inside a ransom note:

Beside the instructions you can see in the above image, there is a note that states the following:

Alle Ihre Dateien wurden verschluesselt!

Was ist passiert?

Alle Ihre Dateien wurden verschluesselt und sind fuer Sie nicht mehr zugaenglich bis wir diese wieder entschluesseln. Alle verschluesselten Dateien wurden mit der Dateiendung .08kJA versehen.

Bitte folgen Sie unseren Anweisungen, wenn Sie Ihre Dateien zeitnah wieder entschluesseln wollen! Es besteht keine andere Moeglichkeit Ihre Daten wieder zu entschluesseln ausser unseren Anweisungen zu folgen!

Ich moechte meine Dateien entschluesseln!

Kein Problem! Um Ihre Dateien zu entschluesseln, benoetigen Sie unsere Entschluesselungssoftware, diese steht zum Kauf fuer umgerechnet ca. $1,500 bereit.

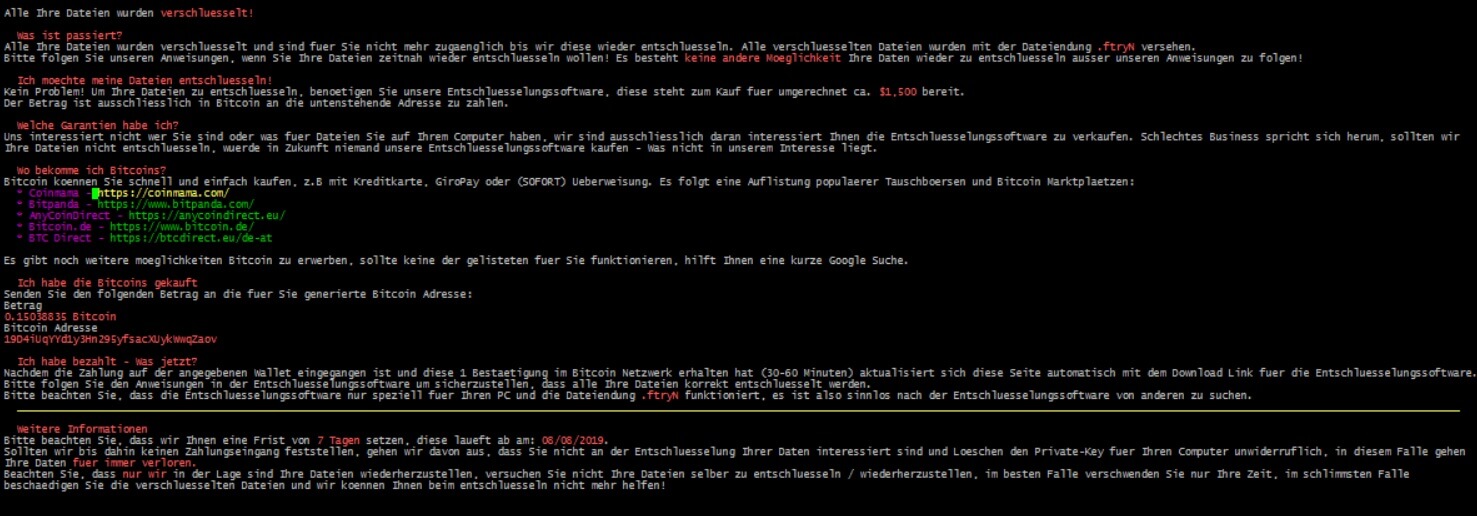

Der Betrag ist ausschliesslich in Bitcoin an die untenstehende Adresse zu zahlen.Welche Garantien habe ich?

Uns interessiert nicht wer Sie sind oder was fuer Dateien Sie auf Ihrem Computer haben, wir sind ausschliesslich daran interessiert Ihnen die Entschluesselungssoftware zu verkaufen. Schlechtes Business spricht sich herum, sollten wir Ihre Dateien nicht entschluesseln, wuerde in Zukunft niemand unsere Entschluesselungssoftware kaufen – Was nicht in unserem Interesse liegt.

Wo bekomme ich Bitcoins?

Bitcoin koennen Sie schnell und einfach kaufen, z.B mit Kreditkarte, GiroPay oder (SOFORT) Ueberweisung. Es folgt eine Auflistung populaerer Tauschboersen und Bitcoin Marktplaetzen:

Coinmama – https://coinmama.com/

Bitpanda – https://www.bitpanda.com/

AnyCoinDirect – https://anycoindirect.eu/

Bitcoin.de – https://www.bitcoin.de/

BTC Direct – https://btcdirect.eu/de-atEs gibt noch weitere moeglichkeiten Bitcoin zu erwerben, sollte keine der gelisteten fuer Sie funktionieren, hilft Ihnen eine kurze Google Suche.

Ich habe die Bitcoins gekauft

Senden Sie den folgenden Betrag an die fuer Sie generierte Bitcoin Adresse:

Betrag

0.15038835 BitcoinBitcoin Adresse

1CQjaKJd8YKuvzjhjtCKy8QGP9CY4X6XycIch habe bezahlt – Was jetzt?

Nachdem die Zahlung auf der angegebenen Wallet eingegangen ist und diese 1 Bestaetigung im Bitcoin Netzwerk erhalten hat (30-60 Minuten) aktualisiert sich diese Seite automatisch mit dem Download Link fuer die Entschluesselungssoftware.

Bitte folgen Sie den Anweisungen in der Entschluesselungssoftware um sicherzustellen, dass alle Ihre Dateien korrekt entschluesselt werden.

Bitte beachten Sie, dass die Entschluesselungssoftware nur speziell fuer Ihren PC und die Dateiendung .08kJA funktioniert, es ist also sinnlos nach der Entschluesselungssoftware von anderen zu suchen.

Weitere Informationen

Bitte beachten Sie, dass wir Ihnen eine Frist von 7 Tagen setzen, diese laueft ab am: 06.08.2019.

Sollten wir bis dahin keinen Zahlungseingang feststellen, gehen wir davon aus, dass Sie nicht an der Entschluesselung Ihrer Daten interessiert sind und Loeschen den Private-Key fuer Ihren Computer unwiderruflich, in diesem Falle gehen Ihre Daten fuer immer verloren.

Beachten Sie, dass nur wir in der Lage sind Ihre Dateien wiederherzustellen, versuchen Sie nicht Ihre Dateien selber zu entschluesseln / wiederherzustellen, im besten Falle verschwenden Sie nur Ihre Zeit, im schlimmsten Falle beschaedigen Sie die verschluesselten Dateien und wir koennen Ihnen beim entschluesseln nicht mehr helfen!

You should NOT under any circumstances pay any ransom sum.

The following are the reported Bitcoin addresses that the cybercriminals use across all variants of the ransomware:

- 1KjBUvN4Gfipi3bGmuAPDcJEqx48Nx5m4i

- 17BJR98G3bpycgoicVVWHLmt1n7jwC3HTk

- 14XhwV3iBMcLE8qURtk4q2TR53oMSNgZHZ

- 17zGcqKji84sYg6XxefLFvkZouHMKQfSrb

- 1LRMFKpSKhrobVJa1uo5V7pnYnEV7S8hZE

- 135ug1diEkaGmTaHh4vP1kLLgswRVmZbKw

- 1NXZg59BzWSextDuvspbCJ6NRqHT4T7jbM

- 19sd86duTh7vkYUwMDJirP1F513Tvwo7fv

- 1JjkbfjDsi1UqqBgcGtsMdZefFMcVukwVa

- 1PyZ6yQdnMpVn5o9SfdaPEzAH137Ys9KHn

- 1CQjaKJd8YKuvzjhjtCKy8QGP9CY4X6Xyc

- 1J1MBbgNoB9pJXhzZs6DtnpgHPzaeqCx2x

- 1MRvr9bDBKb8LcctebM7RqXi8Xiiv35fUt

- 1DbAXfFY1sCqea4We28td8e3FUGh1MvKbT

- 16Cq2MpX1LDMXEa3eGuQ3FGWC3kNoowzjg

- 1JKN1uz6BaWUwftoPSah5RnvD9aTjimkZe

- 1FkCZkm74zEQ3UNCScBwUzuxYbbWH15h5z

- 1HugNNr72MHAd53S3ygHwJWAxi655tpBqa

- 17vH1YT63jRTavNQRGGsP49xjzZtZsxNRF

- 1FZhTBLZMRQms5q8h4iHZAYdEpgr6dhpw2

- 1EJnYFmNmVeozrFjByzQmWBMbCb6sj8KNh

- 13iv6aUc8oEBg9R9MFREwvTRTjecy2TBXY

- 1E3s6S3YUfadZP27ZtwtPENbSzV4Mr3kv6

- 18tnmDSvLb5sxyVaid3K9YdEVfT9THTMfo

- 1Eh4C1RodoiFEM3G7ZozLojNSNGPLh8Xo1

- 19PEKTCo1J2Qh1jCHxnsXj4rAAvvnoyrDB

- 1Ft45aW8b3HeoJGe9NmJz8H3Hu7NpwdHzY

- 1DAkV3n3QZZtYZAmGDFCQyah7YTCRDNmH1

- 19cwrjV2FM3fw4BqBwnsBi9hDwMwUbJyy8

- 13AsdXkb7LG2aJzroZtZpCsqbhyhZgrpwc

- 167kVP1ctnw48eEM97ZHbwTTLEUaEoHtfN

- 1A8Rx1PHyYq4xJNSoDnkua9rsQaVuL7KSU

- 1D8TE2LRDjRU3b6143LR4GXWJbvhnzoiKu

- 1GJfdiu2AEQA9NsFyKypx7YMfoHFZi7KzR

- 1Hk2uAwoW6z5QdrtssKXBQ9d6VTvn8nPD8

- 19D4iUqYYd1y3Hn295yfsacXUykWwqZaov

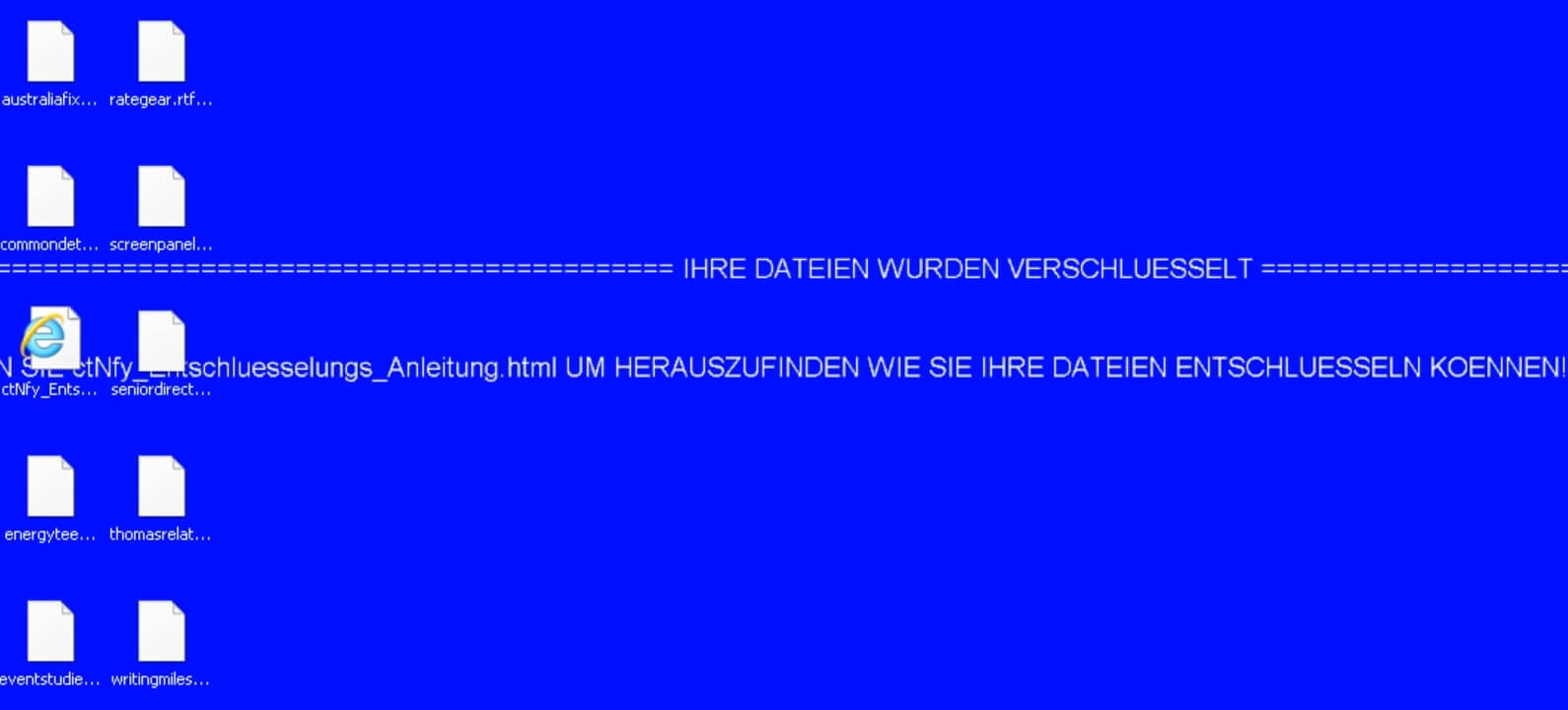

The ransomware also puts the following wallpaper as a desktop background:

The message on it states the following:

===================== IHRE DATEIEN WURDEN VERSCHLUESSELT ==================

SIE ctNfy_Entschluesselungs_Anleitung.html UM HERAUSZUFINDEN WIE SIE IHRE DATEIEN ENTSCHLUESSELN KOENNEN!

The extortionists want you to pay a ransom for the alleged restoration of your files, same as with a lot of ransomware viruses. .ctNfy File Virus ransomware could make entries in the Windows Registry to achieve persistence, and could launch or repress processes in a Windows system.

The following extensions are sought after by the ransomware and files with these extensions will become encrypted:

→ .386, .adv, .ADV, .ani, .ANI, .bat, .BAT, .bin, .BIN, .cab, .CAB, .cmd, .CMD, .com, .COM, .cpl, .CPL, .cur, .CUR, .deskthemepack, .DESKTHEMEPACK, .diagcab, .DIAGCAB, .diagcfg, .DIAGCFG, .diagpkg, .DIAGPKG, .dll, .DLL, .drv, .DRV, .exe, .EXE, .hlp, .HLP, .icl, .ICL, .icns, .ICNS, .ico, .ICO, .ics, .ICS, .idx, .IDX, .ldf, .lnk, .LNK, .mod, .MOD, .mpa, .MPA, .msc, .MSC, .msp, .MSP, .msstyles, .MSSTYLES, .msu, .MSU, .nls, .NLS, .nomedia, .NOMEDIA, .ocx, .OCX, .prf, .PRF, .psl, .PSL, .rom, .ROM, .rtp, .RTP, .scr, .SCR, .shs, .SHS, .spl, .SPL, .sys, .SYS, .theme, .THEME, .themepack, .THEMEPACK, .wpx, .WPX, .lock, .LOCK, .hta, .HTA, .msi, .MSI

All encrypted will receive the .ctNfy extension alongside a random generated one. That extension will be placed as a secondary one to each file and the following ones are known to be used and related to the German Wiper: .ctNfy, 08kJA AVco3, and OQn1B. Audio, video, image files as well as documents, backups and banking data can be encrypted by the ransomware.

The .ctNfy File Virus could be set to erase all the Shadow Volume Copies from the Windows operating system with the help of the following command:

→vssadmin.exe delete shadows /all /Quiet

Some researchers argue that this ransomware is a Wiper that just deletes files and nobody can do anything about it. German speakers are the ones who are the main targets of this threat. There are a few versions of the ransomware, so it is not certain

If your computer device was infected with this ransomware and your files are locked, read on through to find out how you could potentially restore your files back to normal.

Remove .ctNfy File Virus

If your computer got infected with the .ctNfy File Virus, you should have a bit of experience in removing malware. You should get rid of this ransomware as quickly as possible before it can have the chance to spread further and infect other computers. You should remove the ransomware and follow the step-by-step instructions guide provided below.

- Step 1

- Step 2

- Step 3

- Step 4

- Step 5

Step 1: Scan for .ctNfy File Virus with SpyHunter Anti-Malware Tool

Ransomware Automatic Removal - Video Guide

Step 2: Uninstall .ctNfy File Virus and related malware from Windows

Here is a method in few easy steps that should be able to uninstall most programs. No matter if you are using Windows 10, 8, 7, Vista or XP, those steps will get the job done. Dragging the program or its folder to the recycle bin can be a very bad decision. If you do that, bits and pieces of the program are left behind, and that can lead to unstable work of your PC, errors with the file type associations and other unpleasant activities. The proper way to get a program off your computer is to Uninstall it. To do that:

Follow the instructions above and you will successfully delete most unwanted and malicious programs.

Follow the instructions above and you will successfully delete most unwanted and malicious programs.

Step 3: Clean any registries, created by .ctNfy File Virus on your computer.

The usually targeted registries of Windows machines are the following:

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\RunOnce

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

You can access them by opening the Windows registry editor and deleting any values, created by .ctNfy File Virus there. This can happen by following the steps underneath:

Tip: To find a virus-created value, you can right-click on it and click "Modify" to see which file it is set to run. If this is the virus file location, remove the value.

Tip: To find a virus-created value, you can right-click on it and click "Modify" to see which file it is set to run. If this is the virus file location, remove the value.

Before starting "Step 4", please boot back into Normal mode, in case you are currently in Safe Mode.

This will enable you to install and use SpyHunter 5 successfully.

Step 4: Boot Your PC In Safe Mode to isolate and remove .ctNfy File Virus

Step 5: Try to Restore Files Encrypted by .ctNfy File Virus.

Method 1: Use STOP Decrypter by Emsisoft.

Not all variants of this ransomware can be decrypted for free, but we have added the decryptor used by researchers that is often updated with the variants which become eventually decrypted. You can try and decrypt your files using the instructions below, but if they do not work, then unfortunately your variant of the ransomware virus is not decryptable.

Follow the instructions below to use the Emsisoft decrypter and decrypt your files for free. You can download the Emsisoft decryption tool linked here and then follow the steps provided below:

1 Right-click on the decrypter and click on Run as Administrator as shown below:

2. Agree with the license terms:

3. Click on "Add Folder" and then add the folders where you want files decrypted as shown underneath:

4. Click on "Decrypt" and wait for your files to be decoded.

Note: Credit for the decryptor goes to Emsisoft researchers who have made the breakthrough with this virus.

Method 2: Use data recovery software

Ransomware infections and .ctNfy File Virus aim to encrypt your files using an encryption algorithm which may be very difficult to decrypt. This is why we have suggested a data recovery method that may help you go around direct decryption and try to restore your files. Bear in mind that this method may not be 100% effective but may also help you a little or a lot in different situations.

Simply click on the link and on the website menus on the top, choose Data Recovery - Data Recovery Wizard for Windows or Mac (depending on your OS), and then download and run the tool.

.ctNfy File Virus-FAQ

What is .ctNfy File Virus Ransomware?

.ctNfy File Virus is a ransomware infection - the malicious software that enters your computer silently and blocks either access to the computer itself or encrypt your files.

Many ransomware viruses use sophisticated encryption algorithms to make your files inaccessible. The goal of ransomware infections is to demand that you pay a ransom payment to get access to your files back.

What Does .ctNfy File Virus Ransomware Do?

Ransomware in general is a malicious software that is designed to block access to your computer or files until a ransom is paid.

Ransomware viruses can also damage your system, corrupt data and delete files, resulting in the permanent loss of important files.

How Does .ctNfy File Virus Infect?

Via several ways..ctNfy File Virus Ransomware infects computers by being sent via phishing emails, containing virus attachment. This attachment is usually masked as an important document, like an invoice, bank document or even a plane ticket and it looks very convincing to users.

Another way you may become a victim of .ctNfy File Virus is if you download a fake installer, crack or patch from a low reputation website or if you click on a virus link. Many users report getting a ransomware infection by downloading torrents.

How to Open ..ctNfy File Virus files?

You can't without a decryptor. At this point, the ..ctNfy File Virus files are encrypted. You can only open them once they are decrypted using a specific decryption key for the particular algorithm.

What to Do If a Decryptor Does Not Work?

Do not panic, and backup the files. If a decryptor did not decrypt your ..ctNfy File Virus files successfully, then do not despair, because this virus is still new.

Can I Restore "..ctNfy File Virus" Files?

Yes, sometimes files can be restored. We have suggested several file recovery methods that could work if you want to restore ..ctNfy File Virus files.

These methods are in no way 100% guaranteed that you will be able to get your files back. But if you have a backup, your chances of success are much greater.

How To Get Rid of .ctNfy File Virus Virus?

The safest way and the most efficient one for the removal of this ransomware infection is the use a professional anti-malware program.

It will scan for and locate .ctNfy File Virus ransomware and then remove it without causing any additional harm to your important ..ctNfy File Virus files.

Can I Report Ransomware to Authorities?

In case your computer got infected with a ransomware infection, you can report it to the local Police departments. It can help authorities worldwide track and determine the perpetrators behind the virus that has infected your computer.

Below, we have prepared a list with government websites, where you can file a report in case you are a victim of a cybercrime:

Cyber-security authorities, responsible for handling ransomware attack reports in different regions all over the world:

Germany - Offizielles Portal der deutschen Polizei

United States - IC3 Internet Crime Complaint Centre

United Kingdom - Action Fraud Police

France - Ministère de l'Intérieur

Italy - Polizia Di Stato

Spain - Policía Nacional

Netherlands - Politie

Poland - Policja

Portugal - Polícia Judiciária

Greece - Cyber Crime Unit (Hellenic Police)

India - Mumbai Police - CyberCrime Investigation Cell

Australia - Australian High Tech Crime Center

Reports may be responded to in different timeframes, depending on your local authorities.

Can You Stop Ransomware from Encrypting Your Files?

Yes, you can prevent ransomware. The best way to do this is to ensure your computer system is updated with the latest security patches, use a reputable anti-malware program and firewall, backup your important files frequently, and avoid clicking on malicious links or downloading unknown files.

Can .ctNfy File Virus Ransomware Steal Your Data?

Yes, in most cases ransomware will steal your information. It is a form of malware that steals data from a user's computer, encrypts it, and then demands a ransom in order to decrypt it.

In many cases, the malware authors or attackers will threaten to delete the data or publish it online unless the ransom is paid.

Can Ransomware Infect WiFi?

Yes, ransomware can infect WiFi networks, as malicious actors can use it to gain control of the network, steal confidential data, and lock out users. If a ransomware attack is successful, it could lead to a loss of service and/or data, and in some cases, financial losses.

Should I Pay Ransomware?

No, you should not pay ransomware extortionists. Paying them only encourages criminals and does not guarantee that the files or data will be restored. The better approach is to have a secure backup of important data and be vigilant about security in the first place.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, the hackers may still have access to your computer, data, or files and may continue to threaten to expose or delete them, or even use them to commit cybercrimes. In some cases, they may even continue to demand additional ransom payments.

Can a Ransomware Attack Be Detected?

Yes, ransomware can be detected. Anti-malware software and other advanced security tools can detect ransomware and alert the user when it is present on a machine.

It is important to stay up-to-date on the latest security measures and to keep security software updated to ensure ransomware can be detected and prevented.

Do Ransomware Criminals Get Caught?

Yes, ransomware criminals do get caught. Law enforcement agencies, such as the FBI, Interpol and others have been successful in tracking down and prosecuting ransomware criminals in the US and other countries. As ransomware threats continue to increase, so does the enforcement activity.

About the .ctNfy File Virus Research

The content we publish on SensorsTechForum.com, this .ctNfy File Virus how-to removal guide included, is the outcome of extensive research, hard work and our team’s devotion to help you remove the specific malware and restore your encrypted files.

How did we conduct the research on this ransomware?

Our research is based on an independent investigation. We are in contact with independent security researchers, and as such, we receive daily updates on the latest malware and ransomware definitions.

Furthermore, the research behind the .ctNfy File Virus ransomware threat is backed with VirusTotal and the NoMoreRansom project.

To better understand the ransomware threat, please refer to the following articles which provide knowledgeable details.

As a site that has been dedicated to providing free removal instructions for ransomware and malware since 2014, SensorsTechForum’s recommendation is to only pay attention to trustworthy sources.

How to recognize trustworthy sources:

- Always check "About Us" web page.

- Profile of the content creator.

- Make sure that real people are behind the site and not fake names and profiles.

- Verify Facebook, LinkedIn and Twitter personal profiles.